प्रायोगिक सुरक्षित बहु-पक्षीय संगणना क्वांटम ओब्लिवियस ट्रांसफर के साथ बिट कमिटमेंट पर आधारित

इस पत्र में संबोधित समस्या, सुरक्षित बहु पक्षीय संगणना (MPC), पहली बार 1980 के दशक की शुरुआत में क्रिप्टोग्राफी के अकादमिक क्षेत्र में उभरी। एंड्रयू याओ के 1982 और 1986 [1, 2] के अग्रणी कार्य ने सैद्धांतिक आधार तैयार...

पृष्ठभूमि और अकादमिक वंश

उत्पत्ति और अकादमिक वंश

इस पत्र में संबोधित समस्या, सुरक्षित बहु-पक्षीय संगणना (MPC), पहली बार 1980 के दशक की शुरुआत में क्रिप्टोग्राफी के अकादमिक क्षेत्र में उभरी। एंड्रयू याओ के 1982 और 1986 [1, 2] के अग्रणी कार्य ने सैद्धांतिक आधार तैयार किया, जिसमें प्रदर्शित किया गया कि कई पक्ष अपने निजी इनपुट पर संयुक्त रूप से एक फलन की गणना कैसे कर सकते हैं, बिना उन इनपुट को एक-दूसरे को प्रकट किए। इस अवधारणा को गोपनीयता-संरक्षण सहयोग की एक मौलिक आवश्यकता से प्रेरित किया गया था, विशेष रूप से संवेदनशील डोमेन में। उदाहरण के लिए, वित्तीय संस्थान अपनी पूरी ग्राहक डेटाबेस का खुलासा किए बिना ब्लैकलिस्ट या संदिग्ध लेनदेन पैटर्न की तुलना करके धोखाधड़ी का पता लगाना चाह सकते हैं। इसी तरह, गोपनीयता-संरक्षण मशीन लर्निंग या आनुवंशिक डेटा विश्लेषण में, संगठनों को व्यक्तिगत डेटासेट को उजागर किए बिना साझा संवेदनशील डेटा पर मॉडल को प्रशिक्षित करने या विश्लेषण करने की आवश्यकता होती है।

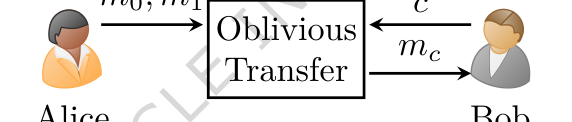

MPC को साकार करने के लिए एक महत्वपूर्ण बिल्डिंग ब्लॉक ओब्लिवियस ट्रांसफर (OT) [6] है। शास्त्रीय OT प्रोटोकोल्स, जो एक प्रेषक को डेटा प्रसारित करने की अनुमति देते हैं ताकि एक प्राप्तकर्ता केवल एक चयनित टुकड़े को सीख सके, बिना प्रेषक को पसंद जानने के, आम तौर पर कम्प्यूटेशनल हार्डनेस मान्यताओं [7, 8] पर निर्भर करते हैं। ये मान्यताएं, जैसे कि RSA समस्या या असतत लघुगणक को हल करने में कठिनाई, उनकी सुरक्षा की नींव बनाती हैं। हालांकि, क्वांटम कंप्यूटिंग के आगमन, विशेष रूप से शोर के एल्गोरिथम, ने एक महत्वपूर्ण "दर्द बिंदु" प्रकट किया: ये शास्त्रीय क्रिप्टोग्राफिक मान्यताएं क्वांटम हमलों के प्रति संवेदनशील हैं। इस भेद्यता का मतलब था कि शास्त्रीय OT की सुरक्षा, और इसके विस्तार से, उस पर निर्मित MPC, पर्याप्त रूप से शक्तिशाली क्वांटम कंप्यूटरों द्वारा मौलिक रूप से तोड़ी जा सकती थी।

इस महत्वपूर्ण सीमा ने ओब्लिवियस ट्रांसफर के क्वांटम एनालॉग्स की खोज को प्रेरित किया, जिससे क्वांटम ओब्लिवियस ट्रांसफर (QOT) प्रोटोकॉल [9] का विकास हुआ। शुरुआती QOT प्रोटोकॉल, जैसे कि "नॉइज़ी स्टोरेज मॉडल" [13-15] में व्यापक रूप से अध्ययन किए गए, क्वांटम-सुरक्षित संचार की दिशा में एक मार्ग प्रदान करते थे। हालांकि, इन पिछले QOT दृष्टिकोणों की अपनी मौलिक सीमा थी: उनके सुरक्षा प्रमाण अक्सर विरोधी की तकनीकी क्षमताओं को प्रतिबंधित करने पर निर्भर करते थे, विशेष रूप से यह मानते हुए कि विरोधी के पास केवल नॉइज़ी या बाउंडेड क्वांटम मेमोरी थी [17]। यह धारणा एक महत्वपूर्ण कमजोरी है, क्योंकि क्वांटम मेमोरी प्रौद्योगिकी में भविष्य की प्रगति इन प्रोटोकॉल को असुरक्षित बना सकती है। इस प्रकार, इस पत्र के लेखकों को एक QOT प्रोटोकॉल विकसित करने के लिए मजबूर किया गया जो ऐसी प्रतिबंधात्मक मान्यताओं के बिना सुरक्षा प्राप्त करता है, इसके बजाय बिट कमिटमेंट जैसे मजबूत क्रिप्टोग्राफिक प्रिमिटिव पर निर्भर करता है ताकि बहुपद समय जटिलता के साथ किसी भी शास्त्रीय या क्वांटम हमलों के खिलाफ सुरक्षा की गारंटी दी जा सके। इसके अलावा, QOT के कई प्रयोगात्मक प्रदर्शनों के बावजूद, एक महत्वपूर्ण दर्द बिंदु QOT पर आधारित सुरक्षित बहु-पक्षीय संगणना के व्यावहारिक, वास्तविक दुनिया के कार्यान्वयन की कमी बनी हुई है, जिसे यह पत्र संबोधित करने का लक्ष्य रखता है।

सहज डोमेन शब्द

-

सुरक्षित बहु-पक्षीय संगणना (MPC): कल्पना कीजिए कि दोस्तों का एक समूह यह पता लगाना चाहता है कि उनमें से किसके पास सबसे अधिक आय है, लेकिन कोई भी अपनी वास्तविक वेतन किसी अन्य को प्रकट नहीं करना चाहता है। MPC एक विशेष, विश्वसनीय कैलकुलेटर की तरह है जो प्रत्येक व्यक्ति की निजी वेतन जानकारी को संसाधित कर सकता है और केवल उच्चतम वेतन आउटपुट कर सकता है, बिना किसी व्यक्ति की विशिष्ट आय को दूसरों को उजागर किए। यह सभी व्यक्तिगत इनपुट को गुप्त रखते हुए, गणना पर सहयोग करने के बारे में है।

-

ओब्लिवियस ट्रांसफर (OT): दो गुप्त संदेशों, $m_0$ और $m_1$ की पेशकश करने वाली एक डिजिटल वेंडिंग मशीन के बारे में सोचें। आप, प्राप्तकर्ता के रूप में, या तो $m_0$ या $m_1$ प्राप्त करने का विकल्प चुन सकते हैं, और मशीन आपके चुने हुए संदेश को वितरित करेगी। "ओब्लिवियस" भाग का अर्थ है कि मशीन (प्रेषक) कभी नहीं जान पाएगी कि आपने कौन सा संदेश चुना है, और आप कभी भी उस संदेश के बारे में कुछ भी नहीं जान पाएंगे जिसे आपने नहीं चुना है। आपको अपना वांछित आइटम मिलता है, और प्रेषक आपकी पसंद से अनजान रहता है।

-

बिट कमिटमेंट: यह एक छेड़छाड़-प्रूफ लिफाफे में एक गुप्त भविष्यवाणी को सील करने जैसा है। किसी घटना से पहले, आप एक कागज के टुकड़े पर अपनी भविष्यवाणी (सूचना का एक "बिट") लिखते हैं, इसे एक अपारदर्शी लिफाफे में सील करते हैं, और इसे एक विश्वसनीय तीसरे पक्ष को सौंपते हैं। यह "कमिटमेंट" चरण है। बाद में, घटना घटित होने के बाद, आप तीसरे पक्ष से लिफाफा खोलने और अपनी भविष्यवाणी प्रकट करने के लिए कह सकते हैं। यह "ओपनिंग" चरण है। मुख्य बात यह है कि एक बार प्रतिबद्ध होने के बाद, आप अपनी भविष्यवाणी नहीं बदल सकते हैं, और जब तक आप इसे खोलने का निर्णय नहीं लेते, तब तक तीसरा पक्ष आपकी भविष्यवाणी नहीं जान सकता है। यह सुनिश्चित करता है कि आपकी भविष्यवाणी घटना से पहले की गई थी और बदली नहीं गई थी।

-

निजी सेट इंटरसेक्शन (PSI): दो बैंकों पर विचार करें, प्रत्येक के पास ग्राहक खातों की एक सूची है। एक बैंक के पास संदिग्ध खातों की एक ब्लैकलिस्ट है, और दूसरे के पास नए ग्राहकों की सूची है। वे यह पता लगाना चाहते हैं कि कौन से नए ग्राहक ब्लैकलिस्ट पर दिखाई देते हैं, लेकिन कोई भी बैंक अपनी पूरी खाता सूची दूसरे को प्रकट नहीं करना चाहता है। PSI एक क्रिप्टोग्राफिक प्रोटोकॉल है जो उन्हें किसी भी अन्य सूची से कोई अन्य जानकारी प्रकट किए बिना केवल सामान्य खातों (इंटरसेक्शन) की खोज करने की अनुमति देता है। यह प्रत्येक समूह में दोस्तों की पूरी सूची प्रकट किए बिना दो समूहों के बीच सामान्य दोस्तों को खोजने जैसा है।

संकेतन तालिका

| संकेतन | विवरण | प्रकार |

|---|---|---|

| $x \in \{0,1\}^n$ | एन्कोडिंग के लिए ऐलिस का यादृच्छिक रूप से चुना गया बिट स्ट्रिंग | चर |

| $\theta \in \{0,1\}^n$ | एन्कोडिंग के लिए ऐलिस का यादृच्छिक रूप से चुना गया आधार स्ट्रिंग | चर |

| $|x\rangle_{\theta}$ | ऐलिस द्वारा भेजा गया ध्रुवीकरण-एन्कोडेड एकल-फोटॉन अवस्था | चर |

| $\hat{\theta} \in \{0,1\}^n$ | माप के लिए बॉब का यादृच्छिक रूप से चुना गया आधार स्ट्रिंग | चर |

| $\hat{x} \in \{0,1\}^n$ | बॉब के माप परिणाम | चर |

| $c_i$ | $i$-वें राउंड के लिए बॉब की प्रतिबद्धता | चर |

| $h$ | क्रिप्टोग्राफिक हैश फ़ंक्शन (जैसे, SHA-256) | पैरामीटर |

| $r_i$ | प्रतिबद्धता $c_i$ में बॉब द्वारा उपयोग की गई यादृच्छिक बिट स्ट्रिंग | चर |

| $T \subset [n]$ | परीक्षण के लिए ऐलिस का यादृच्छिक रूप से चयनित उपसमूह | चर |

| $\alpha$ | परीक्षण बिट्स का अनुपात, $|T| = \alpha n$ | पैरामीटर |

| $c \in \{0,1\}$ | बॉब का चयन बिट, जो इंगित करता है कि वह कौन सा संदेश चाहता है | चर |

| $m_0, m_1$ | ऐलिस के दो संदेश, जिनमें से एक बॉब प्राप्त करेगा | चर |

| $m_c$ | वह संदेश जो बॉब सफलतापूर्वक प्राप्त करता है (या तो $m_0$ या $m_1$) | चर |

| Encode | त्रुटि-सुधार कोड के लिए फ़ंक्शन | पैरामीटर |

| Decode | त्रुटि-सुधारित संदेशों को डीकोड करने के लिए फ़ंक्शन | पैरामीटर |

| $f_0, f_1$ | गोपनीयता प्रवर्धन के लिए हैश फ़ंक्शन | पैरामीटर |

| $\lambda$ | संदेशों $m_0, m_1$ की लंबाई | पैरामीटर |

| $n$ | आदान-प्रदान किए गए एकल-फोटॉन राज्यों की कुल संख्या | पैरामीटर |

| $N$ | त्रुटि सुधार कोड लंबाई | पैरामीटर |

| $t$ | अधिकतम ठीक करने योग्य बिट फ्लिप त्रुटियों की संख्या | पैरामीटर |

| $P_{\text{fpass}}$ | ऐलिस के परीक्षण के दौरान झूठे विफलता की संभावना | पैरामीटर |

| $P_{\text{fcorrect}}$ | त्रुटि सुधार विफलता की संभावना | पैरामीटर |

| $\text{cost}_{\text{cheat}}$ | एक दुर्भावनापूर्ण बॉब के सफलतापूर्वक धोखा देने की अपेक्षित लागत | पैरामीटर |

Figure 1. 1-out-of-2 Oblivious Transfer

Figure 1. 1-out-of-2 Oblivious Transfer

समस्या परिभाषा और बाधाएँ

मुख्य समस्या सूत्रीकरण और दुविधा

इस पत्र द्वारा संबोधित मुख्य समस्या एक क्वांटम ओब्लिवियस ट्रांसफर (QOT) प्रोटोकॉल का विकास और प्रयोगात्मक प्रदर्शन है जो किसी भी क्वांटम हमलों के खिलाफ मज़बूती से सुरक्षित है, जिसमें शक्तिशाली क्वांटम मेमोरी वाले विरोधियों के हमले भी शामिल हैं, और यह सुरक्षित बहु-पक्षीय संगणना (MPC) अनुप्रयोगों के लिए व्यावहारिक है।

- इनपुट/वर्तमान स्थिति:

- दो या दो से अधिक पक्ष (जैसे, ऐलिस और बॉब) निजी डेटासेट रखते हैं।

- वे इन डेटासेट पर संयुक्त रूप से एक फलन की गणना करना चाहते हैं (जैसे, निजी सेट इंटरसेक्शन, PSI में सामान्य तत्वों को खोजना) बिना एक-दूसरे को अपने निजी इनपुट के बारे में कोई अतिरिक्त जानकारी प्रकट किए।

- मौजूदा शास्त्रीय ओब्लिवियस ट्रांसफर (OT) प्रोटोकॉल, जो MPC के लिए एक मौलिक बिल्डिंग ब्लॉक के रूप में काम करते हैं, कम्प्यूटेशनल हार्डनेस मान्यताओं (जैसे RSA समस्या या असतत लघुगणक समस्या) पर निर्भर करते हैं। ये मान्यताएं क्वांटम हमलों के प्रति संवेदनशील मानी जाती हैं, विशेष रूप से शोर के एल्गोरिथम।

- पूर्व QOT प्रोटोकॉल, जबकि कुछ स्तर की क्वांटम सुरक्षा प्रदान करते थे, अक्सर "नॉइज़ी स्टोरेज मॉडल" के तहत काम करते थे। यह मॉडल मानता है कि एक विरोधी के पास केवल सीमित या नॉइज़ी क्वांटम मेमोरी होती है, एक भौतिक बाधा जो क्वांटम प्रौद्योगिकी में प्रगति के साथ तेजी से अवास्तविक होती जा रही है।

- आउटपुट/लक्ष्य स्थिति:

- एक QOT प्रोटोकॉल जो किसी भी शास्त्रीय या क्वांटम हमलों के खिलाफ सुरक्षा प्राप्त करता है, जिसमें पूर्ण, दीर्घकालिक क्वांटम मेमोरी वाले विरोधियों के हमले भी शामिल हैं। इसका मतलब है कि सुरक्षा विरोधी की तकनीकी सीमाओं के बारे में मान्यताओं पर निर्भर नहीं होनी चाहिए।

- प्रोटोकॉल की सुरक्षा अधिक मौलिक और मजबूत क्रिप्टोग्राफिक प्रिमिटिव पर आधारित होनी चाहिए, विशेष रूप से टकराव-प्रतिरोधी हैश फ़ंक्शन से प्राप्त क्वांटम-सुरक्षित बिट कमिटमेंट योजनाओं पर।

- इस QOT प्रोटोकॉल का एक प्रयोगात्मक कार्यान्वयन जो इसकी कार्यक्षमता और वास्तविक दुनिया के MPC समस्याओं के लिए व्यावहारिकता को प्रदर्शित करता है, जैसे कि दो बैंकों को अन्य ग्राहक डेटा का खुलासा किए बिना सुरक्षित रूप से सामान्य संदिग्ध खातों की पहचान करने में सक्षम बनाना।

- लुप्त कड़ी/गणितीय अंतर: सटीक लुप्त कड़ी एक QOT प्रोटोकॉल है जो सैद्धांतिक क्वांटम सुरक्षा (जो अक्सर मजबूत, कभी-कभी अवास्तविक, भौतिक मान्यताओं पर निर्भर करती है) और व्यावहारिक, मजबूत कार्यान्वयन के बीच की खाई को पाटता है। पिछले QOT कार्यान्वयन या तो सैद्धांतिक थे या नॉइज़ी स्टोरेज मॉडल द्वारा सीमित थे। यह पत्र एक QOT प्रोटोकॉल प्रदान करने का लक्ष्य रखता है जिसकी सुरक्षा क्रिप्टोग्राफिक प्रिमिटिव (बिट कमिटमेंट) द्वारा गारंटीकृत है न कि भौतिक सीमाओं द्वारा, जिससे यह भविष्य की क्वांटम मेमोरी प्रगति के प्रति लचीला हो, और फिर इसकी वास्तविक दुनिया की प्रयोज्यता को प्रदर्शित करता है।

केंद्रीय दुविधा जिसने पिछले शोधकर्ताओं को फंसाया है, वह मजबूत, बिना शर्त क्वांटम सुरक्षा प्राप्त करने और व्यावहारिक व्यवहार्यता बनाए रखने के बीच दर्दनाक समझौता है। शास्त्रीय OT कुशल है लेकिन क्वांटम-संवेदनशील है। पहले के QOT प्रोटोकॉल ने क्वांटम सुरक्षा की पेशकश की लेकिन "नॉइज़ी स्टोरेज मॉडल" पर निर्भरता की कीमत पर। यह एक दुविधा पैदा करता है: एक पहलू में सुधार (जैसे, क्वांटम मेमोरी प्रौद्योगिकी) सीधे नॉइज़ी स्टोरेज मॉडल पर निर्भर प्रोटोकॉल की सुरक्षा को तोड़ता है। चुनौती एक QOT प्रोटोकॉल डिजाइन करना है जो एक सर्व-शक्तिशाली क्वांटम विरोधी (यानी, नॉइज़ी स्टोरेज द्वारा सीमित नहीं) के खिलाफ सुरक्षित हो और फिर भी वास्तविक दुनिया के परिदृश्यों में अत्यधिक कम्प्यूटेशनल या संचार ओवरहेड के बिना लागू करने और उपयोग करने के लिए पर्याप्त कुशल हो। लेखक बिट कमिटमेंट का लाभ उठाकर इसे संबोधित करते हैं, जो एक मजबूत सुरक्षा आधार प्रदान करता है लेकिन कार्यान्वयन जटिलताओं के अपने सेट का परिचय देता है।

बाधाएँ और विफलता मोड

लेखकों को अपने QOT प्रोटोकॉल के विकास और कार्यान्वयन के दौरान कई कठोर, यथार्थवादी बाधाओं और सीमाओं का सामना करना पड़ा:

-

क्वांटम हार्डवेयर की भौतिक सीमाएँ:

- अपूर्ण एकल-फोटॉन स्रोत: वास्तविक दुनिया के क्वांटम उपकरण, जैसे ऐलिस का लेजर स्रोत, पूर्ण एकल फोटॉन उत्सर्जित नहीं करते हैं। वे आम तौर पर उन्हें कमजोर सुसंगत अवस्थाओं का उपयोग करके अनुमानित करते हैं, जो एक से अधिक फोटॉन या बिल्कुल भी फोटॉन उत्सर्जित न होने की गैर-शून्य संभावना का कारण बन सकती है। यह अपूर्णता एक महत्वपूर्ण भेद्यता है जिसका एक दुर्भावनापूर्ण बॉब फायदा उठा सकता है (जैसे, फोटॉन नंबर स्प्लिटिंग हमलों के माध्यम से)।

- संचरण हानि और डिटेक्टर शोर: क्वांटम चैनल के माध्यम से संचरण के दौरान फोटॉन अवशोषण और प्रकीर्णन के कारण अनिवार्य रूप से खो जाते हैं। इसके अतिरिक्त, बॉब के एकल-फोटॉन डिटेक्टर (SPDs) पूर्ण नहीं होते हैं और "डार्क काउंट्स" (आने वाले फोटॉन के बिना अवांछित पता लगाने) और सीमित पहचान दक्षता से ग्रस्त होते हैं। ये कारक समग्र चैनल हानि में योगदान करते हैं और बिट-त्रुटि दर को बढ़ाते हैं।

- बिट फ्लिप त्रुटियाँ: संचरण शोर और माप त्रुटियाँ क्वांटम संचार में अंतर्निहित हैं, जिससे बिट फ्लिप होते हैं। ये त्रुटियाँ प्रोटोकॉल को महत्वपूर्ण सत्यापन चरणों (जैसे, QOT प्रोटोकॉल के चरणों 3-5 में ऐलिस का परीक्षण) के दौरान विफल होने का कारण बन सकती हैं या बॉब को चरण 9 में इच्छित संदेश को सफलतापूर्वक डीकोड करने से रोक सकती हैं। कुल विफलता संभावना $P_{failed} \leq P_{fpass} + P_{fcorrect}$ द्वारा सीमित है।

- ऑप्टिकल क्षीणन: जैसा कि प्रयोगों में प्रदर्शित किया गया है, ऑप्टिकल क्षीणन (चैनल हानि) में वृद्धि सीधे पता लगाए गए फोटॉनों की संख्या को कम करती है, जो बदले में QOT प्रोटोकॉल की प्रभावी कोड दर (थ्रूपुट) को कम करती है। यह प्रोटोकॉल के संचालित होने वाले व्यावहारिक दूरी और गति को गंभीर रूप से सीमित करता है।

-

विरोधी क्षमताएं और सुरक्षा आवश्यकताएँ:

- असीमित क्वांटम मेमोरी: पिछले QOT प्रोटोकॉल के विपरीत, यह कार्य स्पष्ट रूप से यह नहीं मानता है कि एक विरोधी के पास नॉइज़ी या बाउंडेड क्वांटम मेमोरी है। इसका मतलब है कि प्रोटोकॉल को तब भी सुरक्षित होना चाहिए जब एक दुर्भावनापूर्ण बॉब के पास पूर्ण, दीर्घकालिक क्वांटम मेमोरी हो, जिससे वह प्राप्त क्यूबिट्स को अनिश्चित काल तक संग्रहीत कर सके और ऐलिस अपने आधारों का खुलासा करने के बाद अपने मापों में देरी कर सके। यह एक काफी मजबूत सुरक्षा आवश्यकता है।

- फोटॉन नंबर स्प्लिटिंग (PNS) हमले: एक दुर्भावनापूर्ण बॉब ऐलिस के कमजोर सुसंगत स्रोत से बहु-फोटॉन उत्सर्जन का फायदा उठाकर PNS हमले का प्रयास कर सकता है। वह एक फोटॉन को तुरंत माप सकता है और दूसरों को क्वांटम मेमोरी में संग्रहीत कर सकता है, फिर ऐलिस अपने माप आधारों की घोषणा करने के बाद संग्रहीत फोटॉनों को माप सकता है, जिससे वह जानकारी सीख सकता है जो उसे नहीं सीखनी चाहिए। प्रोटोकॉल में ऐसे हमलों का पता लगाने और उन्हें रोकने के लिए तंत्र (जैसे, डिकॉय-स्टेट QKD) शामिल होना चाहिए।

- बिट कमिटमेंट को दरकिनार करना: एक दुर्भावनापूर्ण बॉब ऐलिस द्वारा सही आधार का खुलासा करने तक अपने मापों में देरी करके बिट कमिटमेंट योजना को धोखा देने का प्रयास कर सकता है। यह उसे ऐलिस के दोनों संदेशों ($m_0$ और $m_1$) को जानने की अनुमति देगा। प्रोटोकॉल को यह सुनिश्चित करना चाहिए कि बॉब के लिए कमिटमेंट सत्यापन (चरण 3-5) को बायपास करने की कम्प्यूटेशनल लागत खगोलीय रूप से अधिक हो, जिससे इस तरह के हमले को व्यावहारिक रूप से असंभव बना दिया जाए। पत्र इस "धोखाधड़ी लागत" की गणना लगभग $3.8 \times 10^{12}$ के रूप में करता है, जिसका अर्थ है कि एक हमलावर को एक बार सफलतापूर्वक धोखा देने के लिए लगभग 120,000 साल की आवश्यकता होगी यदि प्रत्येक प्रोटोकॉल रन एक सेकंड लेता है।

-

कम्प्यूटेशनल और डेटा-संचालित बाधाएँ:

- त्रुटि सुधार ओवरहेड: बिट फ्लिप त्रुटियों का मुकाबला करने के लिए, शास्त्रीय त्रुटि सुधार कोड (जैसे, BCH कोड) आवश्यक हैं। यह एन्कोडिंग और डीकोडिंग के लिए कम्प्यूटेशनल ओवरहेड का परिचय देता है, और त्रुटि दर के सावधानीपूर्वक प्रबंधन की आवश्यकता होती है; यदि त्रुटि दर एक निश्चित सीमा से अधिक हो जाती है, तो प्रोटोकॉल को छोड़ देना चाहिए।

- गोपनीयता प्रवर्धन: यह सुनिश्चित करने के लिए कि बॉब को उसके द्वारा चयनित नहीं किए गए संदेश के बारे में नगण्य जानकारी प्राप्त होती है, सार्वभौमिक हैश फ़ंक्शन का उपयोग करके गोपनीयता प्रवर्धन लागू किया जाता है। यह कम्प्यूटेशनल प्रसंस्करण की एक और परत जोड़ता है।

- वास्तविक दुनिया के अनुप्रयोगों के लिए स्केलेबिलिटी: प्रोटोकॉल को बड़े डेटासेट को संभालने के लिए स्केलेबल होने की आवश्यकता है, जैसे कि निजी सेट इंटरसेक्शन (PSI) अनुप्रयोग में प्रति पार्टी $10^5$ तत्व। जबकि पत्र व्यावहारिक संचार लागत (जैसे, $10^5$ तत्वों के लिए 20MB) और रनटाइम (1Gbps नेटवर्क पर 0.4 सेकंड से कम) प्रदर्शित करता है, यहां तक कि बड़े डेटासेट या अधिक जटिल MPC कार्यों के लिए स्केलिंग एक निरंतर चुनौती बनी हुई है।

- एकीकरण जटिलता: QOT प्रोटोकॉल एक स्टैंडअलोन समाधान नहीं है, बल्कि इसे अन्य शास्त्रीय क्रिप्टोग्राफिक प्रिमिटिव (जैसे ओब्लिवियस स्यूडोरैंडम फ़ंक्शन, OPRF, और बिट कमिटमेंट के लिए हैश फ़ंक्शन) और शास्त्रीय संचार चैनलों के साथ एकीकृत किया जाना चाहिए, जो समग्र सिस्टम डिजाइन और कार्यान्वयन जटिलता को जोड़ता है।

यह दृष्टिकोण क्यों

चुनाव की अनिवार्यता

इस विशिष्ट क्वांटम ओब्लिवियस ट्रांसफर (QOT) प्रोटोकॉल को बिट कमिटमेंट योजना के साथ संवर्धित करके अपनाना, क्वांटम-खतरे वाले परिदृश्य में सुरक्षित बहु-पक्षीय संगणना (MPC) की कठोर सुरक्षा आवश्यकताओं को देखते हुए, केवल एक प्राथमिकता नहीं बल्कि एक अनिवार्यता थी। लेखकों ने पहचाना कि पारंपरिक "अत्याधुनिक" (SOTA) तरीके, मुख्य रूप से शास्त्रीय ओब्लिवियस ट्रांसफर (OT) प्रोटोकॉल, मौलिक रूप से अपर्याप्त थे। शास्त्रीय OT कम्प्यूटेशनल हार्डनेस मान्यताओं पर निर्भर करता है, जैसे कि RSA समस्या या असतत लघुगणक समस्याओं को हल करने में कठिनाई। हालांकि, ये मान्यताएं क्वांटम हमलों के प्रति संवेदनशील मानी जाती हैं, विशेष रूप से शोर के एल्गोरिथम, जो इन क्रिप्टोग्राफिक नींवों को कुशलतापूर्वक तोड़ सकते हैं। यह भेद्यता शास्त्रीय OT को उन अनुप्रयोगों के लिए अनुपयुक्त बनाती है जिनके लिए क्वांटम विरोधियों के खिलाफ दीर्घकालिक सुरक्षा की आवश्यकता होती है।

इसके अलावा, यहां तक कि पूर्व QOT प्रोटोकॉल, जिन्होंने सुरक्षा के लिए क्वांटम यांत्रिकी का लाभ उठाने का प्रयास किया, अपर्याप्त पाए गए। इनमें से कई पहले के क्वांटम दृष्टिकोण "नॉइज़ी स्टोरेज मॉडल" के तहत काम करते थे, यह मानते हुए कि एक विरोधी की क्वांटम मेमोरी स्वाभाविक रूप से नॉइज़ी या सीमित होगी। लेखकों ने स्पष्ट रूप से कहा है कि ये प्रोटोकॉल "तब कमजोर हो जाते हैं जब बड़ी और विश्वसनीय क्वांटम मेमोरी उपलब्ध हो जाती है" [17]। यह महसूस करने का सटीक क्षण कि ये तरीके अपर्याप्त थे, संभवतः एक विरोधी की प्रौद्योगिकी की सीमाओं (जैसे नॉइज़ी क्वांटम मेमोरी) पर निर्भरता एक कमजोर सुरक्षा मुद्रा है, की समझ से उत्पन्न हुआ। एक वास्तव में मजबूत समाधान को एक विरोधी के साथ भी सुरक्षा की गारंटी देनी चाहिए जिसमें उन्नत, विश्वसनीय क्वांटम मेमोरी हो। इसलिए, एक QOT प्रोटोकॉल जो ऐसी प्रतिबंधात्मक मान्यताओं को नहीं बनाता है, बल्कि बिट कमिटमेंट जैसे मजबूत क्रिप्टोग्राफिक प्रिमिटिव पर सुरक्षा का निर्माण करता है, केवल व्यवहार्य मार्ग बन गया, जो किसी भी शास्त्रीय या क्वांटम हमलों के खिलाफ बिना शर्त सुरक्षा प्राप्त करने के लिए आगे बढ़ा।

तुलनात्मक श्रेष्ठता

यह QOT प्रोटोकॉल सुरक्षा मॉडल को मौलिक रूप से बदलकर पिछले स्वर्ण मानकों पर गुणात्मक श्रेष्ठता प्रदर्शित करता है। पहले के QOT प्रोटोकॉल के विपरीत जो "नॉइज़ी स्टोरेज मॉडल" पर निर्भर करते थे, यह दृष्टिकोण विरोधी की तकनीकी क्षमताओं को प्रतिबंधित नहीं करता है। इसके बजाय, यह विलंबित-माप हमलों के खिलाफ सुरक्षा की गारंटी के लिए एक बिट कमिटमेंट योजना का उपयोग करता है, भले ही विरोधी के पास बड़ी और विश्वसनीय क्वांटम मेमोरी हो। यह एक महत्वपूर्ण संरचनात्मक लाभ है, जो विरोधी की सीमाओं पर आधारित सुरक्षा से क्रिप्टोग्राफिक प्रिमिटिव पर आधारित सुरक्षा की ओर बढ़ता है।

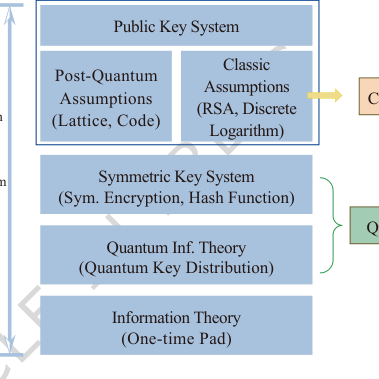

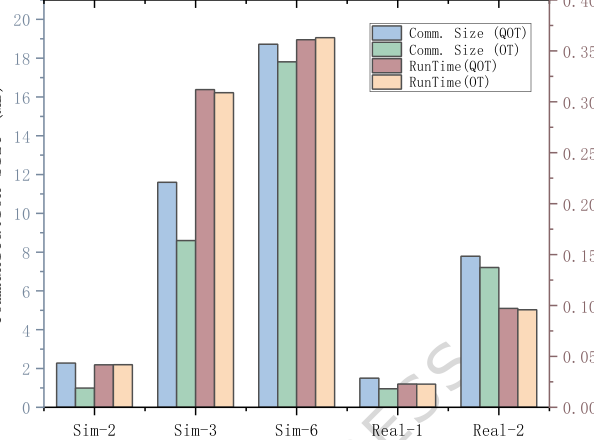

इस प्रोटोकॉल की सुरक्षा "क्वांटम-सुरक्षित बिट कमिटमेंट योजनाओं" में निहित है, जिन्हें टकराव-प्रतिरोधी हैश फ़ंक्शन से निर्मित किया जा सकता है। जैसा कि पत्र की तालिका 2 और चित्र 5 में विस्तृत है, यह विधि को शास्त्रीय या यहां तक कि पोस्ट-क्वांटम OT को रेखांकित करने वाले "संरचित" समस्याओं (जैसे जाली-आधारित या असतत लघुगणक) की तुलना में अधिक मौलिक और कमजोर क्रिप्टोग्राफिक मान्यताओं पर निर्भर "असंरचित" सममित-कुंजी समस्याओं पर रखता है। यह विधि को इसकी मौलिक सुरक्षा गारंटी के मामले में भारी श्रेष्ठ बनाता है, जो भविष्य की प्रगति के खिलाफ मजबूती प्रदान करता है जो संरचित समस्याओं को तोड़ सकती है।

मात्रात्मक रूप से, पत्र ऐलिस के दोनों संदेशों को प्राप्त करने के लिए बिट कमिटमेंट योजना को दरकिनार करने और चोरी करने के लिए एक दुर्भावनापूर्ण बॉब के लिए अत्यधिक लागत को प्रदर्शित करता है। गणना की गई "धोखाधड़ी लागत" लगभग $3.8 \times 10^{12}$ (समीकरण 6) है। सहज समझ प्रदान करने के लिए, यदि प्रोटोकॉल का एक रन एक सेकंड लेता है, तो बॉब को औसतन एक बार सफलतापूर्वक धोखा देने के लिए लगभग 120,000 साल की आवश्यकता होगी। यह सुरक्षा का स्तर शास्त्रीय या नॉइज़ी-स्टोरेज-मॉडल QOT प्रोटोकॉल की पेशकश कर सकता है, उससे कहीं अधिक है, जिससे यह "किसी भी यथार्थवादी तैनाती में अनिवार्य रूप से नगण्य" हो जाता है। यह संरचनात्मक लाभ, मजबूत, सत्यापन योग्य क्रिप्टोग्राफिक प्रिमिटिव पर आधारित न कि तकनीकी मान्यताओं पर, इसे गुणात्मक रूप से श्रेष्ठ बनाता है।

बाधाओं के साथ संरेखण

चुनी गई QOT प्रोटोकॉल, बिट कमिटमेंट योजना के साथ संवर्धित, सुरक्षित बहु-पक्षीय संगणना (MPC) समस्याओं के लिए परिभाषित कठोर आवश्यकताओं के साथ पूरी तरह से संरेखित होती है। यह मानते हुए कि चरण 2 से बाधाओं में मजबूत गोपनीयता, क्वांटम विरोधियों के खिलाफ सुरक्षा और व्यावहारिक प्रयोगात्मक व्यवहार्यता की आवश्यकता शामिल है, यह समाधान इन मांगों के साथ एक आदर्श "विवाह" बनाता है।

- गोपनीयता संरक्षण: MPC का मूल, और विशेष रूप से निजी सेट इंटरसेक्शन (PSI), व्यक्तिगत निजी डेटा को प्रकट किए बिना सहयोगात्मक संगणना को सक्षम करना है। QOT प्रोटोकॉल स्वाभाविक रूप से इसे प्राप्त करता है, जिससे एक प्रेषक डेटा प्रसारित कर सकता है ताकि प्राप्तकर्ता केवल चयनित टुकड़े को सीख सके, जबकि प्रेषक पसंद से अनजान रहता है (चित्र 1)। PSI के लिए आवेदन, जहां दो बैंक "किसी अन्य डेटा का खुलासा किए बिना" सामान्य संदिग्ध खातों की पहचान करते हैं, सीधे इस गोपनीयता बाधा को पूरा करता है।

- क्वांटम सुरक्षा: आधुनिक क्रिप्टोग्राफी में एक सर्वोपरि आवश्यकता क्वांटम हमलों के प्रति लचीलापन है। शास्त्रीय OT प्रोटोकॉल शोर के एल्गोरिथम के प्रति संवेदनशील मान्यताओं पर अपनी निर्भरता के कारण यहां विफल हो जाते हैं। नॉइज़ी स्टोरेज मॉडल पर आधारित पिछले QOT प्रोटोकॉल भी उन्नत क्वांटम मेमोरी वाले विरोधियों के खिलाफ अपर्याप्त हैं। हालांकि, यह प्रोटोकॉल स्पष्ट रूप से "बहुपद समय जटिलता के साथ किसी भी शास्त्रीय या क्वांटम हमलों के खिलाफ सुरक्षित" होने के लिए डिज़ाइन किया गया है (पृष्ठ 4, अनुभाग 2.1), और महत्वपूर्ण रूप से, "विरोधी पर नॉइज़ी या सीमित क्वांटम मेमोरी के बारे में मान्यताओं पर निर्भर नहीं करता है" (पृष्ठ 9, अनुभाग 3)। बिट कमिटमेंट योजना का एकीकरण और डिकॉय-स्टेट QKD सिस्टम (फोटॉन स्प्लिटिंग हमले की रोकथाम के लिए) का उपयोग अद्वितीय गुण हैं जो सीधे क्वांटम खतरे की बाधा को संबोधित करते हैं और उस पर काबू पाते हैं।

- व्यावहारिक प्रयोगात्मक व्यवहार्यता: यह पत्र QOT का एक प्रयोगात्मक कार्यान्वयन है, जो इसे एक वास्तविक दुनिया की समस्या (PSI) के लिए "पहला व्यावहारिक अनुप्रयोग" प्रदर्शित करता है। परिणाम बताते हैं कि प्रोटोकॉल $10^5$ तत्वों के सेट आकारों के लिए स्केलेबल है, जिसमें संचार लागत (जैसे, $10^5$ तत्वों के लिए 20MB) और रनटाइम (1Gbps नेटवर्क पर 0.4 सेकंड से कम) "पहले से ही कई वास्तविक दुनिया के अनुप्रयोगों के लिए व्यावहारिक" हैं (पृष्ठ 8, अनुभाग 2.3)। यह प्रत्यक्ष प्रयोगात्मक सत्यापन और प्रदर्शित स्केलेबिलिटी व्यावहारिक व्यवहार्यता बाधा के साथ इसके संरेखण की पुष्टि करती है।

विकल्पों का अस्वीकरण

पत्र स्पष्ट रूप से वैकल्पिक दृष्टिकोणों को अस्वीकार करने के कारणों को बताता है, विशेष रूप से शास्त्रीय OT और नॉइज़ी स्टोरेज मॉडल पर आधारित पिछले QOT प्रोटोकॉल।

- शास्त्रीय ओब्लिवियस ट्रांसफर (OT): शास्त्रीय OT को अस्वीकार करने का प्राथमिक कारण क्वांटम हमलों के प्रति इसकी अंतर्निहित भेद्यता है। लेखकों का कहना है कि शास्त्रीय OT प्रोटोकॉल की सुरक्षा "कंजंक्चर्ड कम्प्यूटेशनल हार्डनेस मान्यताओं [7, 8] पर आधारित है, जैसे कि RSA समस्या और असतत लघुगणक, जो शोर के एल्गोरिथम का उपयोग करके क्वांटम हमलों के प्रति संवेदनशील हैं" (पृष्ठ 3, अनुभाग 1)। पोस्ट-क्वांटम युग में दीर्घकालिक सुरक्षा की आवश्यकता वाले अनुप्रयोगों के लिए, शास्त्रीय OT व्यवहार्य नहीं है।

- पिछले क्वांटम ओब्लिवियस ट्रांसफर (QOT) प्रोटोकॉल (नॉइज़ी स्टोरेज मॉडल): जबकि शास्त्रीय तरीकों पर एक प्रगति, पहले के QOT प्रोटोकॉल, "नॉइज़ी स्टोरेज मॉडल" [13-15] में व्यापक रूप से अध्ययन किए गए, को भी अपर्याप्त माना जाता है। पत्र स्पष्ट रूप से नोट करता है कि "यह प्रोटोकॉल तब कमजोर हो जाता है जब बड़ी और विश्वसनीय क्वांटम मेमोरी उपलब्ध हो जाती है" [17] (पृष्ठ 3, अनुभाग 1)। लेखकों का प्रोटोकॉल "नॉइज़ी स्टोरेज मॉडल में केवल सुरक्षित पिछले दृष्टिकोणों को पार करने" (पृष्ठ 2, सार) के लिए डिज़ाइन किया गया है, विरोधी की क्वांटम मेमोरी पर सीमाओं को नहीं मानते हुए। मुख्य अंतर बिट कमिटमेंट योजना के माध्यम से बॉब के माप आधारों की अनिवार्य प्रतिबद्धता है, जो विलंबित-माप हमलों को रोकता है जो अन्यथा सुरक्षा से समझौता करेंगे यदि विरोधी के पास पूर्ण क्वांटम मेमोरी थी (पृष्ठ 4, अनुभाग 2.1; पृष्ठ 12)। यह अस्वीकरण एक मजबूत विरोधी मॉडल पर आधारित है, जहां विरोधी नॉइज़ी या बाउंडेड क्वांटम मेमोरी द्वारा सीमित नहीं है।

यह पत्र GANs, डिफ्यूजन मॉडल या ट्रांसफॉर्मर जैसे अन्य लोकप्रिय मशीन लर्निंग या डेटा प्रोसेसिंग दृष्टिकोणों पर चर्चा नहीं करता है, क्योंकि ये ओब्लिवियस ट्रांसफर या सुरक्षित बहु-पक्षीय संगणना के मौलिक क्रिप्टोग्राफिक प्रिमिटिव के लिए प्रासंगिक विकल्प नहीं हैं। यहां प्रस्तुत प्रयोग क्वांटम-सुरक्षित MPC के लिए एक मौलिक कदम है।

Figure 5. Hierarchy of cryptographic assumptions

Figure 5. Hierarchy of cryptographic assumptions

गणितीय और तार्किक तंत्र

मास्टर समीकरण

इस पत्र का मुख्य गणितीय इंजन, विशेष रूप से इसके सुरक्षा दावों के संबंध में, दुर्भावनापूर्ण बॉब द्वारा प्रोटोकॉल को सफलतापूर्वक धोखा देने के लिए न्यूनतम अपेक्षित लागत की गणना में समाहित है। यह मान, जिसे $cost_{cheat}$ के रूप में दर्शाया गया है, विरोधी की इष्टतम रणनीति का प्रतिनिधित्व करता है ताकि सुरक्षा तंत्र को दरकिनार किया जा सके। यह क्वांटम ओब्लिवियस ट्रांसफर (QOT) प्रोटोकॉल की मजबूती का मूल्यांकन करने के लिए एक अनुकूलन समस्या है।

$$ cost_{cheat} = \min_{0 \le s_1 \le n, 0 \le s_2 \le 2(N-t)-s_1} \frac{2^{s_2}}{P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}} $$

जबकि यह समीकरण अंतिम सुरक्षा मीट्रिक को परिभाषित करता है, इसके घटक, $P_{bypass, s_1}$ और $P_{cheat, s_1, s_2}$, स्वयं जटिल संभावनाएं हैं जो अन्य मौलिक गणनाओं पर निर्भर करती हैं जैसे कि ईमानदार पार्टी की शुद्धता के लिए $P_{fpass}$ और $P_{fcorrect}$, और प्रतिबद्धता सत्यापन के लिए $Pr[check\ passed]$। ये परस्पर जुड़े समीकरण सामूहिक रूप से प्रोटोकॉल की अखंडता का मूल्यांकन करने के लिए गणितीय रीढ़ बनाते हैं।

पद-दर-पद विच्छेदन

आइए मास्टर समीकरण और इसके अंतर्निहित घटकों को विच्छेदित करें, प्रत्येक चर, गुणांक और गणितीय ऑपरेटर की व्याख्या करें। प्रयोगात्मक कार्यान्वयन में उपयोग किए जाने वाले पैरामीटर $\lambda = 256$ (संदेश लंबाई), $n = 2044$ (एकल फोटॉन राज्यों की संख्या), $\alpha = 1/2$ (परीक्षण बिट्स का अनुपात), $\beta = 0.95$ (न्यूनतम स्वीकार्य बिट मिलान अनुपात), $N = 511$ (त्रुटि सुधार कोड लंबाई), और $t = 30$ (अधिकतम ठीक करने योग्य बिट फ्लिप त्रुटियाँ) हैं।

-

$\min_{0 \le s_1 \le n, 0 \le s_2 \le 2(N-t)-s_1}$: यह न्यूनतमकरण ऑपरेटर है।

- गणितीय परिभाषा: यह $s_1$ और $s_2$ के सभी संभावित मान्य संयोजनों के माध्यम से पुनरावृति करके, निम्नलिखित अभिव्यक्ति के सबसे छोटे मान को पाता है।

- भौतिक/तार्किक भूमिका: यह दुर्भावनापूर्ण बॉब की इष्टतम रणनीति का प्रतिनिधित्व करता है। बॉब, एक विरोधी के रूप में, धोखा देने की अपनी "लागत" को कम करने के तरीके से क्यूबिट्स की संख्या ($s_1$) और अनुमान लगाने के लिए बिट्स की संख्या ($s_2$) का चयन करेगा। इस न्यूनतम को ढूंढकर, प्रोटोकॉल डिजाइनर यह सुनिश्चित करते हैं कि सबसे कुशल धोखा देने की रणनीति भी निषेधात्मक रूप से महंगी हो।

- न्यूनतमीकरण क्यों?: लक्ष्य प्रोटोकॉल की सुरक्षा के लिए सबसे खराब स्थिति स्थापित करना है। यदि विरोधी की इष्टतम रणनीति के तहत भी धोखा देना महंगा है, तो प्रोटोकॉल मजबूत है।

-

$s_1$: बॉब द्वारा माप में देरी किए गए क्यूबिट्स की संख्या।

- गणितीय परिभाषा: एक पूर्णांक चर, $0 \le s_1 \le n$.

- भौतिक/तार्किक भूमिका: यह एक दुर्भावनापूर्ण बॉब द्वारा एक रणनीतिक विकल्प है। वह कुछ क्यूबिट्स को मापने में देरी कर सकता है, उम्मीद है कि बाद में ऐलिस के एन्कोडिंग आधारों को सीखेगा (प्रोटोकॉल के चरण 6 में) और इस प्रकार अनुमत से अधिक जानकारी प्राप्त करेगा।

-

$s_2$: अनुमान लगाए जाने वाले बिट्स की संख्या।

- गणितीय परिभाषा: एक पूर्णांक चर, $0 \le s_2 \le 2(N-t)-s_1$.

- भौतिक/तार्किक भूमिका: एक दुर्भावनापूर्ण बॉब द्वारा एक और रणनीतिक विकल्प। कुछ जानकारी प्राप्त करने के बाद, उसे दोनों संदेशों को पूरी तरह से पुनर्निर्मित करने के लिए अतिरिक्त बिट्स का अनुमान लगाने की आवश्यकता हो सकती है। ऊपरी सीमा $2(N-t)-s_1$ दो संदेशों के लिए आवश्यक कुल जानकारी को दर्शाती है, जो त्रुटि सुधार क्षमताओं और पहले से प्राप्त बिट्स को ध्यान में रखती है।

-

$2^{s_2}$: $s_2$ बिट्स का अनुमान लगाने की कम्प्यूटेशनल लागत।

- गणितीय परिभाषा: एक घातीय पद।

- भौतिक/तार्किक भूमिका: यह उस कम्प्यूटेशनल प्रयास को मापता है जिसे बॉब को $s_2$ बिट्स का अनुमान लगाने की आवश्यकता होने पर खर्च करना पड़ता है। प्रत्येक बिट में दो संभावनाएं होती हैं, इसलिए $s_2$ बिट्स में $2^{s_2}$ संयोजन होते हैं। यह पद बॉब की अनुमान रणनीति के लिए एक "दंड" के रूप में कार्य करता है।

- घातांक क्यों?: अनुमान संभावनाओं के संदर्भ में एक गुणक प्रक्रिया है। यदि आप एक बिट का अनुमान लगाते हैं, तो 2 विकल्प होते हैं। यदि आप दो का अनुमान लगाते हैं, तो $2 \times 2 = 4$ विकल्प होते हैं, और इसी तरह।

-

$P_{bypass, s_1}$: बॉब द्वारा $s_1$ मापों में देरी करके प्रारंभिक प्रतिबद्धता जांच को बायपास करने की संभावना।

- गणितीय परिभाषा: समीकरण 3 में परिभाषित:

$$ P_{bypass, s_1} = \sum_{i=0}^{s_1} \binom{s_1}{i} \binom{n-s_1}{\alpha n - i} \text{Pr[check passed]} $$ - भौतिक/तार्किक भूमिका: यह वह संभावना है कि एक दुर्भावनापूर्ण बॉब प्रतिबद्धता परीक्षण चरण (प्रोटोकॉल के चरण 3-5) के दौरान ऐलिस को धोखा देने में सफल होता है। बॉब $s_1$ क्यूबिट्स के लिए अपने माप को छिपाने का प्रयास करता है, लेकिन फिर भी ऐलिस के सत्यापन परीक्षण को पास करने की आवश्यकता होती है।

- $P_{bypass, s_1}$ के भीतर पद:

- $\sum$: योग, क्योंकि बॉब परीक्षण सेट में शामिल होने वाले "भाग्यशाली" बिट्स की संख्या के विभिन्न संयोजनों के माध्यम से जांच पास कर सकता है।

- $i$: योग का सूचकांक, $s_1$ विलंबित क्यूबिट्स में से $i$ बिट्स को चुनने के तरीकों की संख्या का प्रतिनिधित्व करता है।

- $\binom{s_1}{i}$: $s_1$ विलंबित क्यूबिट्स से $i$ बिट्स चुनने के तरीकों की संख्या।

- $\binom{n-s_1}{\alpha n - i}$: $n-s_1$ क्यूबिट्स से परीक्षण सेट के लिए शेष $\alpha n - i$ बिट्स चुनने के तरीकों की संख्या जिसे बॉब ने तुरंत मापा।

- $\text{Pr[check passed]}$: ऐलिस के परीक्षण (चरण 4) के पास होने की संभावना, मिलान बिट्स की एक निश्चित संख्या को देखते हुए। यह समीकरण 4 में परिभाषित एक सशर्त संभावना है:

$$ \text{Pr[check passed]} = \begin{cases} 1 & \text{if } \alpha n - i \ge \beta \alpha n \\ \sum_{j=\lceil i-(1-\beta)\alpha n \rceil}^{\alpha n - i} \binom{\alpha n - i}{j} \frac{1}{2^{\alpha n - i}} & \text{otherwise} \end{cases} $$- भौतिक/तार्किक भूमिका: यह पद सुनिश्चित करता है कि भले ही बॉब धोखा देने का प्रयास करे, उसे अभी भी ऐलिस के सत्यापन मानदंडों को पूरा करना होगा। यदि परीक्षण सेट में सही बिट्स ($\alpha n - i$) की संख्या पहले से ही सीमा ($\beta \alpha n$) से ऊपर है, तो जांच 1 की संभावना के साथ पास हो जाती है। अन्यथा, बॉब को अंतर को पूरा करने के लिए अनुमान लगाने (संभावना $1/2^{\alpha n - i}$ के साथ) पर भरोसा करना पड़ता है, $j$ सफल अनुमानों पर योग किया जाता है। $\lceil \dots \rceil$ न्यूनतम आवश्यक अनुमानों की एक पूर्णांक गणना सुनिश्चित करता है।

- गणितीय परिभाषा: समीकरण 3 में परिभाषित:

-

$P_{cheat, s_1, s_2}$: $s_1$ विलंबित मापों और $s_2$ अनुमानों को देखते हुए बॉब द्वारा दोनों संदेशों को सफलतापूर्वक पुनर्निर्मित करने की संभावना।

- गणितीय परिभाषा: समीकरण 5 में परिभाषित:

$$ P_{cheat, s_1, s_2} = \frac{1}{2^{(1-\alpha)n}} \sum_{i=2(N-t)-s_1-s_2}^{(1-\alpha)n} \binom{(1-\alpha)n}{i} $$ - भौतिक/तार्किक भूमिका: यह बॉब की धोखा देने की रणनीति के दूसरे चरण में सफलता की संभावना है, प्रतिबद्धता जांच को बायपास करने के बाद। यह उसके दोनों संदेशों ($m_0$ और $m_1$) को डीकोड करने के लिए पर्याप्त जानकारी प्राप्त करने की संभावना को मापता है।

- $P_{cheat, s_1, s_2}$ के भीतर पद:

- $(1-\alpha)n$: गैर-परीक्षण सेट में बिट्स की संख्या, जो वास्तविक संदेश-वहन बिट्स हैं।

- $2(N-t)-s_1-s_2$: बॉब को दोनों संदेशों को सफलतापूर्वक डीकोड करने के लिए $(1-\alpha)n$ गैर-परीक्षण बिट्स से "सही" बिट्स की न्यूनतम संख्या की आवश्यकता होती है, जो $s_1$ बिट्स जो उसने विलंबित किए और $s_2$ बिट्स जिन्हें उसने अनुमान लगाया, को ध्यान में रखते हुए। यह सीमा दो संदेशों के लिए $N-t$ मिलान बिट्स की त्रुटि सुधार आवश्यकता से प्राप्त होती है।

- $\binom{(1-\alpha)n}{i}$: $(1-\alpha)n$ गैर-परीक्षण बिट्स से $i$ सही बिट्स चुनने के तरीकों की संख्या।

- $1/2^{(1-\alpha)n}$: यह कारक इंगित करता है कि $(1-\alpha)n$ बिट्स के लिए, बॉब के पास प्रत्येक बिट को सही ढंग से अनुमान लगाने की $1/2$ संभावना है यदि उसके पास सही आधार नहीं है। यह योग को सामान्य करता है, एक विशिष्ट परिणाम अनुक्रम की संभावना का प्रतिनिधित्व करता है।

- गणितीय परिभाषा: समीकरण 5 में परिभाषित:

-

$P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}$: एक विशिष्ट रणनीति $(s_1, s_2)$ का उपयोग करके बॉब द्वारा सफलतापूर्वक धोखा देने की समग्र संभावना।

- गणितीय परिभाषा: दो संभावनाओं का गुणनफल।

- भौतिक/तार्किक भूमिका: ये दो घटनाएं (प्रतिबद्धता को बायपास करना और फिर संदेशों को सफलतापूर्वक पुनर्निर्मित करना) अनुक्रमिक और सशर्त रूप से स्वतंत्र हैं। गुणन एक सफल धोखा प्रयास की कुल संभावना देता है।

- गुणा क्यों?: स्वतंत्र घटनाओं के लिए, दोनों के घटित होने की संभावना उनकी व्यक्तिगत संभावनाओं का गुणनफल है।

-

$\frac{2^{s_2}}{P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}}$: अपेक्षित लागत।

- गणितीय परिभाषा: एक अनुपात।

- भौतिक/तार्किक भूमिका: यह पद प्रति सफल धोखा प्रयास बॉब को आवश्यक "लागत इकाइयों" (जैसे, अनुमान के लिए कम्प्यूटेशनल संचालन) की अपेक्षित संख्या का प्रतिनिधित्व करता है। यदि किसी घटना की संभावना $p$ है, तो सफलता तक अपेक्षित प्रयासों की संख्या $1/p$ है। यहां, $2^{s_2}$ अनुमान प्रयास द्वारा इसे मापता है।

- विभाजन क्यों?: यह अपेक्षित लागत या प्रयासों की संख्या की गणना करने का एक मानक तरीका है: कुल लागत (या प्रयास) सफलता की संभावना से विभाजित।

यह ध्यान देने योग्य है कि पत्र ईमानदार पार्टियों के लिए प्रोटोकॉल की शुद्धता के लिए $P_{fpass}$ (समीकरण 1) और $P_{fcorrect}$ (समीकरण 2) को भी परिभाषित करता है। ये प्रोटोकॉल को त्रुटियों या झूठे गर्भपात के बिना इच्छित रूप से काम करने को सुनिश्चित करने के लिए महत्वपूर्ण हैं।

- $P_{fpass} = \sum_{i=0}^{\beta \alpha n} \binom{\alpha n}{i} p_e^i (1-p_e)^{\alpha n - i}$: ऐलिस के परीक्षण को पास करने में झूठे विफलता की संभावना।

- भौतिक/तार्किक भूमिका: यह वह संभावना है कि ईमानदार ऐलिस और बॉब, यादृच्छिक बिट फ्लिप त्रुटियों ($p_e$) के कारण, चरणों 3-5 में परीक्षण में विफल हो जाते हैं, जिससे अनावश्यक गर्भपात होता है। इसे कम रखा जाना चाहिए।

- $P_{fcorrect} = 1 - \frac{1}{2^{n-\alpha n}} \sum_{i=N-t}^{n-\alpha n} \binom{n-\alpha n}{i} \left( \sum_{j=N-t}^{N} \binom{N}{j} p_e^j (1-p_e)^{N-j} \right) \left( \sum_{k=N-t-j}^{N-i} \binom{N-i}{k} \frac{1}{2^{N-i}} \right)$: चरण 9 में त्रुटि सुधार की विफलता की संभावना।

- भौतिक/तार्किक भूमिका: यह वह संभावना है कि, ईमानदार पार्टियों के लिए, त्रुटि सुधार विफल हो जाता है, जिससे बॉब अपने चुने हुए संदेश को सही ढंग से डीकोड नहीं कर पाता है। प्रोटोकॉल को व्यावहारिक बनाने के लिए इसे भी बहुत कम रखने की आवश्यकता है। ईमानदारी से कहूं तो, मुझे पत्र के सूत्र में प्रस्तुत त्रुटि सुधार विफलता के संदर्भ में सूचकांकों और $1/2^{N-i}$ पद की सटीक व्याख्या के बारे में पूरी तरह से यकीन नहीं है, लेकिन यह आम तौर पर दो संदेशों के लिए आवश्यक मिलान बिट्स की अपर्याप्त संख्या का प्रतिनिधित्व करता है।

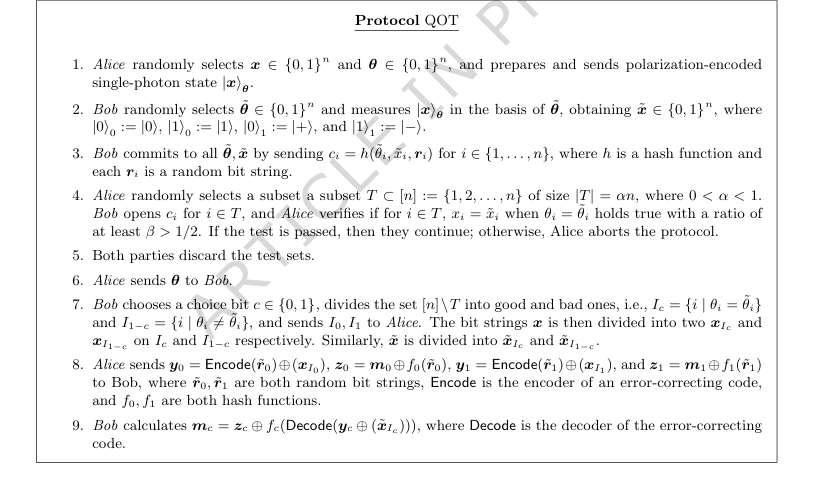

चरण-दर-चरण प्रवाह

आइए एक एकल अमूर्त डेटा बिंदु, जैसे ऐलिस के संदेश बिट $m_c$ (जहां $c$ बॉब की पसंद है), को क्वांटम ओब्लिवियस ट्रांसफर (QOT) प्रोटोकॉल के माध्यम से ट्रेस करें। इसे एक परिष्कृत असेंबली लाइन के रूप में कल्पना करें, जो सुरक्षित सूचना के लिए है।

-

क्वांटम अवस्था तैयारी (ऐलिस): प्रत्येक राउंड $i$ के लिए, ऐलिस एक गुप्त बिट $x_i$ और एक यादृच्छिक आधार $\theta_i$ से शुरू करती है। वह एक एकल-फोटॉन क्वांटम अवस्था, $|x_i\rangle_{\theta_i}$ तैयार करती है, जो प्रकाश का एक छोटा पैकेट (एक फोटॉन) है जिसकी ध्रुवीकरण (जैसे, क्षैतिज/ऊर्ध्वाधर या विकर्ण) $\theta_i$ आधार में $x_i$ को एन्कोड करती है। यह सिस्टम में प्रवेश करने वाला कच्चा माल है।

-

क्वांटम माप (बॉब): यह फोटॉन एक क्वांटम चैनल के माध्यम से बॉब तक यात्रा करता है। बॉब, ऐलिस के $\theta_i$ को जाने बिना, यादृच्छिक रूप से अपना माप आधार $\tilde{\theta}_i$ चुनता है। फिर वह आने वाले फोटॉन को मापता है, उसकी क्वांटम अवस्था को ढहाता है और एक शास्त्रीय बिट $\tilde{x}_i$ उत्पन्न करता है। यदि बॉब का $\tilde{\theta}_i$ ऐलिस के $\theta_i$ से मेल खाता है, तो $\tilde{x}_i$ लगभग निश्चित रूप से $x_i$ के बराबर होगा। यदि वे मेल नहीं खाते हैं, तो $\tilde{x}_i$ यादृच्छिक (50% संभावना के साथ 0 या 1) होगा। यह क्वांटम से शास्त्रीय तक डेटा बिंदु का पहला परिवर्तन है, और यहीं से बॉब की "ओब्लिवियसनेस" शुरू होती है।

-

प्रतिबद्धता (बॉब): ऐलिस द्वारा अपने आधारों के बारे में कुछ भी प्रकट करने से पहले, बॉब को अपनी माप पसंद और परिणामों के लिए "प्रतिबद्ध" होना चाहिए। प्रत्येक राउंड $i$ के लिए, वह अपने मापे गए बिट $\tilde{x}_i$, अपने चुने हुए आधार $\tilde{\theta}_i$, और एक यादृच्छिक स्ट्रिंग $r_i$ लेता है और उन्हें एक क्रिप्टोग्राफिक हैश फ़ंक्शन $h$ में फीड करता है। आउटपुट, $c_i = h(\tilde{\theta}_i, \tilde{x}_i, r_i)$, एक डिजिटल फिंगरप्रिंट है। वह इस $c_i$ को ऐलिस को भेजता है। यह प्रतिबद्धता उसके विकल्पों को एक छेड़छाड़-प्रूफ लिफाफे में सील करने जैसा है, जिससे वह बाद में अपना मन बदलने से रोकता है।

-

सत्यापन परीक्षण (ऐलिस और बॉब): ऐलिस यादृच्छिक रूप से इन प्रतिबद्धताओं के एक उपसमूह ( "परीक्षण सेट" $T$) का चयन करती है। वह बॉब से इन विशिष्ट लिफाफों को "खोलने" के लिए कहती है। बॉब $i \in T$ के लिए मूल सामग्री $(\tilde{\theta}_i, \tilde{x}_i, r_i)$ प्रकट करता है। ऐलिस हैश $h(\tilde{\theta}_i, \tilde{x}_i, r_i)$ की पुनर्गणना करती है और जांचती है कि क्या यह बॉब द्वारा भेजे गए $c_i$ से मेल खाता है। वह यह भी जांचती है कि क्या क्वांटम चैनल विश्वसनीय था, उन राउंड के लिए $x_i$ और $\tilde{x}_i$ की तुलना करके जहां $\theta_i = \tilde{\theta}_i$ था। यदि बहुत अधिक त्रुटियां पाई जाती हैं, या यदि बॉब की प्रतिबद्धताएं मेल नहीं खाती हैं, तो ऐलिस प्रोटोकॉल को छोड़ देती है, और डेटा प्रवाह रुक जाता है। यह एक गुणवत्ता नियंत्रण और धोखाधड़ी का पता लगाने वाला कदम है।

-

परीक्षण डेटा को छोड़ना: परीक्षण सेट $T$ से डेटा बिंदु दोनों पक्षों द्वारा छोड़ दिए जाते हैं। उन्होंने सत्यापन के लिए अपना उद्देश्य पूरा किया और वास्तविक संदेश हस्तांतरण के लिए उपयोग नहीं किए जाते हैं।

-

आधार प्रकटीकरण (ऐलिस): सभी शेष राउंड ( $T$ में नहीं) के लिए, ऐलिस बॉब को अपने मूल एन्कोडिंग आधार $\theta_i$ प्रकट करती है। यह ऐलिस से एक महत्वपूर्ण सूचना रिलीज है।

-

डेटा विभाजन (बॉब): अब बॉब जानता है कि उसके कौन से माप "अच्छे" थे (जहां $\theta_i = \tilde{\theta}_i$) और कौन से "खराब" थे (जहां $\theta_i \neq \tilde{\theta}_i$)। उसके गुप्त चयन बिट $c$ के आधार पर, वह दो सेट बनाता है: $I_c$ (उन सूचकांकों को शामिल करना जहां $\theta_i = \tilde{\theta}_i$) और $I_{1-c}$ (उन सूचकांकों को शामिल करना जहां $\theta_i \neq \tilde{\theta}_i$)। वह इन सेटों के लेबल ($I_0$ और $I_1$) ऐलिस को भेजता है, लेकिन ऐलिस को अभी भी यह नहीं पता है कि कौन सा बॉब की पसंद $c$ से मेल खाता है। यहीं से बॉब की पसंद डेटा पथ को आकार देना शुरू करती है।

-

संदेश एन्कोडिंग (ऐलिस): ऐलिस के पास दो संदेश हैं, $m_0$ और $m_1$ । वह दो यादृच्छिक बिट स्ट्रिंग, $r_0$ और $r_1$ उत्पन्न करती है। फिर वह एक त्रुटि-सुधार कोड (Encode) और हैश फ़ंक्शन ($f_0, f_1$) का उपयोग करके दो मास्क्ड डेटा पैकेट तैयार करती है:

- $y_0 = \text{Encode}(r_0) \oplus x_{I_c}$ (जहां $x_{I_c}$ बॉब के "अच्छे" मापों के अनुरूप ऐलिस के बिट्स हैं)

- $y_1 = \text{Encode}(r_1) \oplus x_{I_{1-c}}$ (जहां $x_{I_{1-c}}$ बॉब के "खराब" मापों के अनुरूप ऐलिस के बिट्स हैं)

वह $z_0 = m_0 \oplus f_0(r_0)$ और $z_1 = m_1 \oplus f_1(r_1)$ भी तैयार करती है। वह $y_0, y_1, z_0, z_1$ को बॉब को भेजती है। यहीं से ऐलिस के संदेशों को हस्तांतरण के लिए तैयार किया जाता है, साझा यादृच्छिकता और त्रुटि सुधार का उपयोग करके।

-

संदेश डीकोडिंग (बॉब): बॉब, अपने चयन बिट $c$ को जानते हुए, संबंधित $y_c$ का चयन करता है और अपने स्वयं के "अच्छे" मापे गए बिट्स $\tilde{x}_{I_c}$ का उपयोग करके $r_c = \text{Decode}(y_c \oplus \tilde{x}_{I_c})$ को पुनर्प्राप्त करता है। त्रुटि-सुधार कोड उसे $r_c$ को पुनर्प्राप्त करने में मदद करता है, भले ही कुछ बिट फ्लिप हुए हों। अंत में, वह अपने चुने हुए संदेश को अनमास्क करने के लिए $r_c$ का उपयोग करता है: $m_c = z_c \oplus f_c(r_c)$। वह $r_{1-c}$ या $m_{1-c}$ को पुनर्प्राप्त नहीं कर सकता क्योंकि उसके पास सही $\tilde{x}_{I_{1-c}}$ नहीं है (बेमेल आधारों के कारण, जिसका अर्थ है कि $\tilde{x}_{I_{1-c}}$ अनिवार्य रूप से यादृच्छिक शोर है)। यह अंतिम चरण है जहां बॉब को उसका चुना हुआ संदेश मिलता है, और दूसरा संदेश उससे छिपा रहता है।

यह पूरी प्रक्रिया सुनिश्चित करती है कि बॉब को ठीक एक संदेश मिलता है, और ऐलिस को बॉब की पसंद के बारे में कुछ भी पता नहीं चलता है, जिससे हस्तांतरण "ओब्लिवियस" और "सुरक्षित" हो जाता है।

अनुकूलन गतिकी

QOT प्रोटोकॉल, एक मशीन लर्निंग एल्गोरिथम के विपरीत, पारंपरिक अर्थों में ग्रेडिएंट्स या हानि फ़ंक्शन के माध्यम से अपने आंतरिक मापदंडों को "सीखता" या "अपडेट" नहीं करता है। इसके बजाय, इसकी "अनुकूलन गतिकी" मुख्य रूप से निम्नलिखित पर केंद्रित है:

-

पूर्व-प्रोटोकॉल पैरामीटर अनुकूलन: प्रोटोकॉल शुरू होने से पहले ही, ऐलिस और बॉब (या सिस्टम डिजाइनरों) को शुद्धता और सुरक्षा दोनों सुनिश्चित करने के लिए विभिन्न मापदंडों को सावधानीपूर्वक चुनना चाहिए।

- शुद्धता पैरामीटर: $\alpha$ (परीक्षण बिट्स का अनुपात), $\beta$ (न्यूनतम स्वीकार्य बिट मिलान अनुपात), $N$ (त्रुटि सुधार कोड लंबाई), और $t$ (अधिकतम ठीक करने योग्य त्रुटियां) जैसे मापदंडों को ईमानदार विफलता की संभावनाओं, $P_{fpass}$ और $P_{fcorrect}$ को कम करने के लिए चुना जाता है। उदाहरण के लिए, ऐलिस बॉब के फोटॉन मिसिंग अनुपात की सीमा और परीक्षण पास संभावना के लिए एक $\epsilon$ सीमा निर्धारित करती है ताकि यह सुनिश्चित हो सके कि प्रोटोकॉल ईमानदार पार्टियों के लिए मज़बूती से आगे बढ़ता है।

- सुरक्षा पैरामीटर: $n$ (कुल राउंड), हैश फ़ंक्शन $h$ की ताकत, और त्रुटि-सुधार कोड का चुनाव सभी को किसी भी दुर्भावनापूर्ण बॉब के लिए $cost_{cheat}$ को अधिकतम करने के लिए डिज़ाइन किया गया है। पत्र फोटॉन नंबर स्प्लिटिंग हमलों को रोकने के लिए डिकॉय-स्टेट BB84 प्रोटोकॉल में औसत फोटॉन संख्याओं ($\mu, \nu, 0$) और उनकी संभावनाओं ($P_1, P_2, 1-P_1-P_2$) को अनुकूलित करने का भी उल्लेख करता है, जो पूर्व-प्रोटोकॉल अनुकूलन का एक रूप है। क्वांटम सुरक्षा के लिए।

-

विरोधी अनुकूलन परिदृश्य: $cost_{cheat}$ समीकरण स्वयं एक दुर्भावनापूर्ण बॉब द्वारा सामना की जाने वाली एक अनुकूलन समस्या का प्रतिनिधित्व करता है। बॉब का "सीखना" या "अनुकूलन" $s_1$ (विलंबित मापों) और $s_2$ (अनुमानित बिट्स) के मानों को खोजना है जो धोखा देने की लागत को कम करते हैं। प्रोटोकॉल को इस तरह से डिज़ाइन किया गया है कि यह न्यूनतम लागत खगोलीय रूप से उच्च है (जैसे, $3.8 \times 10^{12}$), प्रभावी ढंग से एक "विरोधी परिदृश्य" को आकार देता है जहां धोखा देने के सभी रास्ते अत्यंत कठिन हैं। प्रोटोकॉल की सुरक्षा इस तथ्य पर निर्भर करती है कि बॉब अपनी रणनीति को कितनी भी चतुराई से अनुकूलित करे, लागत निषेधात्मक बनी रहती है।

-

गतिशील गर्भपात तंत्र: प्रोटोकॉल में एक महत्वपूर्ण गतिशील तत्व शामिल है: चरण 4 में गर्भपात की स्थिति। यदि परीक्षण चरण में त्रुटि दर (शोर या बॉब की दुर्भावनापूर्ण क्रियाओं के कारण) एक पूर्वनिर्धारित सीमा ( $\beta$ द्वारा निर्धारित) से अधिक हो जाती है, तो प्रोटोकॉल तुरंत गर्भपात कर देता है। यह प्रोटोकॉल को एक असुरक्षित स्थिति में या जब चैनल की गुणवत्ता बहुत खराब हो, तब आगे बढ़ने से रोकता है। यह एक वास्तविक समय "राज्य अद्यतन" है जो निष्पादन को रोकता है यदि सुरक्षा या शुद्धता की गारंटी नहीं दी जा सकती है।

-

त्रुटि सुधार डेटा अद्यतन के रूप में: चरण 9 में, बॉब $r_c$ को पुनर्प्राप्त करने के लिए एक त्रुटि-सुधार कोड का उपयोग करता है। यह तंत्र गतिशील रूप से संभावित रूप से दूषित बिट स्ट्रिंग $r_c$ को कोड की क्षमता $t$ तक बिट फ्लिप को ठीक करके "अपडेट" करता है। यह सुनिश्चित करता है कि क्वांटम चैनल में शोर हस्तांतरित जानकारी की अखंडता से समझौता नहीं करता है, जिससे प्रोटोकॉल सही संदेश $m_c$ में परिवर्तित हो जाता है।

संक्षेप में, यहां "अनुकूलन गतिकी" निरंतर सीखने के बजाय पूर्व-गणना मापदंडों, एक विरोधी की गणना की गई इष्टतम हमले की रणनीति, और अंतर्निहित सुरक्षा उपायों के साथ एक मजबूत डिजाइन से संबंधित है जो यह सुनिश्चित करते हैं कि प्रोटोकॉल या तो सुरक्षित रूप से सफल होता है या सुरक्षित रूप से विफल होता है।

Figure 2. Quantum Oblivious Transfer Protocol

Figure 2. Quantum Oblivious Transfer Protocol

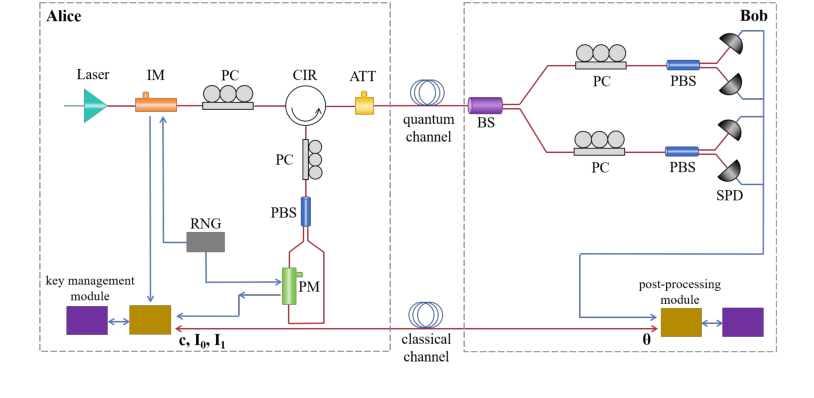

Figure 3. Schematic of experimental setup

Figure 3. Schematic of experimental setup

परिणाम, सीमाएँ और निष्कर्ष

प्रयोगात्मक डिजाइन और बेसलाइन

अपने QOT प्रोटोकॉल को कठोरता से मान्य करने के लिए, लेखकों ने एक व्यापक प्रयोगात्मक सेटअप शुरू किया। उनके डिजाइन का मूल एक 1-आउट-ऑफ-2 QOT प्रोटोकॉल को लागू करना था, जिसे तब एक वास्तविक दुनिया की निजी सेट इंटरसेक्शन (PSI) समस्या को हल करने के लिए लागू किया गया था। पिछले QOT प्रोटोकॉल के विपरीत जो अक्सर नॉइज़ी स्टोरेज मॉडल पर निर्भर करते थे, यह कार्य बिट कमिटमेंट योजना को एकीकृत करके खुद को अलग करता है, जिससे क्वांटम हमलों के खिलाफ इसकी सैद्धांतिक सुरक्षा मजबूत होती है।

ऐलिस के क्वांटम डिवाइस के भौतिक कार्यान्वयन में एक कमजोर सुसंगत लेजर स्रोत का उपयोग किया गया था, जिसे डिकॉय स्टेट विधि के साथ जोड़ा गया था। यह आर्किटेक्चर विशेष रूप से फोटॉन नंबर स्प्लिटिंग (PNS) हमलों का मुकाबला करने के लिए चुना गया था, जो व्यावहारिक क्वांटम संचार में एक सामान्य भेद्यता है। ऐलिस के सेटअप में सिग्नल, डिकॉय और वैक्यूम स्टेट्स उत्पन्न करने के लिए एक इंटेंसिटी मॉड्यूलेटर (IM) और एक ध्रुवीकरण एन्कोडिंग मॉड्यूल शामिल था जिसमें एक ध्रुवीकरण नियंत्रक (PC), एक ध्रुवीकरण बीम स्प्लिटर (PBS), और एक चरण मॉड्यूलेटर (PM) शामिल था। बॉब, प्राप्त करने वाले छोर पर, Z या X आधार में माप के लिए फोटॉनों को निर्देशित करने के लिए एक बीम स्प्लिटर (BS) का उपयोग करता था, जिसके बाद प्रोजेक्टिव मापों के लिए PC, PBS और सिंगल-फोटॉन डिटेक्टर (SPDs) थे।

व्यावहारिक अनुप्रयोग के लिए, QOT प्रोटोकॉल को संदर्भ [32] में विस्तृत एक अनुकूलित ओब्लिवियस स्यूडोरैंडम फ़ंक्शन (OPRF) आधारित PSI प्रोटोकॉल में सहजता से एकीकृत किया गया था। इस प्रयोगात्मक सत्यापन में "पीड़ित" (बेसलाइन) शास्त्रीय OT-आधारित PSI कार्यान्वयन थे। प्रयोगों को सिम्युलेटेड और वास्तविक दुनिया के डेटासेट दोनों का उपयोग करके आयोजित किया गया था। वास्तविक दुनिया के परिदृश्य में दो वित्तीय संस्थान शामिल थे: एक संदिग्ध खातों की ब्लैकलिस्ट प्रदान करता था और दूसरा सक्रिय ग्राहक खातों की सूची प्रदान करता था। उद्देश्य यह था कि किसी भी बैंक द्वारा किसी अन्य निजी ग्राहक जानकारी को प्रकट किए बिना सुरक्षित रूप से सामान्य संदिग्ध खातों की पहचान की जा सके। इस सेटअप को निश्चित, निर्विवाद प्रमाण प्रदान करने के लिए सावधानीपूर्वक डिजाइन किया गया था कि उनका क्वांटम-सुरक्षित तंत्र प्रभावी ढंग से और व्यावहारिक रूप से कार्य कर सकता है, सीधे वित्त जैसे संवेदनशील डोमेन में गोपनीयता-संरक्षण संगणना की एक दबाव वाली आवश्यकता को संबोधित करता है।

साक्ष्य क्या साबित करता है

इस पत्र में प्रस्तुत साक्ष्य उनके QOT प्रोटोकॉल की कार्यक्षमता, सुरक्षा और व्यावहारिक प्रयोज्यता को मज़बूती से प्रदर्शित करते हैं। सबसे पहले और सबसे महत्वपूर्ण, प्रयोग QOT प्रोटोकॉल के सफल संचालन की पुष्टि करते हैं, जो क्वांटम-सुरक्षित तरीके से ओब्लिवियस ट्रांसफर करने की इसकी क्षमता को प्रदर्शित करता है।

उनके सत्यापन का एक महत्वपूर्ण पहलू दुर्भावनापूर्ण विरोधियों के खिलाफ प्रोटोकॉल की सुरक्षा का कठोर विश्लेषण था। लेखकों ने बिट कमिटमेंट योजना को दरकिनार करने और ऐलिस के दोनों संदेशों को प्राप्त करने का प्रयास करने वाले एक बेईमान बॉब के लिए "धोखाधड़ी लागत" को मापा। यह लागत, एक सफल धोखा प्रयास के लिए अपेक्षित समय के रूप में परिभाषित की गई है, लगभग $3.8 \times 10^{12}$ के रूप में गणना की गई थी। इसे परिप्रेक्ष्य में रखने के लिए, यदि प्रोटोकॉल का एक एकल निष्पादन एक सेकंड लेता है, तो एक दुर्भावनापूर्ण बॉब को औसतन लगभग 120,000 साल की आवश्यकता होगी ताकि वह केवल एक बार सफलतापूर्वक धोखा दे सके। यह चौंकाने वाला आंकड़ा सम्मोहक, निर्विवाद प्रमाण प्रदान करता है कि मुख्य बिट कमिटमेंट तंत्र प्रभावी ढंग से प्रोटोकॉल को क्वांटम हमलों से सुरक्षित करता है, जिससे किसी भी वास्तविक दुनिया की तैनाती में धोखा व्यावहारिक रूप से नगण्य हो जाता है। इसके अलावा, डिकॉय-स्टेट BB84 प्रोटोकॉल का उपयोग PNS हमलों के खिलाफ प्रभावी दिखाया गया था, जिसमें ऐलिस बॉब के रिपोर्ट किए गए फोटॉन क्लिक आँकड़ों में विचलन का पता लगाने में सक्षम थी यदि वह ऐसे हमले का प्रयास करता है।

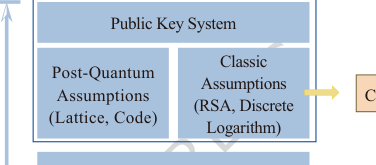

बुनियादी QOT से परे, पत्र निजी सेट इंटरसेक्शन (PSI) समस्या पर लागू होने पर इसकी स्केलेबिलिटी और व्यावहारिकता का कठोर प्रमाण प्रदान करता है। $10^5$ तत्वों तक के सेट आकारों के साथ प्रयोगों ने प्रदर्शित किया कि संचार लागत और रनटाइम दोनों तत्वों की संख्या के साथ लगभग रैखिक रूप से स्केल किए गए। उदाहरण के लिए, प्रति पार्टी $10^5$ तत्वों को संसाधित करने से लगभग 20MB का कुल संचार और 1Gbps नेटवर्क पर 0.4 सेकंड से कम का रनटाइम हुआ। ये प्रदर्शन मेट्रिक्स कई वास्तविक दुनिया के अनुप्रयोगों के लिए अत्यधिक व्यावहारिक हैं, विशेष रूप से बैंकिंग और धोखाधड़ी का पता लगाने जैसे क्षेत्रों में।

महत्वपूर्ण रूप से, जब शास्त्रीय OT-आधारित PSI के मुकाबले बेंचमार्क किया गया, तो QOT-आधारित PSI ने केवल थोड़ी अधिक संचार ओवरहेड का सामना किया, जबकि लगभग समान रनटाइम बनाए रखा। यह एक गहरा निष्कर्ष है, क्योंकि यह साबित करता है कि उनके QOT प्रोटोकॉल द्वारा प्रदान की जाने वाली बढ़ी हुई क्वांटम सुरक्षा के लिए इसके शास्त्रीय समकक्षों की तुलना में महत्वपूर्ण प्रदर्शन दंड की आवश्यकता नहीं है। दो सिम्युलेटेड बैंकों के बीच सामान्य संदिग्ध दूरसंचार धोखाधड़ी खातों की सफल पहचान सुरक्षित बहु-पक्षीय संगणना के उनके QOT-आधारित कार्यान्वयन की व्यावसायिक व्यवहार्यता और प्रयोगात्मक कार्यक्षमता को प्रदर्शित करते हुए, एक निश्चित वास्तविक दुनिया के अनुप्रयोग के रूप में खड़ी है।

सीमाएँ और भविष्य की दिशाएँ

जबकि प्रयोगात्मक परिणाम अत्यधिक उत्साहजनक हैं, एक मजबूत और व्यावहारिक क्वांटम-सुरक्षित ओब्लिवियस ट्रांसफर प्रोटोकॉल का प्रदर्शन करते हुए, कुछ सीमाओं को स्वीकार करना और भविष्य के विकास के लिए रास्ते पर विचार करना महत्वपूर्ण है।

एक व्यावहारिक सीमा जो देखी गई है, वह प्रोटोकॉल के प्रदर्शन पर ऑप्टिकल क्षीणन का प्रभाव है। जैसे-जैसे चैनल हानि बढ़ती है, पता लगाए गए फोटॉनों की संख्या कम हो जाती है, जिसके परिणामस्वरूप कोड दर (तालिका 1) कम हो जाती है। जबकि सूचना-सैद्धांतिक सुरक्षा गारंटी बरकरार रहती है, यह थ्रूपुट और अधिकतम संचरण दूरी के मामले में समग्र व्यावहारिकता को प्रभावित करता है। भविष्य के शोध उच्च क्षीणन के प्रभावों को कम करने और QOT की व्यावहारिक सीमा का विस्तार करने के लिए अधिक मजबूत क्वांटम चैनल कार्यान्वयन या उन्नत त्रुटि सुधार तकनीकों का पता लगा सकते हैं।

एक और बिंदु पर विचार करना परीक्षण चरण (चरण 4) पर प्रोटोकॉल की निर्भरता है जहां, यदि बिट-त्रुटि दर बहुत अधिक हो जाती है, तो प्रोटोकॉल गर्भपात कर देता है। जबकि यह सुरक्षा सुनिश्चित करता है, यह अत्यंत शोर की स्थिति में विश्वसनीयता के साथ एक समझौता का अर्थ है। आगे के काम में अनुकूली रणनीतियों या अधिक परिष्कृत त्रुटि-सुधार कोड की जांच की जा सकती है जो प्रोटोकॉल को उच्च त्रुटि दरों के साथ भी आगे बढ़ने की अनुमति देते हैं, शायद मापदंडों को गतिशील रूप से समायोजित करके या अधिक परिष्कृत पोस्ट-प्रोसेसिंग का उपयोग करके।

पत्र स्वयं संभावित अनुकूलन विधियों की ओर इशारा करता है, जैसे कि ओब्लिवियस ट्रांसफर (OT) एक्सटेंशन तकनीकें और बीवर ट्रिपल्स का उपयोग। OT एक्सटेंशन बड़ी संख्या में OT को बेस OT के एक छोटे सेट से उत्पन्न करने की अनुमति देता है, जिससे आवश्यक क्वांटम संसाधनों में काफी कमी आती है। बीवर ट्रिपल्स, पूर्व-उत्पन्न सहसंबद्ध यादृच्छिकता, MPC प्रोटोकॉल को ऑफ़लाइन चरण में जटिल संगणनाओं को ऑफ़लोड करके ऑनलाइन चरण में अधिक कुशलता से चलाने में सक्षम कर सकते हैं। इन अनुकूलनों को लागू करना और प्रयोगात्मक रूप से मान्य करना बड़े डेटासेट और अधिक जटिल कार्यों के लिए प्रोटोकॉल को और भी अधिक स्केलेबल और कुशल बनाने के लिए कम्प्यूटेशनल और संचार लागत को और कम करने के लिए एक स्वाभाविक अगला कदम होगा।

आगे देखते हुए, प्रदर्शित ढांचे में निजी सेट इंटरसेक्शन से परे व्यापक निहितार्थ हैं। लेखक अन्य सुरक्षित बहु-पक्षीय संगणना समस्याओं के लिए इसकी प्रयोज्यता का सुझाव देते हैं, जिसमें गोपनीयता-संरक्षण मशीन लर्निंग और अनाम मतदान प्रणाली शामिल हैं। यह भविष्य के शोध के लिए एक समृद्ध क्षेत्र खोलता है, जहां QOT प्रोटोकॉल क्वांटम-सुरक्षित MPC अनुप्रयोगों की एक नई पीढ़ी के लिए एक मौलिक आदिम के रूप में काम कर सकता है। इन विविध अनुप्रयोगों की खोज में प्रोटोकॉल को विभिन्न कम्प्यूटेशनल कार्यों के अनुकूल बनाना और उन विशिष्ट संदर्भों में इसके प्रदर्शन और सुरक्षा का मूल्यांकन करना शामिल होगा।

अंत में, प्रोटोकॉल की सुरक्षा क्वांटम-सुरक्षित बिट कमिटमेंट के अस्तित्व पर निर्भर करती है, जो टकराव-प्रतिरोधी हैश फ़ंक्शन पर आधारित है - शास्त्रीय या पोस्ट-क्वांटम OT को रेखांकित करने वाले लोगों की तुलना में एक कमजोर और अधिक मौलिक क्रिप्टोग्राफिक धारणा। यह एक ताकत है, लेकिन यह क्वांटम कंप्यूटिंग और क्रिप्टएनालिसिस में प्रगति के साथ विकसित होने वाले न्यूनतम मान्यताओं की जांच के लिए आगे सैद्धांतिक अन्वेषण को भी आमंत्रित करता है। बिट-कमिटमेंट-आधारित QOT और नॉइज़ी-स्टोरेज-मॉडल QOT के बीच प्रदर्शन और सुरक्षा ट्रेड-ऑफ का एक गहरा तुलनात्मक विश्लेषण, विशेष रूप से क्वांटम मेमोरी प्रौद्योगिकी के रूप में उन्नत होने के साथ, समुदाय के लिए एक मूल्यवान चर्चा बिंदु भी होगा। गोपनीयता समझौतों के कारण सार्वजनिक डेटा उपलब्धता की वर्तमान कमी स्वतंत्र सत्यापन और आगे के शोध के लिए एक व्यावहारिक सीमा है, जो भविष्य के बेंचमार्किंग के लिए मानकीकृत, अनाम डेटासेट की आवश्यकता का सुझाव देती है।

Figure 4. Comparison of communication cost and runtime between QOT-based and OT-based PSI experiments

Figure 4. Comparison of communication cost and runtime between QOT-based and OT-based PSI experiments

Table 2. Security assumptions for OT protocols

Table 2. Security assumptions for OT protocols

Table 1. Dependence of the QOT code rate on optical attenuation. The code rate is defined as the number of successfully transmitted qubits per second (kbps)

Table 1. Dependence of the QOT code rate on optical attenuation. The code rate is defined as the number of successfully transmitted qubits per second (kbps)