実験的な量子不可知転送を用いたビットコミットメントによるセキュアなマルチパーティ計算

Secure multiparty computation enables collaborative computations across multiple users while preserving individual privacy, which has a wide range of applications in finance, machine learning and healthcare.

背景と学術的系譜

起源と学術的系譜

本論文で取り上げられているセキュアなマルチパーティ計算(MPC)の問題は、1980年代初頭に暗号学という学術分野で初めて登場した。1982年と1986年のAndrew Yaoによる先駆的な研究[1, 2]は、複数のパーティが互いのプライベートな入力を明かすことなく、それらの入力に対する関数を共同で計算する方法を示し、理論的な基盤を築いた。この概念は、特に機密性の高い領域におけるプライバシー保護協業の根本的な必要性から着想を得たものである。例えば、金融機関は、顧客データベース全体を開示することなく、ブラックリストや不審な取引パターンを比較することで不正行為を検出したいと考えるかもしれない。同様に、プライバシー保護機械学習や遺伝子データ分析では、組織は個々のデータセットを公開することなく、共有された機密データ上でモデルをトレーニングしたり、分析を実行したりする必要がある。

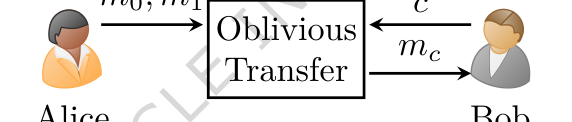

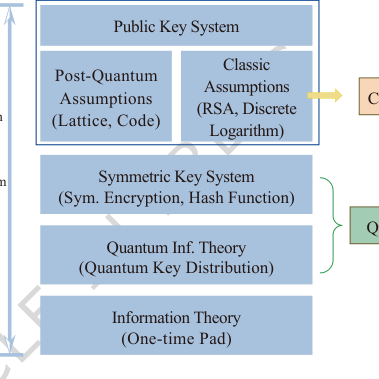

MPCを実現するための重要な構成要素は、不可知転送(OT)[6]である。送信者が選択された一部の情報のみを受信者が学習し、送信者はその選択を知らないというデータ送信を可能にする古典的なOTプロトコルは、通常、計算上の困難性仮定に依存する[7, 8]。RSA問題や離散対数問題の解決の困難性といったこれらの仮定は、それらのセキュリティの基盤を形成する。しかし、量子コンピューティング、特にShorのアルゴリズムの出現は、重大な「ペインポイント」を明らかにした。すなわち、これらの古典的な暗号仮定は量子攻撃に対して脆弱であるということである。この脆弱性は、古典的なOT、ひいてはその上に構築されたMPCのセキュリティが、十分に強力な量子コンピュータによって根本的に破られる可能性があることを意味した。

この重大な制限は、不可知転送の量子アナログの探求を促し、量子不可知転送(QOT)プロトコルの開発につながった[9]。例えば、「ノイジー・ストレージ・モデル」[13-15]で広く研究された初期のQOTプロトコルは、量子セキュアな通信への道を提供した。しかし、これらの以前のQOTアプローチには独自の根本的な制限があった。すなわち、それらのセキュリティ証明は、しばしば敵対者の技術的能力を制限することに依存しており、特に敵対者がノイジーまたは限定的な量子メモリしか持たないと仮定していた[17]。この仮定は重大な弱点である。なぜなら、量子メモリ技術の将来の進歩がこれらのプロトコルを安全でなくする可能性があるからである。したがって、本論文の著者らは、敵対者の量子メモリに関するそのような制限的な仮定に依存せず、代わりにビットコミットメントのような堅牢な暗号プリミティブに依存して、多項式時間計算量を持つあらゆる古典的または量子的な攻撃に対するセキュリティを保証するQOTプロトコルを開発することを余儀なくされた。さらに、QOTのいくつかの実験的デモンストレーションにもかかわらず、QOTに基づいたセキュアなマルチパーティ計算の実用的、現実世界での実装の欠如が依然として重大なペインポイントとして残っており、本論文はこれを解決することを目指している。

直感的なドメイン用語

-

セキュアなマルチパーティ計算(MPC): 友人グループが誰が最も高い収入を持っているかを知りたいが、誰も自分の実際の給与を他の人に明かしたくないと想像してください。MPCは、特別な信頼できる計算機のようなもので、全員のプライベートな給与情報を処理し、個々の特定の収入を他の人に決して公開することなく、最も高い給与のみを出力できます。これは、個々の入力をすべて秘密に保ちながら、計算で協力することです。

-

不可知転送(OT): 2つの秘密メッセージ、$m_0$と$m_1$を提供するデジタル自動販売機を考えてみてください。受信者であるあなたは、$m_0$または$m_1$のいずれかを受け取ることを選択でき、機械は選択されたメッセージを配信します。 "不可知"の部分は、機械(送信者)があなたがどのメッセージを選んだかを知ることはなく、あなたが選ばなかったメッセージについて何も学ぶことはないことを意味します。あなたは望むアイテムを手に入れ、送信者はあなたの選択を知りません。

-

ビットコミットメント: これは、改ざん防止封筒に秘密の予測を封印するようなものです。イベントの前に、あなたは予測(情報の「ビット」)を紙に書き込み、不透明な封筒に入れて封印し、信頼できる第三者に渡します。これが「コミットメント」フェーズです。後で、イベントが発生した後、第三者に封筒を開けて予測を明らかにするように依頼できます。これが「オープン」フェーズです。重要なのは、コミットメントされたら、予測を変更できないこと、そしてあなたがそれを開くことを決定するまで第三者は予測を知ることができないことです。これにより、予測がイベント前に行われ、変更されなかったことが保証されます。

-

プライベートセット交差(PSI): それぞれ顧客アカウントのリストを持つ2つの銀行を考えてみてください。一方の銀行は不審なアカウントのブラックリストを持っており、もう一方は新規顧客のリストを持っています。彼らは、どちらの銀行も他の銀行にアカウントの全リストを明らかにすることなく、ブラックリストに載っている新規顧客を特定したいと考えています。PSIは、各リストの他の情報を提供することなく、共通のアカウント(交差部分)のみを発見できる暗号プロトコルです。これは、各グループの友人リスト全体を明らかにすることなく、2つのグループ間の共通の友人を見つけるようなものです。

記法表

| 記法 | 説明 | タイプ |

|---|---|---|

| $x \in \{0,1\}^n$ | アリスがエンコーディングのためにランダムに選択したビット文字列 | 変数 |

| $\theta \in \{0,1\}^n$ | アリスがエンコーディングのためにランダムに選択した基底文字列 | 変数 |

| $|x\rangle_{\theta}$ | アリスが送信する偏光エンコードされた単一光子状態 | 変数 |

| $\hat{\theta} \in \{0,1\}^n$ | ボブが測定のためにランダムに選択した基底文字列 | 変数 |

| $\hat{x} \in \{0,1\}^n$ | ボブの測定結果 | 変数 |

| $c_i$ | $i$番目のラウンドにおけるボブのコミットメント | 変数 |

| $h$ | 暗号ハッシュ関数(例:SHA-256) | パラメータ |

| $r_i$ | コミットメント $c_i$ でボブが使用するランダムビット文字列 | 変数 |

| $T \subset [n]$ | テストのためにアリスがランダムに選択したラウンドのサブセット | 変数 |

| $\alpha$ | テストビットの比率、$|T| = \alpha n$ | パラメータ |

| $c \in \{0,1\}$ | ボブが望むメッセージを示すボブの選択ビット | 変数 |

| $m_0, m_1$ | アリスの2つのメッセージ、ボブが受け取るのはそのうちの1つ | 変数 |

| $m_c$ | ボブが正常に受信したメッセージ($m_0$または$m_1$) | 変数 |

| Encode | エラー訂正コードの関数 | パラメータ |

| Decode | エラー訂正メッセージのデコード関数 | パラメータ |

| $f_0, f_1$ | プライバシー増幅のためのハッシュ関数 | パラメータ |

| $\lambda$ | メッセージ $m_0, m_1$ の長さ | パラメータ |

| $n$ | 交換される単一光子状態の総数 | パラメータ |

| $N$ | エラー訂正コードの長さ | パラメータ |

| $t$ | 訂正可能な最大ビット反転エラー数 | パラメータ |

| $P_{\text{fpass}}$ | アリスのテスト中の偽陽性確率 | パラメータ |

| $P_{\text{fcorrect}}$ | エラー訂正失敗確率 | パラメータ |

| $\text{cost}_{\text{cheat}}$ | 悪意のあるボブが不正に成功した場合の期待コスト | パラメータ |

Figure 1. 1-out-of-2 Oblivious Transfer

Figure 1. 1-out-of-2 Oblivious Transfer

問題定義と制約

コア問題の定式化とジレンマ

本論文で取り上げられているコア問題は、量子不可知転送(QOT)プロトコルの開発と実験的実証であり、強力な量子メモリを持つ敵対者を含むあらゆる量子攻撃に対して堅牢に安全であり、セキュアなマルチパーティ計算(MPC)アプリケーションにとって実用的であることである。

- 入力/現在の状態:

- 2つ以上のパーティ(例:アリスとボブ)がプライベートなデータセットを保持している。

- それらは、互いのプライベートな入力に関する追加情報を互いに明らかにすることなく、これらのデータセットに対する関数(例:プライベートセット交差(PSI)における共通要素の検索)を共同で計算したいと考えている。

- MPCの基本的な構成要素として機能する既存の古典的な不可知転送(OT)プロトコルは、計算上の困難性仮定(RSA問題や離散対数問題など)に依存している。これらの仮定は、量子攻撃、特にShorのアルゴリズムに対して脆弱であることが知られている。

- ある程度の量子セキュリティを提供する以前のQOTプロトコルは、しばしば「ノイジー・ストレージ・モデル」の下で動作していた。このモデルは、敵対者が量子メモリが限定的またはノイジーであると仮定している。この物理的な制約は、量子技術の進歩に伴い、ますます非現実的になっている。

- 出力/目標状態:

- 強力な量子メモリを持つ敵対者を含む、あらゆる古典的または量子的な攻撃に対してセキュリティを達成するQOTプロトコル。これは、セキュリティが敵対者の技術的限界に関する仮定に依存しないことを意味する。

- プロトコルのセキュリティは、より基本的で堅牢な暗号プリミティブ、特に衝突耐性ハッシュ関数から派生した量子セキュアなビットコミットメントスキームに基づいているべきである。

- このQOTプロトコルの実験的実装であり、2つの銀行が他のクライアントデータを明らかにすることなく安全に共通の不審なアカウントを特定できるようにするなど、実世界のMPC問題に対するその実用性を示している。

- 欠落しているリンク/数学的ギャップ: 正確な欠落しているリンクは、理論的な量子セキュリティ(しばしば強力で、時には非現実的な物理的仮定に依存する)と実用的で堅牢な実装との間のギャップを埋めるQOTプロトコルである。以前のQOT実装は理論的であるか、ノイジー・ストレージ・モデルによって制限されていた。本論文は、物理的限界ではなくビットコミットメントによってセキュリティが保証されるQOTプロトコルを提供し、それによって将来の量子メモリの進歩に対して耐性を持たせ、その後、実世界での適用可能性を実証することを目指している。

以前の研究者を閉じ込めてきた中心的なジレンマは、強力で無条件の量子セキュリティを達成することと、実用的な実現可能性を維持することとの間の痛みを伴うトレードオフである。古典的なOTは効率的だが量子脆弱性がある。初期のQOTプロトコルは量子セキュリティを提供したが、「ノイジー・ストレージ・モデル」仮定に依存するコストがかかった。これはジレンマを生み出す。一方の側面(例:量子メモリ技術)を改善すると、ノイジー・ストレージ・モデルに依存するプロトコルのセキュリティが直接的に破られる。課題は、全能の量子敵対者(つまり、ノイジー・ストレージに制限されない)に対して安全であり、かつ、法外な計算または通信オーバーヘッドなしに現実世界で実装および使用できるほど効率的なQOTプロトコルを設計することである。著者らは、ビットコミットメントを活用することでこれに対処する。ビットコミットメントはより強力なセキュリティ基盤を提供するが、それ自体の実装の複雑さを伴う。

制約と障害モード

著者らは、QOTプロトコルの開発と実装中に、いくつかの厳しい現実的な壁と制約に遭遇した。

-

量子ハードウェアの物理的限界:

- 不完全な単一光子源: アリスのレーザー源のような現実世界の量子デバイスは、完璧な単一光子を放出しない。それらは通常、弱いコヒーレント状態を使用して近似しており、複数の光子または全く光子を放出しない非ゼロ確率につながる可能性がある。この不完全性は、悪意のあるボブが悪用する可能性のある重大な脆弱性である(例:光子数分割攻撃)。

- 伝送損失と検出器ノイズ: 光子は、吸収と散乱により量子チャネルを通過する際に必然的に失われる。さらに、ボブの単一光子検出器(SPD)は完璧ではなく、「ダークカウント」(入射光子なしの偽の検出)と検出効率の限界に苦しんでいる。これらの要因は、全体的なチャネル損失に寄与し、ビットエラー率を増加させる。

- ビット反転エラー: 伝送ノイズと測定エラーは量子通信に固有であり、ビット反転を引き起こす。これらのエラーは、プロトコルが重要な検証ステップ(例:QOTプロトコルのステップ3-5のアリスのテスト)中に失敗したり、ステップ9でボブが意図したメッセージを正常にデコードするのを妨げたりする可能性がある。総失敗確率は、$P_{failed} \leq P_{fpass} + P_{fcorrect}$によって制限される。

- 光減衰: 実験で示されたように、光減衰(チャネル損失)の増加は、検出される光子の数を直接減らし、その結果、QOTプロトコルの実効コードレート(スループット)を低下させる。これは、プロトコルが動作できる実用的な距離と速度を著しく制限する。

-

敵対者の能力とセキュリティ要件:

- 無制限の量子メモリ: 以前のQOTプロトコルとは異なり、この研究は、敵対者がノイジーまたは限定的な量子メモリを持っていると明示的に仮定しない。これは、敵対者が完璧で長寿命の量子メモリを持っている場合でも、プロトコルが安全でなければならないことを意味する。これにより、アリスが基底を明らかにした後でさえ、受信した量子ビットを無期限に保存し、測定を遅延させることができる。これは、はるかに強力なセキュリティ要件である。

- 光子数分割(PNS)攻撃: 悪意のあるボブは、アリスの弱いコヒーレント源からの多光子放出を悪用してPNS攻撃を試みる可能性がある。彼は1つの光子をすぐに測定し、残りを量子メモリに保存し、アリスが測定基底を通知した後で保存された光子を測定することで、本来知るべきではない情報を学習する可能性がある。プロトコルには、このような攻撃を検出および防止するためのメカニズム(デコイ状態QKDなど)を含める必要がある。

- ビットコミットメントの回避: 悪意のあるボブは、アリスが正しい基底を明らかにするまで測定を遅延させることで、ビットコミットメントスキームを騙そうとする可能性がある。これにより、彼はアリスの両方のメッセージ($m_0$と$m_1$)を知ることができる。プロトコルは、ボブがコミットメント検証(ステップ3-5)を回避するための計算コストが天文学的に高くなるようにする必要があり、そのような攻撃を実質的に実行不可能にする。論文では、この「不正コスト」を約 $3.8 \times 10^{12}$ と計算しており、プロトコルの実行が1秒かかる場合、攻撃者は一度不正に成功するために約120,000年必要になることを示唆している。

-

計算およびデータ駆動型制約:

- エラー訂正オーバーヘッド: ビット反転エラーに対抗するために、古典的なエラー訂正コード(例:BCHコード)が必要である。これは、エンコードとデコードの計算オーバーヘッドを導入し、エラー率の慎重な管理を必要とする。エラー率が特定のしきい値を超えると、プロトコルは中止しなければならない。

- プライバシー増幅: ボブが選択しなかったメッセージに関する情報をほとんど得られないようにするために、ユニバーサルハッシュ関数を使用したプライバシー増幅が適用される。これは、計算処理の別の層を追加する。

- 現実世界でのアプリケーションのためのスケーラビリティ: プロトコルは、プライベートセット交差(PSI)アプリケーションのような $10^5$ 要素/パーティのような大規模データセットを処理するためにスケーラブルである必要がある。論文では、実用的な通信コスト(例:$10^5$ 要素で20MB)と実行時間(1Gbpsネットワークで0.4秒未満)を示しているが、さらに大きなデータセットやより複雑なMPC関数へのスケーリングは、継続的な課題である。

- 統合の複雑さ: QOTプロトコルはスタンドアロンソリューションではなく、他の古典的な暗号プリミティブ(Oblivious Pseudorandom Function(OPRF)やビットコミットメント用のハッシュ関数など)および古典的な通信チャネルと統合する必要があり、全体的なシステム設計と実装の複雑さが増す。

なぜこのアプローチなのか

選択の必然性

ビットコミットメントスキームで強化されたこの特定の量子不可知転送(QOT)プロトコルの採用は、量子脅威にさらされた状況におけるセキュアなマルチパーティ計算(MPC)の厳格なセキュリティ要件を考慮すると、単なる好みではなく必然であった。著者らは、主に古典的な不可知転送(OT)プロトコルである従来の「最先端」(SOTA)手法が根本的に不十分であることを認識していた。古典的なOTは、RSA問題や離散対数問題の解決の困難性といった計算上の困難性仮定に依存している。しかし、これらの仮定は、これらの暗号基盤を効率的に破ることができるShorのアルゴリズムによる量子攻撃に対して脆弱であることが知られている。この脆弱性により、古典的なOTは、量子敵対者に対する長期的なセキュリティを要求するアプリケーションには不向きである。

さらに、セキュリティのために量子力学を活用しようとした以前のQOTプロトコルでさえ、不十分であることが判明した。これらの初期の量子アプローチの多くは、「ノイジー・ストレージ・モデル」の下で動作しており、敵対者の量子メモリが本質的にノイジーまたは限定的であると仮定していた。著者らは、これらのプロトコルが「大規模で信頼性の高い量子メモリが利用可能になった場合に脆弱になる」[17]と明示的に述べている。これらの手法が不十分であるという認識の正確な瞬間は、敵対者の技術の限界(ノイジーな量子メモリなど)に依存することが弱いセキュリティ体制であるという理解から生じた可能性が高い。真に堅牢なソリューションは、たとえ敵対者が高度で信頼性の高い量子メモリを持っている場合でも、セキュリティを保証しなければならない。したがって、そのような制限的な仮定をしないQOTプロトコル、代わりにビットコミットメントのようなより強力な暗号プリミティブに基づいてセキュリティを構築するものが、あらゆる古典的または量子的な攻撃に対する無条件のセキュリティを達成するための唯一の実行可能な道となった。

比較優位性

このQOTプロトコルは、セキュリティモデルを根本的に変更することにより、以前のゴールドスタンダードと比較して質的な優位性を示している。ノイジー・ストレージ・モデルに依存していた以前のQOTプロトコルとは異なり、このアプローチは敵対者の技術的能力を制限しない。代わりに、それはビットコミットメントスキームを採用して、敵対者が大規模で信頼性の高い量子メモリを持っている場合でも、遅延測定攻撃に対するセキュリティを保証する。これは、敵対者の限界に基づくセキュリティから暗号プリミティブに基づくセキュリティへと移行する、重要な構造的利点である。

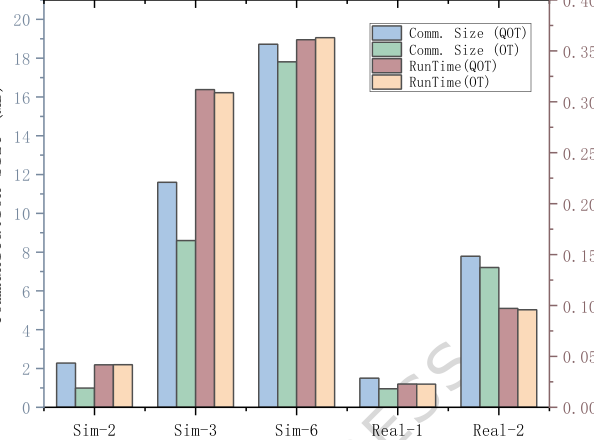

このプロトコルのセキュリティは、「量子セキュアなビットコミットメントスキーム」に根ざしており、これは衝突耐性ハッシュ関数から構築できる。論文の表2と図5で詳述されているように、これはプロトコルのセキュリティを、古典的またはポスト量子OTの基盤となる「構造化」問題(格子ベースまたは離散対数など)と比較して、より基本的であり、より弱い暗号仮定に依存する「非構造化」対称鍵問題に置く。これにより、構造化問題を破る可能性のある将来の進歩に対して耐性を提供する、その基礎的なセキュリティ保証の点で圧倒的に優れている。

定量的に、論文は悪意のあるボブがビットコミットメントスキームを回避してアリスの両方のメッセージを盗むための巨大なコストを実証している。計算された「不正コスト」は約 $3.8 \times 10^{12}$(式6)である。直感的な理解を提供するために、プロトコルの1回の実行が1秒かかる場合、ボブは平均して一度不正に成功するために約120,000年かかるだろう。これは、構造的な利点、すなわち強力で検証可能な暗号プリミティブに基づき、技術的な仮定ではなく、質的に優れているものである。

制約との整合性

選択されたQOTプロトコルは、ビットコミットメントスキームで拡張されており、セキュアなマルチパーティ計算(MPC)問題に一般的に定義される厳しい要件と完全に整合している。ステップ2からの制約に、強力なプライバシー、量子敵対者に対するセキュリティ、および実用的な実験的実現可能性の必要性が含まれていると仮定すると、このソリューションはこれらの要求と完璧な「結婚」を形成する。

- プライバシー保護: MPC、特にプライベートセット交差(PSI)の核心は、個々のプライベートデータを明らかにすることなく、共同計算を可能にすることである。QOTプロトコルは、送信者がデータを選択された一部のみを受信者が学習できるように送信することを可能にすることにより、本質的にこれを達成し、送信者は選択を知らないまま(図1)。PSIへの適用では、2つの銀行が「他のデータを明らかにすることなく」共通の不審なアカウントを特定するが、このプライバシー制約を直接満たす。

- 量子セキュリティ: 現代の暗号化における最優先事項は、量子攻撃に対する耐性である。古典的なOTプロトコルは、Shorのアルゴリズムに対して脆弱な仮定に依存しているため、ここで失敗する。ノイジー・ストレージ・モデルの以前のQOTプロトコルも、高度な量子メモリを持つ敵対者に対しては不十分である。しかし、このプロトコルは、明示的に「多項式時間計算量を持つあらゆる古典的または量子的な攻撃に対して安全」(p.4、セクション2.1)であり、そして決定的に、「敵対者の量子メモリのノイジーまたは限定的な仮定に依存しない」(p.9、セクション3)ように設計されている。ビットコミットメントスキームの統合とデコイ状態QKDシステムの使用(光子分割攻撃防止のため)は、量子脅威の制約を直接的に克服するユニークな特性である。

- 実用的な実験的実現可能性: 本論文は、QOTの実験的実装であり、実世界の(PSI)問題に対するその「最初の実用的な応用」を示している。結果は、プロトコルが$10^5$要素までのセットサイズに対してスケーラブルであり、通信コスト(例:$10^5$要素で20MB)と実行時間(1Gbpsネットワークで0.4秒未満)が「多くの実世界のアプリケーションにとってすでに実用的」であることを示している(p.8、セクション2.3)。この直接的な実験的検証と実証されたスケーラビリティは、実用的な実現可能性の制約との整合性を確認する。

代替案の却下

本論文は、特に古典的なOTとノイジー・ストレージ・モデルに基づく以前のQOTプロトコルなど、代替アプローチを却下する理由を明確に述べている。

- 古典的な不可知転送(OT): 古典的なOTを却下する主な理由は、量子攻撃に対する固有の脆弱性である。著者らは、古典的なOTプロトコルのセキュリティが「Shorのアルゴリズムによる量子攻撃に対して脆弱な、推測される計算上の困難性仮定[7, 8]、例えばRSA問題や離散対数問題に基づいている」(p.3、セクション1)と述べている。ポスト量子時代における長期的なセキュリティを要求するアプリケーションでは、古典的なOTは単純に実行可能ではない。

- 以前の量子不可知転送(QOT)プロトコル(ノイジー・ストレージ・モデル): 古典的な手法よりも進歩したものではあるが、ノイジー・ストレージ・モデル[13-15]で広く研究されている以前のQOTプロトコルも不十分と見なされている。論文は、「大規模で信頼性の高い量子メモリが利用可能になった場合に、このプロトコルは脆弱になる」[17](p.3、セクション1)と明示的に指摘している。著者らのプロトコルは、「ノイジー・ストレージ・モデルでのみ安全であった以前のアプローチを凌駕する」(p.2、要旨)ように設計されており、敵対者の量子メモリの制限を仮定しない。主な違いは、ビットコミットメントスキームを介したボブの測定基底の必須コミットメントであり、これは敵対者が完璧な量子メモリを持っている場合にセキュリティを侵害する遅延測定攻撃を防ぐ(p.4、セクション2.1; p.12)。この却下は、敵対者がノイジーまたは限定的な量子メモリに制限されない、より強力な敵対者モデルに基づいている。

本論文では、GAN、拡散モデル、Transformerのような他の一般的な機械学習やデータ処理アプローチについては議論されていない。これらは、不可知転送やセキュアなマルチパーティ計算の基本的な暗号プリミティブとしては関連性がないためである。ここで提示されている実験は、量子セキュアMPCの基礎的なステップである。

Figure 5. Hierarchy of cryptographic assumptions

Figure 5. Hierarchy of cryptographic assumptions

数学的・論理的メカニズム

マスター方程式

本論文のコアとなる数学的エンジン、特にそのセキュリティ主張に関するものは、悪意のあるボブがプロトコルを不正に実行するために成功する最小期待コストの計算に集約される。この値、$cost_{cheat}$ は、敵対者の最適な戦略を表し、プロトコルのセキュリティの堅牢性を特定の種類の攻撃に対して定量化する。

$$ cost_{cheat} = \min_{0 \le s_1 \le n, 0 \le s_2 \le 2(N-t)-s_1} \frac{2^{s_2}}{P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}} $$

この方程式は最終的なセキュリティメトリックを定義するが、その構成要素である$P_{bypass, s_1}$と$P_{cheat, s_1, s_2}$自体が、正直なパーティの正当性に関する$P_{fpass}$や$P_{fcorrect}$、およびコミットメント検証に関する$Pr[check\ passed]$のような他の基本的な計算に依存する複雑な確率である。これらの相互接続された方程式は collectively、プロトコルの整合性を評価するための数学的バックボーンを形成する。

用語ごとの解剖

マスター方程式とその基盤となる構成要素を分解し、各変数、係数、および数学的演算子を説明しよう。実験的実装で使用されるパラメータは、$\lambda = 256$(メッセージ長)、$n = 2044$(単一光子状態の数)、$\alpha = 1/2$(テストビットの比率)、$\beta = 0.95$(許容される最小ビット一致率)、$N = 511$(エラー訂正コード長)、および$t = 30$(訂正可能な最大ビット反転エラー数)である。

-

$\min_{0 \le s_1 \le n, 0 \le s_2 \le 2(N-t)-s_1}$: これは最小化演算子である。

- 数学的定義: $s_1$と$s_2$のすべての有効な組み合わせを反復処理することにより、それに続く式の最小値を見つける。

- 物理的/論理的役割: これは悪意のあるボブの最適な戦略を表す。敵対者であるボブは、$s_1$と$s_2$の数を、不正に成功するための「コスト」を最小化するように選択する。この最小値を見つけることにより、プロトコル設計者は、最も効率的な不正戦略でさえ法外にコストがかかることを保証する。

- なぜ最小化なのか?: 目標は、プロトコルのセキュリティの最悪のシナリオを確立することである。敵対者の最適な戦略の下でも不正がコストがかかる場合、プロトコルは堅牢である。

-

$s_1$: ボブが測定を遅延させる量子ビットの数。

- 数学的定義: 整数変数、$0 \le s_1 \le n$。

- 物理的/論理的役割: これは悪意のあるボブによる戦略的な選択である。彼は、後でアリスのエンコーディング基底を知ることを期待して(プロトコルのステップ6で)、許可された以上の情報を得るために、一部の量子ビットの測定を遅延させるかもしれない。

-

$s_2$: ボブが推測するビット数。

- 数学的定義: 整数変数、$0 \le s_2 \le 2(N-t)-s_1$。

- 物理的/論理的役割: 悪意のあるボブによる別の戦略的な選択。遅延測定を行い、いくらかの情報(潜在的に)を得た後、彼は両方のアリスのメッセージを完全に再構築するために、追加のビットを推測する必要があるかもしれない。上限$2(N-t)-s_1$は、エラー訂正能力と既に取得したビットを考慮して、2つのメッセージに必要な総情報を反映している。

-

$2^{s_2}$: $s_2$ビットを推測する計算コスト。

- 数学的定義: 指数関数項。

- 物理的/論理的役割: これは、ボブが$s_2$ビットを推測する必要がある場合に費やす必要がある計算努力を定量化する。各ビットには2つの可能性があり、したがって$s_2$ビットには$2^{s_2}$の組み合わせがある。この項は、ボブの推測戦略に対する「ペナルティ」として機能する。

- なぜ指数関数なのか?: 推測は可能性の点で乗算プロセスである。1ビット推測すると、2つのオプションがある。2ビット推測すると、$2 \times 2 = 4$のオプションがあり、以下同様である。

-

$P_{bypass, s_1}$: ボブが$s_1$ビットの測定を遅延させることによって、初期コミットメントチェックをバイパスする確率。

- 数学的定義: 式3で定義される:

$$ P_{bypass, s_1} = \sum_{i=0}^{s_1} \binom{s_1}{i} \binom{n-s_1}{\alpha n - i} \text{Pr[check passed]} $$ - 物理的/論理的役割: これは、悪意のあるボブがコミットメントテストフェーズ(プロトコルのステップ3-5)中にアリスを欺くことに成功する確率である。ボブは$s_1$量子ビットの測定を遅延させようとするが、アリスの検証テストに合格する必要がある。

- $P_{bypass, s_1}$内の項:

- $\sum$: 合計、ボブは遅延された量子ビットと即座に測定された量子ビットのセットに含まれる「幸運な」ビットの数に応じて、チェックをパスできるため、さまざまな組み合わせを通じてチェックをパスできるため、使用される。

- $i$: 合計のインデックス。遅延された$s_1$量子ビットのうち、テストセットに含まれ、チェックの合格に寄与する$i$ビットの選択方法の数。

- $\binom{s_1}{i}$: 遅延された$s_1$量子ビットから$i$ビットを選択する方法の数。

- $\binom{n-s_1}{\alpha n - i}$: ボブが即座に測定した$n-s_1$量子ビットから、残りの$\alpha n - i$ビットをテストセットに選択する方法の数。

- $\text{Pr[check passed]}$: 特定のビット数の一致に基づいて、アリスのテスト(ステップ4)が合格する確率。これは式4で定義される条件付き確率である:

$$ \text{Pr[check passed]} = \begin{cases} 1 & \text{if } \alpha n - i \ge \beta \alpha n \\ \sum_{j=\lceil i-(1-\beta)\alpha n \rceil}^{\alpha n - i} \binom{\alpha n - i}{j} \frac{1}{2^{\alpha n - i}} & \text{otherwise} \end{cases} $$- 物理的/論理的役割: この項は、ボブが不正を試みたとしても、アリスの検証基準を満たす必要があることを保証する。テストセット内の正しいビット数($\alpha n - i$)が既にしきい値($\beta \alpha n$)を超えている場合、チェックは確率1で合格する。それ以外の場合、ボブは推測(確率$1/2^{\alpha n - i}$)に頼って差を埋める必要があり、$j$回の成功した推測を合計する。$\lceil \dots \rceil$は、最小限必要な推測の整数カウントを保証する。

- 数学的定義: 式3で定義される:

-

$P_{cheat, s_1, s_2}$: $s_1$回の遅延測定と$s_2$回の推測を行った場合に、ボブが両方のメッセージを正常に再構築できる確率。

- 数学的定義: 式5で定義される:

$$ P_{cheat, s_1, s_2} = \frac{1}{2^{(1-\alpha)n}} \sum_{i=2(N-t)-s_1-s_2}^{(1-\alpha)n} \binom{(1-\alpha)n}{i} $$ - 物理的/論理的役割: これは、コミットメントチェックをバイパスした後、不正戦略の第2段階でボブが成功する確率である。これは、両方のメッセージ$m_0$と$m_1$をデコードするのに十分な情報を取得する可能性を定量化する。

- $P_{cheat, s_1, s_2}$内の項:

- $(1-\alpha)n$: 非テストセット内のビット数であり、実際のメッセージを運ぶビットである。

- $2(N-t)-s_1-s_2$: ボブが両方のメッセージをデコードするために、$(1-\alpha)n$非テストビットから必要な「正しい」ビットの最小数。これは、2つのメッセージそれぞれに対して$N-t$ビットの一致というエラー訂正要件から導き出される。

- $\binom{(1-\alpha)n}{i}$: 非テストビット$(1-\alpha)n$から$i$個の正しいビットを選択する方法の数。

- $1/2^{(1-\alpha)n}$: この因子は、$(1-\alpha)n$ビットについて、ボブが正しい基底を持っていない場合、各ビットを正しく推測する確率が1/2であることを示唆している。これは合計を正規化し、特定のシーケンスの確率を表す。

- 数学的定義: 式5で定義される:

-

$P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}$: 特定の戦略$(s_1, s_2)$を使用したボブの不正成功の全体確率。

- 数学的定義: 2つの確率の積。

- 物理的/論理的役割: これらの2つのイベント(コミットメントのバイパスとメッセージの正常な再構築)は逐次的であり、条件付きで独立している。乗算は、不正な試みの全体確率を与える。

- なぜ乗算なのか?: 独立したイベントの場合、両方が発生する確率は、個々の確率の積である。

-

$\frac{2^{s_2}}{P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}}$: 期待コスト。

- 数学的定義: 比率。

- 物理的/論理的役割: この項は、ボブが不正に成功するために必要な「コスト単位」(例:推測のための計算操作)の期待値を示す。イベントの確率が$p$である場合、成功までの期待試行回数は$1/p$である。ここでは、$2^{s_2}$が推測努力によってこれをスケーリングする。

- なぜ除算なのか?: 期待コストまたは試行回数を計算する標準的な方法である:総コスト(または努力)を成功確率で割る。

論文では、正直なパーティのプロトコルの正当性のために、$P_{fpass}$(式1)と$P_{fcorrect}$(式2)も定義していることに注意する価値がある。これらは、プロトコルがエラーや偽陽性の中断なしに意図したとおりに機能することを保証するために不可欠である。

- $P_{fpass} = \sum_{i=0}^{\beta \alpha n} \binom{\alpha n}{i} p_e^i (1-p_e)^{\alpha n - i}$: アリスのテストに合格しない偽の失敗確率。

- 物理的/論理的役割: これは、正直なアリスとボブが、ランダムなビット反転エラー($p_e$)のために、ステップ3-5のテストに失敗し、不必要な中断につながる確率である。これは低く保たれるべきである。

- $P_{fcorrect} = 1 - \frac{1}{2^{n-\alpha n}} \sum_{i=N-t}^{n-\alpha n} \binom{n-\alpha n}{i} \left( \sum_{j=N-t}^{N} \binom{N}{j} p_e^j (1-p_e)^{N-j} \right) \left( \sum_{k=N-t-j}^{N-i} \binom{N-i}{k} \frac{1}{2^{N-i}} \right)$: ステップ9でのエラー訂正失敗確率。

- 物理的/論理的役割: これは、正直なパーティの場合、エラー訂正が失敗し、ボブが選択したメッセージを正しくデコードできなくなる確率である。プロトコルが実用的であるためには、これも非常に低くする必要がある。正直に言うと、論文の式で提示されているコンテキストにおけるエラー訂正失敗のインデックスと$1/2^{N-i}$項の正確な解釈については完全には確信が持てないが、一般的には、メッセージセグメント全体でデコードに成功するために十分な一致ビットがない場合の確率を表している。

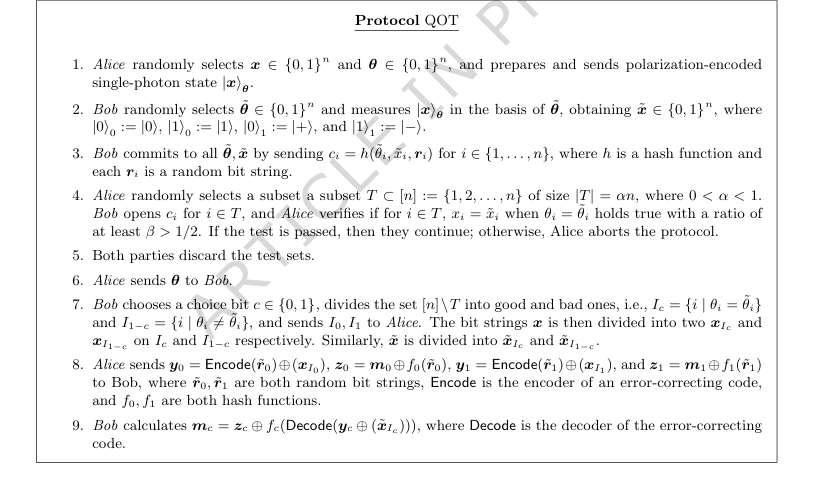

ステップバイステップフロー

アリスのメッセージビット$m_c$(ここで$c$はボブの選択)のような単一の抽象データポイントが、量子不可知転送(QOT)プロトコルを通過する旅をトレースしてみよう。これを洗練された情報のための高度な組み立てラインとして想像してください。

-

量子状態準備(アリス): 各ラウンド$i$について、アリスは秘密ビット$x_i$とランダムな基底$\theta_i$から開始する。彼女は単一光子量子状態、$|x_i\rangle_{\theta_i}$を準備する。これは、$\theta_i$基底で$x_i$をエンコードする偏光(例:水平/垂直または対角線)を持つ光の小さなパケット(光子)である。これはシステムに入る原材料である。

-

量子測定(ボブ): この光子は量子チャネルを介してボブに送信される。ボブはアリスの$\theta_i$を知ることなく、独自の測定基底$\tilde{\theta}_i$をランダムに選択する。次に、彼は入射光子を測定し、その量子状態を崩壊させ、古典的なビット$\tilde{x}_i$を生成する。ボブの$\tilde{\theta}_i$がアリスの$\theta_i$と一致した場合、$\tilde{x}_i$はほぼ確実に$x_i$と等しくなる。一致しない場合、$\tilde{x}_i$はランダム(50%の確率で0または1)になる。これは、量子から古典へのデータの最初の変換であり、ボブの「不可知性」が始まる場所である。

-

コミットメント(ボブ): アリスが基底について何も明らかにする前に、ボブは測定選択と結果を「コミット」する必要がある。各ラウンド$i$について、彼は測定されたビット$\tilde{x}_i$、選択された基底$\tilde{\theta}_i$、およびランダム文字列$r_i$を取り、それらを暗号ハッシュ関数$h$にフィードする。出力$c_i = h(\tilde{\theta}_i, \tilde{x}_i, r_i)$はデジタルフィンガープリントである。彼はこの$c_i$をアリスに送信する。このコミットメントは、後で気が変わるのを防ぐために、彼の選択を改ざん防止封筒に封印するようなものとして機能する。

-

検証テスト(アリスとボブ): アリスはこれらのコミットメントのサブセット(「テストセット」$T$)をランダムに選択する。彼女はボブにこれらの特定の封筒を「開ける」ように依頼する。ボブは、$i \in T$の元の内容($\tilde{\theta}_i, \tilde{x}_i, r_i$)を明らかにする。アリスはハッシュ$h(\tilde{\theta}_i, \tilde{x}_i, r_i)$を再計算し、それがボブが以前に送信した$c_i$と一致するかどうかを確認する。彼女はまた、$\theta_i = \tilde{\theta}_i$のラウンドで$x_i$と$\tilde{x}_i$を比較することによって、量子チャネルが信頼できるかどうかを確認する。エラーが多すぎる場合、またはボブのコミットメントが一致しない場合、アリスはプロトコルを中断し、データフローは停止する。これは品質管理と不正検出ステップである。

-

テストデータの破棄: テストセット$T$からのデータポイントは、両方のパーティによって破棄される。それらは検証の目的を果たし、実際のメッセージ転送には使用されない。

-

基底開示(アリス): 残りのすべてのラウンド($T$に含まれない)について、アリスは元のエンコーディング基底$\theta_i$をボブに明らかにする。これはアリスからの重要な情報開示である。

-

データ分割(ボブ): ここでボブは、彼の測定のうちどれが「良好」($\theta_i = \tilde{\theta}_i$)で、どれが「不良」($\theta_i \neq \tilde{\theta}_i$)であったかを知る。彼の秘密の選択ビット$c$に基づいて、彼は2つのセットを形成する:$I_c$($\theta_i = \tilde{\theta}_i$のインデックスを含む)と$I_{1-c}$($\theta_i \neq \tilde{\theta}_i$のインデックスを含む)。彼はこれらのセットのラベル($I_0$と$I_1$)をアリスに送信するが、アリスはまだどちらがボブの選択$c$に対応するかを知らない。ここでボブの選択がデータパスを形成し始める。

-

メッセージエンコーディング(アリス): アリスは2つのメッセージ、$m_0$と$m_1$を持っている。彼女は2つのランダムビット文字列、$r_0$と$r_1$を生成する。次に、エラー訂正コード(Encode)とハッシュ関数($f_0, f_1$)を使用して、2つのマスクされたデータパケットを準備する。

- $y_0 = \text{Encode}(r_0) \oplus x_{I_c}$(ここで$x_{I_c}$はボブの「良好な」測定に対応するアリスのビット)

- $y_1 = \text{Encode}(r_1) \oplus x_{I_{1-c}}$(ここで$x_{I_{1-c}}$はボブの「不良な」測定に対応するアリスのビット)

彼女はまた、$z_0 = m_0 \oplus f_0(r_0)$と$z_1 = m_1 \oplus f_1(r_1)$を準備する。ここでアリスのメッセージは転送のために準備され、共有されたランダム性とエラー訂正が使用される。

-

メッセージデコーディング(ボブ): ボブは、選択ビット$c$を知っており、対応する$y_c$を選択し、自身の「良好な」測定ビット$\tilde{x}_{I_c}$を使用して$r_c = \text{Decode}(y_c \oplus \tilde{x}_{I_c})$を回復する。エラー訂正コードは、ビット反転が発生した場合でも$r_c$を回復するのに役立つ。最後に、彼は$r_c$を使用して選択したメッセージをアンマスクする:$m_c = z_c \oplus f_c(r_c)$。彼は$r_{1-c}$や$m_{1-c}$を回復できない。なぜなら、彼は正しい$\tilde{x}_{I_{1-c}}$を持っていないからである(基底が一致しないため、$\tilde{x}_{I_{1-c}}$は本質的にランダムノイズである)。これは、ボブが選択したメッセージを受け取り、もう一方のメッセージが彼から隠されたままである最終段階である。

このプロセス全体により、ボブは正確に1つのメッセージを受け取り、アリスはボブの選択について何も学ばないことが保証され、転送は「不可知」かつ「安全」になる。

最適化ダイナミクス

QOTプロトコルは、機械学習アルゴリズムとは異なり、従来の意味での勾配や損失関数を通じて内部パラメータを反復的に「学習」または「更新」しない。代わりに、その「最適化ダイナミクス」は主に以下に関係する。

-

プロトコル前パラメータ最適化: プロトコルが開始される前に、アリスとボブ(またはシステム設計者)は、正当性とセキュリティの両方を保証するために、さまざまなパラメータを慎重に選択する必要がある。

- 正当性パラメータ: $\alpha$(テストビットの比率)、$\beta$(許容される最小ビット一致率)、$N$(エラー訂正コード長)、および$t$(訂正可能な最大エラー数)のようなパラメータは、正直な失敗の確率、$P_{fpass}$と$P_{fcorrect}$を最小化するように選択される。例えば、アリスはボブの光子欠落率の範囲とテスト合格確率の$\epsilon$しきい値を設定し、正直なパーティのプロトコルが確実に進行するようにする。

- セキュリティパラメータ: $n$(総ラウンド数)、ハッシュ関数$h$の強度、およびエラー訂正コードの選択はすべて、悪意のあるボブに対する$cost_{cheat}$を最大化するように設計されている。論文では、光子数分割攻撃を防ぐために、デコイ状態BB84プロトコルの平均光子数($\mu, \nu, 0$)とその確率($P_1, P_2, 1-P_1-P_2$)を最適化することにも言及している。これは量子セキュリティのためのプロトコル前最適化の一形態である。

-

敵対者の最適化ランドスケープ: $cost_{cheat}$方程式自体は、悪意のあるボブが直面する最適化問題を表す。ボブの「学習」または「最適化」は、不正コストを最小化する$s_1$(遅延測定)と$s_2$(推測ビット)の値を見つけることである。プロトコルは、この最小コストが天文学的に高い(例:$3.8 \times 10^{12}$)ように設計されており、実質的にすべての不正経路が非常に困難である「敵対者ランドスケープ」を形成する。プロトコルのセキュリティは、ボブがどれほど巧妙に戦略を最適化しても、コストが法外なままであるという事実に依存している。

-

動的な中断メカニズム: プロトコルは、重要な動的要素を組み込んでいる。すなわち、ステップ4の中断条件である。テストフェーズのエラー率が(ノイズまたはボブの悪意のある行動により)所定のしきい値を超えた場合、プロトコルは直ちに中断される。これにより、プロトコルが安全でない状態またはチャネル品質が低すぎる状態で進行するのを防ぐ。これは、セキュリティまたは正当性が保証できない場合に実行を停止するリアルタイムの「状態更新」である。

-

エラー訂正としてのデータ更新: ステップ9で、ボブはエラー訂正コードを使用して$r_c$を回復する。このメカニズムは、コードの能力$t$までビット反転を修正することにより、破損している可能性のあるビット文字列$r_c$を動的に「更新」する。これにより、量子チャネルのノイズが転送情報の整合性を損なうことがなくなり、プロトコルが正しいメッセージ$m_c$に収束できるようになる。

本質的に、ここでの「最適化ダイナミクス」は、連続的な学習よりも、事前に計算されたパラメータ、敵対者の計算された最適な攻撃戦略、およびプロトコルが安全に成功するか安全に失敗することを保証する組み込みのセーフガードを備えた堅牢な設計に関係している。

Figure 2. Quantum Oblivious Transfer Protocol

Figure 2. Quantum Oblivious Transfer Protocol

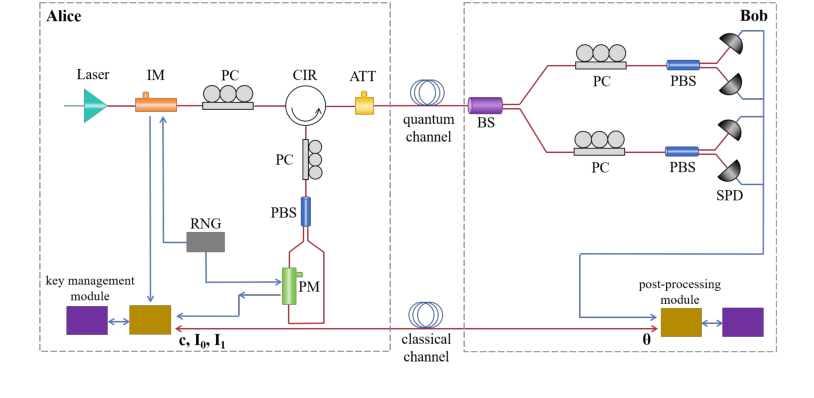

Figure 3. Schematic of experimental setup

Figure 3. Schematic of experimental setup

結果、限界、および結論

実験設計とベースライン

QOTプロトコルの厳密な検証を確実にするために、著者らは包括的な実験セットアップに着手した。彼らの設計の核心は、1対2のQOTプロトコルを実装することであり、これはその後、現実世界のプライベートセット交差(PSI)問題の解決に適用された。ノイジー・ストレージ・モデルに依存することが多い以前のQOTプロトコルとは異なり、この研究はビットコミットメントスキームを統合することで、量子攻撃に対するセキュリティを強化し、その独自性を示した。

アリスの量子デバイスの物理的実装では、弱いコヒーレントレーザー源とデコイ状態法を組み合わせて使用した。このアーキテクチャは、実用的な量子通信における一般的な脆弱性である光子数分割(PNS)攻撃に対抗するために特別に選択された。アリスのセットアップには、信号、デコイ、真空状態を生成するための強度変調器(IM)、および偏光エンコーディングモジュールが含まれており、偏光コントローラー(PC)、偏光ビームスプリッター(PBS)、および位相変調器(PM)で構成されていた。受信側のボブは、ビームスプリッター(BS)を使用して、ZまたはX基底での測定用に光子を誘導し、その後、PC、PBS、および単一光子検出器(SPD)を使用して射影測定を行った。

実用的なアプリケーションのために、QOTプロトコルは、参考文献[32]で詳述されている最適化されたOblivious Pseudorandom Function(OPRF)ベースのPSIプロトコルにシームレスに統合された。この実験的検証における「犠牲者」(ベースライン)は、古典的なOTベースのPSI実装であった。実験は、シミュレートされたデータセットと実際のデータセットの両方を使用して実施された。実際のシナリオでは、2つの金融機関が関与した。一方は不審なアカウントのブラックリストを提供し、もう一方はアクティブなクライアントアカウントのリストを提供した。目的は、どちらの銀行も他の機密顧客情報を開示することなく、共通の不審なアカウントを安全に特定することであった。このセットアップは、量子セキュアなメカニズムが効果的かつ実用的に機能できることを明確で否定できない証拠を提供するために細心の注意を払って設計されており、金融のような機密性の高い分野におけるプライバシー保護計算の差し迫った必要性に直接対処した。

証拠が証明するもの

本論文で提示された証拠は、QOTプロトコルの機能性、セキュリティ、および実用的な適用可能性を堅牢に実証している。まず、実験はQOTプロトコル自体の成功した動作を確認し、量子セキュアな方法で不可知転送を実行する能力を示している。

彼らの検証の重要な側面は、悪意のある敵対者に対するプロトコルのセキュリティの厳密な分析であった。著者らは、悪意のあるボブがビットコミットメントスキームを回避してアリスの両方のメッセージを取得しようとする場合の「不正コスト」を定量化した。このコストは、成功した不正試行の期待時間として定義され、約 $3.8 \times 10^{12}$ と計算された。これを理解するために、プロトコルの単一実行が1秒かかる場合、悪意のあるボブは平均して、一度不正に成功するために約120,000年かかるだろう。この驚異的な数値は、コアビットコミットメントメカニズムがプロトコルを量子攻撃から効果的に保護し、現実世界での展開において不正を実質的に無視できるものにすることを、説得力があり否定できない証拠を提供している。さらに、デコイ状態BB84プロトコルの使用は、PNS攻撃に対して効果的であることが実験的に示されており、ボブがそのような攻撃を試みた場合、アリスはボブの報告された光子クリック統計の偏差を検出できた。

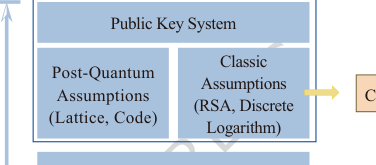

基本的なQOTを超えて、論文は、プライベートセット交差(PSI)問題に適用された場合のそのスケーラビリティと実用性に関する確固たる証拠を提供している。最大$10^5$要素のセットサイズでの実験は、通信コストと実行時間の両方が要素数に対してほぼ線形にスケーリングすることを示した。例えば、$10^5$要素/パーティの処理は、約20MBの総通信量と1Gbpsネットワークでの0.4秒未満の実行時間をもたらした。これらのパフォーマンスメトリックは、特に銀行や不正検出などの分野で、多くの現実世界のアプリケーションにとって非常に実用的である。

決定的に、古典的なOTベースのPSIと比較してベンチマークされた場合、QOTベースのPSIはわずかに高い通信オーバーヘッドしか発生せず、実行時間はほぼ同じであった。これは、彼らのQOTプロトコルが提供する強化された量子セキュリティが、古典的な対応物と比較して大幅なパフォーマンスペナルティを必要としないことを証明する画期的な発見である。2つのシミュレートされた銀行間の共通の不審な通信詐欺銀行口座の特定に成功したことは、QOTベースのセキュアなマルチパーティ計算の商業的実行可能性と実験的機能性を示す、決定的な現実世界での応用として立っている。

限界と将来の方向性

実験結果は非常に有望であり、堅牢で実用的な量子セキュアな不可知転送プロトコルを実証しているが、特定の限界を認識し、将来の開発の方向性を考慮することが重要である。

観察された一つの実用的な限界は、光減衰がプロトコルのパフォーマンスに与える影響である。チャネル損失が増加すると、検出される光子の数が減少し、結果としてコードレート(表1)が低下する。情報理論的セキュリティ保証は維持されるが、これはスループットと最大伝送距離の観点から実用性に影響を与える。将来の研究では、高減衰の影響を軽減し、QOTの実用的な範囲を拡張するために、より堅牢な量子チャネル実装または高度なエラー訂正技術を検討する可能性がある。

もう一つの考慮事項は、ビットエラー率が高すぎるとプロトコルが中断されるテストフェーズ(ステップ4)へのプロトコルの依存性である。これはセキュリティを保証するが、極度にノイズの多い条件下での信頼性とのトレードオフを意味する。さらなる作業では、適応戦略またはより高度なエラー訂正コードを調査する可能性があり、これらは、パラメータを動的に調整したり、より洗練された後処理を使用したりすることで、より高いエラー率でもプロトコルが進行できるようにする。

論文自体は、不可知転送(OT)拡張技術やBeaverトリプルの使用のような潜在的な最適化方法を示唆している。OT拡張により、少数のベースOTから多数のOTを生成でき、必要な量子リソースが大幅に削減される。Beaverトリプルは、事前に生成された相関ランダム性であり、オフラインフェーズに複雑な計算をオフロードすることにより、オンラインフェーズでMPCプロトコルをより効率的に実行できるようにする。これらの最適化の実装と実験的検証は、プロトコルをさらにスケーラブルで効率的にし、より大きなデータセットやより複雑な関数に対応できるようにするための自然な次のステップとなるだろう。

将来に向けて、実証されたフレームワークは、プライベートセット交差を超えて広範な影響を持つ。著者らは、機械学習や匿名投票システムのような他のセキュアなマルチパーティ計算問題への適用可能性を示唆している。これは、QOTプロトコルが次世代の量子セキュアMPCアプリケーションの基本的なプリミティブとして機能する、将来の研究のための豊かな分野を開く。これらの多様なアプリケーションを探求するには、プロトコルを異なる計算タスクに適応させ、それらの特定のコンテキストでパフォーマンスとセキュリティを評価することが含まれるだろう。

最後に、プロトコルのセキュリティは、古典的またはポスト量子OTの基盤となる仮定よりも弱く、より基本的な暗号仮定である衝突耐性ハッシュ関数上に構築された量子セキュアビットコミットメントの存在に依存している。これは強みであるが、量子コンピューティングと暗号解読の進歩とともに進化する可能性のある、量子暗号化に必要な最小限の仮定についてのさらなる理論的探求を促すものでもある。ノイジー・ストレージ・モデルQOTと比較して、ビットコミットメントベースQOTのパフォーマンスとセキュリティトレードオフの深い比較分析、特に量子メモリ技術が進歩するにつれて、コミュニティにとって価値のある議論のポイントとなるだろう。機密保持契約による公開データへのアクセスの欠如は、将来のベンチマークのための標準化された匿名化データセットの必要性を示唆しており、独立した検証とさらなる研究にとって実用的な限界である。

Figure 4. Comparison of communication cost and runtime between QOT-based and OT-based PSI experiments

Figure 4. Comparison of communication cost and runtime between QOT-based and OT-based PSI experiments

Table 2. Security assumptions for OT protocols

Table 2. Security assumptions for OT protocols

Table 1. Dependence of the QOT code rate on optical attenuation. The code rate is defined as the number of successfully transmitted qubits per second (kbps)

Table 1. Dependence of the QOT code rate on optical attenuation. The code rate is defined as the number of successfully transmitted qubits per second (kbps)