实验性安全多方计算基于量子不可见传输和比特承诺

Secure multiparty computation enables collaborative computations across multiple users while preserving individual privacy, which has a wide range of applications in finance, machine learning and healthcare.

背景与学术渊源

起源与学术渊源

本文所解决的安全多方计算(MPC)问题,最早出现在20世纪80年代初的密码学学术领域。Andrew Yao在1982年和1986年的开创性工作[1, 2]奠定了理论基础,展示了多方如何在不向彼此透露私有输入的情况下,联合计算其私有输入上的函数。这一概念的出现源于对隐私保护协作的基本需求,尤其是在敏感领域。例如,金融机构可能希望通过比较黑名单或可疑交易模式来检测欺诈,而无需披露其完整的客户数据库。同样,在隐私保护的机器学习或基因数据分析中,组织需要对共享的敏感数据进行模型训练或分析,而无需暴露个体数据集。

实现MPC的一个关键构建模块是不可见传输(OT)[6]。经典的OT协议允许发送方传输数据,接收方仅学习选定的部分,而发送方不知道选择,通常依赖于计算困难性假设[7, 8]。这些假设,如解决RSA问题或离散对数问题的难度,构成了其安全性的基石。然而,量子计算的出现,特别是Shor算法,揭示了一个重大的“痛点”:这些经典的密码学假设容易受到量子攻击。这种脆弱性意味着,经典的OT,以及在此基础上构建的MPC的安全性,可能被足够强大的量子计算机从根本上破坏。

这一关键限制促使了对不可见传输的量子类似物的探索,从而催生了量子不可见传输(QOT)协议[9]的发展。早期广泛研究的“噪声存储模型”[13-15]中的QOT协议,为实现量子安全通信提供了一条途径。然而,这些早期的QOT方法本身也存在根本性限制:其安全性证明通常依赖于限制对手的技术能力,特别是假设对手只有噪声或有限的量子内存[17]。这一假设是一个重大的弱点,因为未来量子内存技术的发展可能会使这些协议变得不安全。因此,本文的作者们被迫开发一种QOT协议,该协议在不依赖于对手量子内存的此类限制性假设下实现安全性,而是依赖于像比特承诺这样的鲁棒密码学原语,以保证对抗具有多项式时间复杂度的任何经典或量子攻击的安全性。此外,尽管已经进行了多次QOT的实验演示,但一个显著的痛点仍然是缺乏基于QOT的安全多方计算的实际、现实世界的实现,而本文旨在解决这一问题。

直观的领域术语

-

安全多方计算(MPC): 想象一群朋友想找出他们中谁的收入最高,但没有人想向其他人透露自己的实际工资。MPC就像一个特殊的、可信的计算器,可以处理每个人私有的工资信息,并只输出最高工资,而从不向其他人暴露任何个人的具体收入。它是在保密所有个人输入的同时,进行协作计算。

-

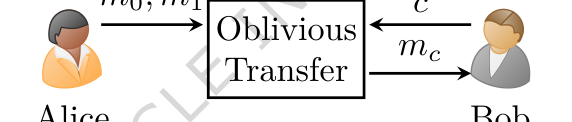

不可见传输(OT): 想象一个数字自动售货机,提供两条秘密消息,$m_0$和$m_1$。你作为接收者,可以选择接收$m_0$或$m_1$,机器会发送你选择的消息。这里的“不可见”(oblivious)意味着机器(发送方)永远不知道你选择了哪条消息,而你也不会知道你未选择的那条消息的任何信息。你得到了你想要的东西,而发送方对你的选择一无所知。

-

比特承诺(Bit Commitment): 这就像将一个秘密预测密封在一个防篡改的信封里。在一个事件发生之前,你在纸上写下你的预测(一个“比特”信息),将其密封在一个不透明的信封里,然后交给一个可信的第三方。这是“承诺”阶段。之后,在事件发生后,你可以要求第三方打开信封并揭示你的预测。这是“打开”阶段。关键在于,一旦承诺,你就不能改变你的预测,并且在你自己决定打开之前,第三方无法得知你的预测。这确保了你的预测是在事件发生之前做出的,并且没有被篡改。

-

私有集合交集(PSI): 考虑两家银行,每家银行都有一个客户账户列表。一家银行有一个可疑账户的黑名单,另一家银行有一个新客户列表。他们想找出哪些新客户出现在黑名单上,但两家银行都不想向对方透露其完整的账户列表。PSI是一种密码学协议,允许他们只找出共同的账户(交集),而不泄露任何一方列表中的其他信息。这就像在不透露每个组的完整好友列表的情况下,找出两个组之间的共同好友。

符号表

| 符号 | 描述 | 类型 |

|---|---|---|

| $x \in \{0,1\}^n$ | Alice用于编码的随机选择的比特串 | 变量 |

| $\theta \in \{0,1\}^n$ | Alice用于编码的随机选择的基串 | 变量 |

| $|x\rangle_{\theta}$ | Alice发送的极化编码的单光子态 | 变量 |

| $\hat{\theta} \in \{0,1\}^n$ | Bob用于测量的随机选择的基串 | 变量 |

| $\hat{x} \in \{0,1\}^n$ | Bob的测量结果 | 变量 |

| $c_i$ | Bob在第 $i$ 轮的承诺 | 变量 |

| $h$ | 密码学哈希函数(例如,SHA-256) | 参数 |

| $r_i$ | Bob在承诺 $c_i$ 中使用的随机比特串 | 变量 |

| $T \subset [n]$ | Alice随机选择的用于测试的轮次子集 | 变量 |

| $\alpha$ | 测试比特的比例, $|T| = \alpha n$ | 参数 |

| $c \in \{0,1\}$ | Bob的选择比特,指示他想要的消息 | 变量 |

| $m_0, m_1$ | Alice的两条消息,Bob将接收其中一条 | 变量 |

| $m_c$ | Bob成功接收的消息($m_0$或$m_1$) | 变量 |

| Encode | 纠错码的函数 | 参数 |

| Decode | 解码纠错消息的函数 | 参数 |

| $f_0, f_1$ | 用于隐私放大的哈希函数 | 参数 |

| $\lambda$ | 消息 $m_0, m_1$ 的长度 | 参数 |

| $n$ | 交换的单光子态总数 | 参数 |

| $N$ | 纠错码长度 | 参数 |

| $t$ | 可纠正的最大比特翻转错误数 | 参数 |

| $P_{\text{fpass}}$ | Alice测试期间的假失败概率 | 参数 |

| $P_{\text{fcorrect}}$ | 纠错失败概率 | 参数 |

| $\text{cost}_{\text{cheat}}$ | 恶意Bob成功作弊的期望成本 | 参数 |

Figure 1. 1-out-of-2 Oblivious Transfer

Figure 1. 1-out-of-2 Oblivious Transfer

问题定义与约束

核心问题表述与困境

本文的核心问题是开发并实验演示一种量子不可见传输(QOT)协议,该协议能够鲁棒地抵抗任何量子攻击,包括拥有强大量子内存的对手,并且对于现实世界中的安全多方计算(MPC)应用是实用的。

- 输入/当前状态:

- 两个或多个参与方(例如,Alice和Bob)拥有私有数据集。

- 他们希望在这些数据集上联合计算一个函数(例如,在私有集合交集中查找共同元素,PSI),而无需向对方透露关于其私有输入的任何额外信息。

- 现有的经典不可见传输(OT)协议,作为MPC的基础构建模块,依赖于计算困难性假设(如RSA问题或离散对数问题)。这些假设已知容易受到量子攻击,特别是Shor算法,该算法可以有效地破坏这些密码学基础。

- 早期的QOT协议虽然提供了一定程度的量子安全性,但通常在“噪声存储模型”下运行。该模型假设对手只有有限或有噪声的量子内存,这是一个随着量子技术发展而变得越来越不现实的物理约束。

- 输出/目标状态:

- 一个QOT协议,能够抵抗任何经典或量子攻击,包括拥有完美、长寿命量子内存的对手。这意味着安全性不应依赖于对对手技术限制的假设。

- 该协议的安全性应基于更基础和更鲁棒的密码学原语,特别是源自抗碰撞哈希函数的量子安全比特承诺方案。

- 该QOT协议的实验实现,演示其功能以及在现实世界MPC问题中的实用性,例如使两家银行能够安全地识别共同的可疑账户,而无需披露其他客户数据。

- 缺失环节/数学鸿沟: 精确的缺失环节是一个QOT协议,它能够弥合理论量子安全性(通常依赖于强大但有时不切实际的物理假设)与实际、鲁棒实现之间的差距。先前的QOT实现要么是理论上的,要么受限于噪声存储模型。本文旨在提供一个QOT协议,其安全性由密码学原语(比特承诺)保证,而不是物理限制,使其能够抵抗未来的量子内存进步,然后演示其现实世界的可应用性。

困扰先前研究人员的核心困境在于,在实现强大的、无条件的量子安全性和保持实际可行性之间存在痛苦的权衡。经典OT高效但易受量子攻击。早期的QOT协议提供了量子安全性,但代价是依赖于“噪声存储模型”的假设。这造成了一个困境:改进一个方面(例如,量子内存技术)会直接破坏依赖于噪声存储模型的协议的安全性。挑战在于设计一个QOT协议,该协议既能抵抗全能的量子对手(即不受噪声存储限制),又足够高效,可以在没有过高计算或通信开销的情况下进行实现和使用。作者们通过利用比特承诺来解决这个问题,比特承诺提供了更强的安全基础,但也引入了其自身的实现复杂性。

约束与失效模式

作者在QOT协议的开发和实现过程中遇到了几个严峻的现实障碍和约束:

-

量子硬件的物理限制:

- 不完美的单光子源: 现实世界的量子设备,如Alice的激光源,不会发出完美单光子。它们通常使用弱相干态来近似,这可能导致发射多个光子或不发射光子的非零概率。这种不完美性是一个关键的漏洞,恶意Bob可以利用它(例如,通过光子数分裂攻击)。

- 传输损耗和探测器噪声: 光子在通过量子信道传输时,由于吸收和散射,不可避免地会发生损耗。此外,Bob的单光子探测器(SPDs)并不完美,会受到“暗计数”(没有入射光子时的杂散探测)和有限探测效率的影响。这些因素会增加总信道损耗并提高比特错误率。

- 比特翻转错误: 传输噪声和测量误差在量子通信中是固有的,会导致比特翻转。这些错误可能导致协议在关键验证步骤(例如,QOT协议步骤3-5中的Alice测试)中失败,或阻止Bob在步骤9中成功解码目标消息。总失败概率受限于 $P_{failed} \leq P_{fpass} + P_{fcorrect}$。

- 光衰减: 如实验所示,增加光衰减(信道损耗)会直接减少探测到的光子数量,从而降低QOT协议的有效码率(吞吐量)。这严重限制了协议可以运行的实际距离和速度。

-

对手能力与安全要求:

- 无界量子内存: 与先前的QOT协议不同,这项工作明确不假设对手拥有噪声或有限的量子内存。这意味着即使恶意Bob拥有完美、长寿命的量子内存,允许他无限期地存储接收到的量子比特并延迟测量直到Alice揭示她的基,该协议也必须是安全的。这是一个显著更强的安全要求。

- 光子数分裂(PNS)攻击: 恶意Bob可能试图利用Alice弱相干源的多光子发射来进行PNS攻击。他可以立即测量一个光子并将其余光子存储在量子内存中,然后在Alice宣布她的测量基后测量存储的光子,从而获得他不应获得的信息。协议必须包含检测和防止此类攻击的机制(如诱饵态QKD)。

- 规避比特承诺: 恶意Bob可能试图通过延迟测量直到Alice揭示正确的基来欺骗比特承诺方案。这将使他能够学习Alice的两条消息($m_0$和$m_1$)。协议必须确保Bob绕过承诺验证(步骤3-5)的计算成本极高,使得此类攻击在实践中不可行。论文计算此“欺骗成本”约为 $3.8 \times 10^{12}$,这意味着如果每个协议运行需要一秒钟,攻击者将需要大约120,000年才能成功欺骗一次。

-

计算与数据驱动的约束:

- 纠错开销: 为了抵消比特翻转错误,需要经典的纠错码(例如,BCH码)。这会引入编码和解码的计算开销,并需要仔细管理错误率;如果错误率超过某个阈值,协议必须中止。

- 隐私放大: 为了确保Bob从他未选择的消息中获得的信息可以忽略不计,应用了使用通用哈希函数的隐私放大。这增加了另一层计算处理。

- 现实世界应用的扩展性: 该协议需要能够处理大型数据集,例如私有集合交集(PSI)应用中每方 $10^5$ 个元素。虽然论文演示了实际的通信成本(例如,$10^5$ 个元素需要20MB)和运行时间(在1Gbps网络上低于0.4秒),但扩展到更大的数据集或更复杂的MPC函数仍然是一个持续的挑战。

- 集成复杂性: QOT协议不是一个独立的解决方案,而必须与其他经典密码学原语(如不可见伪随机函数,OPRF,以及用于比特承诺的哈希函数)和经典通信信道集成,增加了整体系统设计和实现复杂性。

为何选择此方法

选择的必然性

鉴于在量子威胁环境下安全多方计算(MPC)的严格安全要求,采用这种增强了比特承诺方案的特定量子不可见传输(QOT)协议,并非仅仅是偏好,而是必然的选择。作者们认识到,传统的“最先进”(SOTA)方法,主要是经典的不可见传输(OT)协议,根本上是不够的。经典OT依赖于计算困难性假设,如解决RSA问题或离散对数问题的难度。然而,这些假设已知容易受到量子攻击,特别是Shor算法,该算法可以高效地破坏这些密码学基础。这种脆弱性使得经典OT不适用于需要长期抵抗量子对手的安全性的应用。

此外,即使是先前试图利用量子力学实现安全性的QOT协议,也被发现不足。许多早期量子方法是在“噪声存储模型”下运行的,假设对手的量子内存本质上是有噪声的或有限的。作者们明确指出,这些协议“当大型可靠的量子内存可用时会变得脆弱”[17]。意识到这些方法不足的确切时刻,很可能源于这样的理解:依赖于对手技术限制(如噪声量子内存)是一种薄弱的安全姿态。一个真正鲁棒的解决方案必须保证即使面对拥有先进、可靠量子内存的对手也是安全的。因此,一个不作此类限制性假设,而是建立在比特承诺等更强密码学原语上的QOT协议,成为了实现对抗任何经典或量子攻击的无条件安全性的唯一可行途径。

相对优越性

该QOT协议通过从根本上改变安全模型,展示了优于先前黄金标准的定性优势。与依赖于“噪声存储模型”的早期QOT协议不同,该方法不限制对手的技术能力。相反,它采用比特承诺方案来保证对抗延迟测量攻击的安全性,即使对手拥有大型可靠的量子内存。这是一个关键的结构性优势,从基于对手限制的安全转向基于密码学原语的安全。

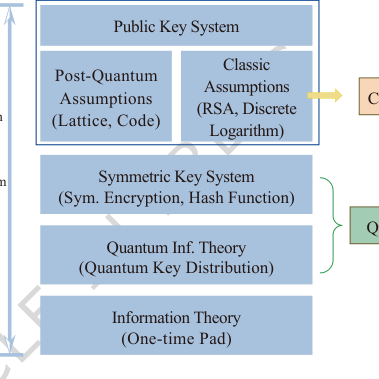

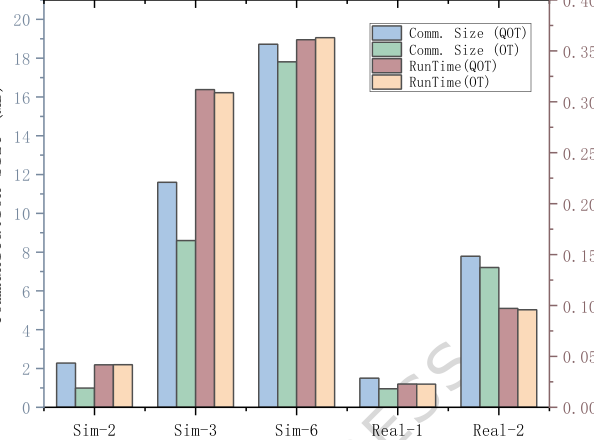

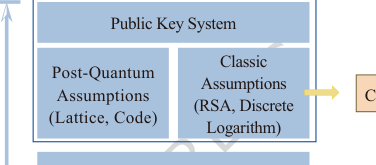

该协议的安全性根植于“量子安全比特承诺方案”,该方案可以从抗碰撞哈希函数构建。如论文表2和图5所示,这使得协议的安全性建立在“非结构化”对称密钥问题上,这些问题被认为比经典或甚至后量子OT所依据的“结构化”问题(如基于格或离散对数)更基础,并且依赖于更弱的密码学假设。这使得该方法在基础安全保证方面具有压倒性优势,能够抵抗可能破坏结构化问题的未来进展。

在定量方面,论文展示了恶意Bob绕过比特承诺方案并窃取Alice两条消息的巨大成本。计算出的“欺骗成本”约为 $3.8 \times 10^{12}$(方程6)。为了直观理解,如果协议的一次运行需要一秒钟,Bob平均需要大约120,000年才能成功欺骗一次。这使得欺骗的概率“在任何现实部署中都几乎可以忽略不计”,其安全性水平远远超过了经典或噪声存储模型QOT协议所能提供的。这种基于强大、可验证密码学原语而非技术假设的结构性优势,使其在定性上更为优越。

与约束的契合

所选的QOT协议,通过比特承诺方案进行增强,完美契合了安全多方计算(MPC)问题通常定义的严苛要求。假设步骤2中的约束包括需要强大的隐私性、对抗量子对手的安全性以及实际的实验可行性,那么该解决方案与这些需求形成了完美的“结合”。

- 隐私保护: MPC的核心,特别是私有集合交集(PSI),是实现协作计算,而不泄露个体私有数据。QOT协议通过允许发送方传输数据,使得接收方仅学习选定的部分,而发送方对选择一无所知(图1),从而固有地实现了这一点。将其应用于PSI,其中两家银行“在不披露任何其他数据的情况下”识别共同的可疑账户,直接满足了隐私约束。

- 量子安全性: 在现代密码学中,抵抗量子攻击是至关重要的要求。经典OT协议由于依赖于Shor算法易受攻击的假设而在此失败。噪声存储模型下的先前QOT协议也因对手拥有先进量子内存而不足。然而,该协议明确设计为“抵抗具有多项式时间复杂度的任何经典或量子攻击”(第4页,第2.1节),并且至关重要的是,“不依赖于对手拥有噪声或有限量子内存的假设”(第9页,第1节)。比特承诺方案的集成以及诱饵态QKD系统(用于防止光子分裂攻击)的使用是直接解决和克服量子威胁约束的独特属性。

- 实际实验可行性: 本文是QOT的实验实现,展示了其“首次实际应用”于现实世界问题(PSI)。结果表明,该协议对于高达 $10^5$ 个元素的集合大小是可扩展的,通信成本(例如,$10^5$ 个元素需要20MB)和运行时间(在1Gbps网络上低于0.4秒)“对于许多现实世界应用已经非常实用”(第8页,第2.3节)。这种直接的实验验证和演示的可扩展性证实了其与实际可行性约束的契合。

拒绝替代方案

本文清楚地阐述了拒绝替代方案的原因,特别是经典OT和先前基于噪声存储模型的QOT协议。

- 经典不可见传输(OT): 拒绝经典OT的主要原因是其固有的量子攻击脆弱性。作者指出,经典OT协议的安全性“基于推测的计算困难性假设[7, 8],如RSA问题和离散对数问题,这些问题容易受到Shor算法的量子攻击”(第3页,第1节)。对于需要在后量子时代实现长期安全性的应用,经典OT根本不可行。

- 先前量子不可见传输(QOT)协议(噪声存储模型): 尽管比经典方法有所进步,但早期在“噪声存储模型”[13-15]中广泛研究的QOT协议也被认为不足。本文明确指出,“当大型可靠的量子内存可用时,该协议会变得脆弱”[17](第3页,第1节)。作者的协议旨在“超越仅在噪声存储模型中安全的先前方法”(第2页,摘要),方法是不假设对手量子内存的限制。关键区别在于通过比特承诺方案强制要求Bob的测量基承诺,这可以防止延迟测量攻击,否则这些攻击会在对手拥有完美量子内存时破坏安全性(第4页,第2.1节;第12页)。这种拒绝基于更强的对手模型,其中对手不受噪声或有限量子内存的限制。

本文没有讨论其他流行的机器学习或数据处理方法,如GANs、扩散模型或Transformer,因为它们与不可见传输或安全多方计算的基本密码学原语无关。这里提出的实验是量子安全MPC的基础性一步。

Figure 5. Hierarchy of cryptographic assumptions

Figure 5. Hierarchy of cryptographic assumptions

数学与逻辑机制

主方程

本文的核心数学引擎,特别是关于其安全声明,被封装在计算恶意Bob成功欺骗协议的最小期望成本的计算中。这个值,表示为 $cost_{cheat}$,代表了对手规避安全机制的最优策略。它是一个量化量子不可见传输(QOT)协议对抗特定类型攻击鲁棒性的优化问题。

$$ cost_{cheat} = \min_{0 \le s_1 \le n, 0 \le s_2 \le 2(N-t)-s_1} \frac{2^{s_2}}{P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}} $$

虽然这个方程定义了最终的安全指标,但其组成部分 $P_{bypass, s_1}$ 和 $P_{cheat, s_1, s_2}$ 本身就是复杂的概率,它们依赖于其他基本计算,如诚实方正确性的 $P_{fpass}$ 和 $P_{fcorrect}$,以及承诺验证的 $Pr[check\ passed]$。这些相互关联的方程共同构成了评估协议完整性的数学骨干。

按项解剖

让我们剖析主方程及其底层组成部分,解释每个变量、系数和数学运算符。实验实现中使用的参数为 $\lambda = 256$(消息长度),$n = 2044$(单光子态数量),$\alpha = 1/2$(测试比特比例),$\beta = 0.95$(最低可接受比特匹配率),$N = 511$(纠错码长度),以及 $t = 30$(可纠正的最大比特翻转错误数)。

-

$\min_{0 \le s_1 \le n, 0 \le s_2 \le 2(N-t)-s_1}$:这是最小化运算符。

- 数学定义:它通过遍历 $s_1$ 和 $s_2$ 的所有可能的有效组合,找到后面表达式的最小值。

- 物理/逻辑作用:这代表了恶意Bob的最优策略。Bob作为对手,将选择延迟测量的量子比特数($s_1$)和猜测的比特数($s_2$)以最小化他欺骗的“成本”。通过找到这个最小值,协议设计者确保即使是最有效的欺骗策略也是极其昂贵的。

- 为何最小化?:目标是建立协议安全性的最坏情况。如果即使在对手的最优策略下欺骗成本也很高,那么协议就是鲁棒的。

-

$s_1$:Bob延迟测量的量子比特数。

- 数学定义:一个整数变量,$0 \le s_1 \le n$。

- 物理/逻辑作用:这是恶意Bob的一个战略选择。他可能会延迟测量一些量子比特,希望稍后(在协议的第6步)了解Alice的编码基,从而获得比允许的更多信息。

-

$s_2$:Bob猜测的比特数。

- 数学定义:一个整数变量,$0 \le s_2 \le 2(N-t)-s_1$。

- 物理/逻辑作用:这是恶意Bob的另一个战略选择。在延迟测量并可能获得一些信息后,他可能仍然需要猜测额外的比特才能完全重构Alice的两条消息。上限 $2(N-t)-s_1$ 反映了对两条消息所需信息的总量,考虑了纠错能力和已获取的比特。

-

$2^{s_2}$:猜测 $s_2$ 比特的计算成本。

- 数学定义:一个指数项。

- 物理/逻辑作用:这量化了Bob如果必须猜测 $s_2$ 比特时必须付出的计算努力。每个比特有两个可能性,所以 $s_2$ 比特有 $2^{s_2}$ 种组合。这一项作为Bob猜测策略的“惩罚”。

- 为何指数?:猜测在可能性方面是乘法过程。如果你猜一个比特,有2种选择。如果你猜两个,则有 $2 \times 2 = 4$ 种选择,依此类推。

-

$P_{bypass, s_1}$:Bob通过延迟 $s_1$ 次测量来绕过初始承诺检查的概率。

- 数学定义:由论文方程3定义:

$$ P_{bypass, s_1} = \sum_{i=0}^{s_1} \binom{s_1}{i} \binom{n-s_1}{\alpha n - i} \text{Pr[check passed]} $$ - 物理/逻辑作用:这是恶意Bob在关键的承诺测试阶段(协议的步骤3-5)成功欺骗Alice的概率。Bob试图隐藏他为 $s_1$ 个量子比特所做的测量,但仍然需要通过Alice的验证测试。

- $P_{bypass, s_1}$ 中的项:

- $\sum$:求和,因为Bob可以通过延迟测量集中的“幸运”比特数和立即测量集中的比特数来通过检查的各种组合。

- $i$:求和索引,表示在 $s_1$ 个延迟的量子比特中,属于测试集并有助于通过检查的“幸运”比特的数量。

- $\binom{s_1}{i}$:从 $s_1$ 个延迟的量子比特中选择 $i$ 个比特的方式数。

- $\binom{n-s_1}{\alpha n - i}$:从Bob立即测量的 $n-s_1$ 个量子比特中选择剩余 $\alpha n - i$ 个比特用于测试集的方式数。

- $\text{Pr[check passed]}$:Alice的测试(步骤4)通过的概率,给定一定数量的匹配比特。这是一个条件概率,由论文方程4定义:

$$ \text{Pr[check passed]} = \begin{cases} 1 & \text{if } \alpha n - i \ge \beta \alpha n \\ \sum_{j=\lceil i-(1-\beta)\alpha n \rceil}^{\alpha n - i} \binom{\alpha n - i}{j} \frac{1}{2^{\alpha n - i}} & \text{otherwise} \end{cases} $$- 物理/逻辑作用:这一项确保即使Bob试图欺骗,他也必须满足Alice的验证标准。如果测试集中的正确比特数($\alpha n - i$)已经超过阈值($\beta \alpha n$),则检查以概率1通过。否则,Bob必须依赖猜测(概率为 $1/2^{\alpha n - i}$)来弥补差距,对 $j$ 次成功的猜测进行求和。$\lceil \dots \rceil$ 确保了所需最小猜测次数的整数计数。

- 数学定义:由论文方程3定义:

-

$P_{cheat, s_1, s_2}$:在给定 $s_1$ 次延迟测量和 $s_2$ 次猜测的情况下,Bob成功重构两条消息的概率。

- 数学定义:由论文方程5定义:

$$ P_{cheat, s_1, s_2} = \frac{1}{2^{(1-\alpha)n}} \sum_{i=2(N-t)-s_1-s_2}^{(1-\alpha)n} \binom{(1-\alpha)n}{i} $$ - 物理/逻辑作用:这是Bob在绕过承诺检查后,在欺骗策略的第二阶段成功的概率。它量化了他获得足够信息来解码两条消息($m_0$和$m_1$)的可能性。

- $P_{cheat, s_1, s_2}$ 中的项:

- $(1-\alpha)n$:非测试集中比特的数量,这些比特是实际携带消息的比特。

- $2(N-t)-s_1-s_2$:Bob需要从 $(1-\alpha)n$ 个非测试比特中获得正确比特的最小数量,才能成功解码两条消息,考虑到 $s_1$ 个延迟的比特和 $s_2$ 个猜测的比特。这个阈值源于每条消息需要 $N-t$ 个匹配比特的纠错要求。

- $\binom{(1-\alpha)n}{i}$:从 $(1-\alpha)n$ 个非测试比特中选择 $i$ 个正确比特的方式数。

- $1/2^{(1-\alpha)n}$:这个因子意味着对于 $(1-\alpha)n$ 个比特,如果Bob没有正确的基,他有 $1/2$ 的概率猜对每个比特。它对求和进行归一化,代表特定结果序列的概率。

- 数学定义:由论文方程5定义:

-

$P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}$:Bob使用特定策略 $(s_1, s_2)$ 成功欺骗的总体概率。

- 数学定义:两个概率的乘积。

- 物理/逻辑作用:这两个事件(绕过承诺和成功重构消息)是连续的且条件独立。相乘得到成功欺骗尝试的总概率。

- 为何相乘?:对于独立事件,两者都发生的概率是它们各自概率的乘积。

-

$\frac{2^{s_2}}{P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}}$:期望成本。

- 数学定义:一个比率。

- 物理/逻辑作用:这一项代表了Bob每次成功欺骗尝试所需的“成本单位”(例如,猜测的计算操作)的数量。如果一个事件的概率是 $p$,那么直到成功的期望尝试次数是 $1/p$。这里,$2^{s_2}$ 通过猜测的努力对其进行了缩放。

- 为何除法?:这是计算期望成本或尝试次数的标准方法:总成本(或努力)除以成功的概率。

值得注意的是,论文还定义了诚实方协议正确性的 $P_{fpass}$(方程1)和 $P_{fcorrect}$(方程2)。这些对于确保协议按预期无错误或假中止至关重要。

- $P_{fpass} = \sum_{i=0}^{\beta \alpha n} \binom{\alpha n}{i} p_e^i (1-p_e)^{\alpha n - i}$:Alice测试假失败的概率。

- 物理/逻辑作用:这是诚实的Alice和Bob,由于随机比特翻转错误($p_e$),在步骤3-5的测试中失败,导致不必要的中止的概率。这应该保持很低。

- $P_{fcorrect} = 1 - \frac{1}{2^{n-\alpha n}} \sum_{i=N-t}^{n-\alpha n} \binom{n-\alpha n}{i} \left( \sum_{j=N-t}^{N} \binom{N}{j} p_e^j (1-p_e)^{N-j} \right) \left( \sum_{k=N-t-j}^{N-i} \binom{N-i}{k} \frac{1}{2^{N-i}} \right)$:步骤9中纠错失败的概率。

- 物理/逻辑作用:这是诚实方纠错失败,导致Bob无法正确解码其选择的消息的概率。为了协议的实用性,这也需要非常低。坦白说,我不太确定论文中给出的公式在纠错失败的背景下,索引和 $1/2^{N-i}$ 项的确切解释,但它通常代表了在消息段中没有足够匹配比特进行成功解码的几率。

步骤流程

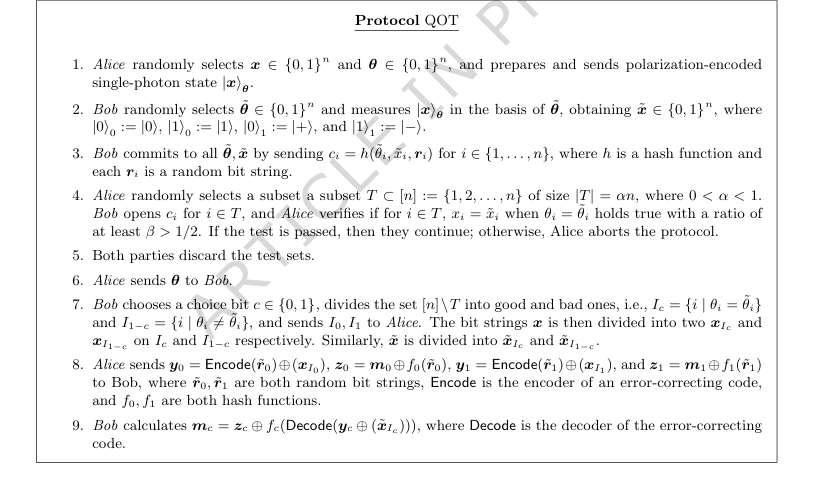

让我们追踪一个抽象数据点,例如Alice的消息比特 $m_c$(其中 $c$ 是Bob的选择),通过量子不可见传输(QOT)协议的旅程。可以将其想象成一个复杂的安全信息装配线。

-

量子态制备(Alice):对于每一轮 $i$,Alice从一个秘密比特 $x_i$ 和一个随机基 $\theta_i$ 开始。她制备一个单光子量子态 $|x_i\rangle_{\theta_i}$,这是一个微小的光子包,其偏振(例如,水平/垂直或对角线)在 $\theta_i$ 基下编码 $x_i$。这是进入系统的原材料。

-

量子测量(Bob):这个光子通过量子信道传输给Bob。Bob在不知道Alice的 $\theta_i$ 的情况下,随机选择自己的测量基 $\tilde{\theta}_i$。然后他测量入射光子,将其量子态坍缩,并产生一个经典比特 $\tilde{x}_i$。如果Bob的 $\tilde{\theta}_i$ 恰好匹配Alice的 $\theta_i$,那么 $\tilde{x}_i$ 几乎肯定会等于 $x_i$。如果它们不匹配,$\tilde{x}_i$ 将是随机的(以50%的概率为0或1)。这是数据点从量子到经典的第一步转换,也是Bob的“不可见性”开始的地方。

-

承诺(Bob):在Alice揭示她的基的任何信息之前,Bob必须“承诺”他的测量选择和结果。对于每一轮 $i$,他将他测量的比特 $\tilde{x}_i$、他选择的基 $\tilde{\theta}_i$ 和一个随机字符串 $r_i$ 输入到一个密码学哈希函数 $h$ 中。输出 $c_i = h(\tilde{\theta}_i, \tilde{x}_i, r_i)$ 是一个数字指纹。他将这个 $c_i$ 发送给Alice。这个承诺就像将他的选择密封在一个防篡改的信封里,防止他以后改变主意。

-

验证测试(Alice & Bob):Alice随机选择这些承诺的一个子集(“测试集”$T$)。她要求Bob“打开”这些特定的信封。Bob揭示测试集 $i \in T$ 的原始内容 $(\tilde{\theta}_i, \tilde{x}_i, r_i)$。Alice重新计算哈希值 $h(\tilde{\theta}_i, \tilde{x}_i, r_i)$ 并检查它是否与Bob发送的 $c_i$ 匹配。她还检查量子信道是否可靠,方法是比较 $\theta_i = \tilde{\theta}_i$ 的轮次中的 $x_i$ 和 $\tilde{x}_i$。如果发现错误过多,或者Bob的承诺不匹配,Alice将中止协议,数据流停止。这是一个质量控制和欺诈检测步骤。

-

丢弃测试数据:来自测试集 $T$ 的数据点被双方丢弃。它们完成了验证的目的,而不用于实际的消息传输。

-

基揭示(Alice):对于所有剩余的轮次(不在 $T$ 中),Alice向Bob揭示她原始的编码基 $\theta_i$。这是Alice的一个关键信息释放。

-

数据分区(Bob):现在Bob知道他的哪些测量是“好的”($\theta_i = \tilde{\theta}_i$)和哪些是“坏的”($\theta_i \neq \tilde{\theta}_i$)。根据他秘密的选择比特 $c$,他形成两个集合:$I_c$(包含 $\theta_i = \tilde{\theta}_i$ 的索引)和 $I_{1-c}$(包含 $\theta_i \neq \tilde{\theta}_i$ 的索引)。他将这些集合的标签($I_0$ 和 $I_1$)发送给Alice,但Alice仍然不知道哪个对应于Bob的选择 $c$。这是Bob的选择开始塑造数据路径的地方。

-

消息编码(Alice):Alice有两条消息,$m_0$和$m_1$。她生成两个随机比特串,$r_0$和$r_1$。然后她使用纠错码(Encode)和哈希函数($f_0, f_1$)来准备两条掩码数据包:

- $y_0 = \text{Encode}(r_0) \oplus x_{I_c}$(其中 $x_{I_c}$ 是Alice对应于Bob“好”测量的比特)

- $y_1 = \text{Encode}(r_1) \oplus x_{I_{1-c}}$(其中 $x_{I_{1-c}}$ 是Alice对应于Bob“坏”测量的比特)

她还准备了 $z_0 = m_0 \oplus f_0(r_0)$ 和 $z_1 = m_1 \oplus f_1(r_1)$。她将 $y_0, y_1, z_0, z_1$ 发送给Bob。这是Alice的消息准备传输,使用共享的随机性和纠错。

-

消息解码(Bob):Bob知道他的选择比特 $c$,选择相应的 $y_c$ 并使用他自己的“好”测量比特 $\tilde{x}_{I_c}$ 来恢复 $r_c = \text{Decode}(y_c \oplus \tilde{x}_{I_c})$。纠错码帮助他恢复 $r_c$,即使发生了一些比特翻转。最后,他使用 $r_c$ 来解掩码他选择的消息:$m_c = z_c \oplus f_c(r_c)$。他无法恢复 $r_{1-c}$ 或 $m_{1-c}$,因为他没有正确的 $\tilde{x}_{I_{1-c}}$(由于基不匹配,这意味着 $\tilde{x}_{I_{1-c}}$ 基本上是随机噪声)。这是Bob收到他选择的消息的最后阶段,而另一条消息对他保持隐藏。

整个过程确保Bob只收到一条消息,而Alice对Bob的选择一无所知,使得传输“不可见”且“安全”。

优化动态

QOT协议与机器学习算法不同,它不通过梯度或损失函数以传统意义上的方式进行“学习”或迭代“更新”其内部参数。相反,其“优化动态”主要关注:

-

预协议参数优化:在协议开始之前,Alice和Bob(或系统设计者)必须仔细选择各种参数,以确保正确性和安全性。

- 正确性参数:如 $\alpha$(测试比特比例)、$\beta$(最低可接受比特匹配率)、$N$(纠错码长度)和 $t$(可纠正的最大错误数)等参数的选择,旨在最小化诚实方失败的概率,$P_{fpass}$ 和 $P_{fcorrect}$。例如,Alice为Bob的光子丢失率设定一个范围,并为测试通过概率设定一个 $\epsilon$ 阈值,以确保协议对诚实方可靠地进行。

- 安全性参数:$n$(总轮数)、哈希函数 $h$ 的强度以及纠错码的选择,都是为了最大化任何恶意Bob的 $cost_{cheat}$。论文还提到了优化诱饵态BB84协议中的平均光子数($\mu, \nu, 0$)及其概率($P_1, P_2, 1-P_1-P_2$),以防止光子数分裂攻击,这是一种量子安全性的预协议优化形式。

-

对手优化格局:$cost_{cheat}$ 方程本身代表了恶意Bob面临的一个优化问题。Bob的“学习”或“优化”是找到 $s_1$(延迟测量)和 $s_2$(猜测比特)的值,以最小化欺骗的成本。该协议的设计使得这个最小成本极其高昂(例如,$3.8 \times 10^{12}$),有效地塑造了一个“对手格局”,其中所有欺骗的路径都极其艰巨。协议的安全性依赖于这样一个事实:无论Bob如何巧妙地优化他的策略,成本都保持 prohibitive。

-

动态中止机制:协议包含一个关键的动态元素:步骤4中的中止条件。如果测试阶段的错误率(由于噪声或Bob的恶意行为)超过预定阈值(由 $\beta$ 决定),协议将立即中止。这可以防止协议在不安全的状态下或在信道质量太差时继续进行。这是一个实时“状态更新”,如果无法保证安全或正确性,则会停止执行。

-

纠错作为数据更新:在步骤9中,Bob使用纠错码来恢复 $r_c$。该机制动态地“更新”可能损坏的比特串 $r_c$,通过纠正高达代码能力 $t$ 的比特翻转。这确保了量子信道中的噪声不会损害传输信息的完整性,从而允许协议收敛到正确的消息 $m_c$。

本质上,“优化动态”在这里更多的是关于稳健的设计和预先计算的参数,而不是持续的学习,以及对手计算出的最优攻击策略,以及内置的保障措施,以确保协议要么安全成功,要么安全失败。

Figure 2. Quantum Oblivious Transfer Protocol

Figure 2. Quantum Oblivious Transfer Protocol

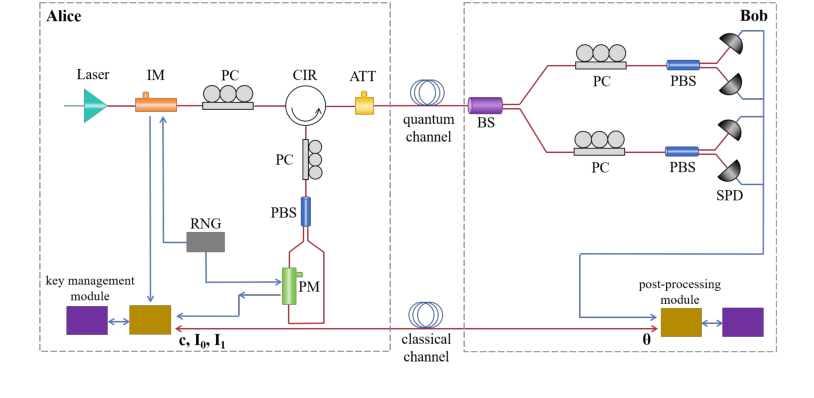

Figure 3. Schematic of experimental setup

Figure 3. Schematic of experimental setup

结果、局限性与结论

实验设计与基线

为了严格验证其量子不可见传输(QOT)协议,作者们进行了一项全面的实验设置。其设计的核心是实现一个1选2的QOT协议,然后将其应用于解决一个现实世界的私有集合交集(PSI)问题。与通常依赖于噪声存储模型的先前QOT协议不同,这项工作通过集成比特承诺方案来区分自己,从而增强了其对抗量子攻击的理论安全性。

Alice量子设备的物理实现使用了弱相干激光源结合诱饵态方法。选择这种架构是为了对抗实际量子通信中常见的漏洞——光子数分裂(PNS)攻击。Alice的设置包括一个强度调制器(IM)来生成信号、诱饵和真空态,以及一个由偏振控制器(PC)、偏振分束器(PBS)和相位调制器(PM)组成的偏振编码模块。Bob在接收端使用一个分束器(BS)将光子导向在Z或X基下进行测量,随后通过PC、PBS和单光子探测器(SPDs)进行投影测量。

对于实际应用,QOT协议被无缝集成到一个优化的、基于不可见伪随机函数(OPRF)的PSI协议中,如参考文献[32]所述。在此实验验证中的“受害者”(基线)是经典的基于OT的PSI实现。实验使用了模拟和真实数据集进行了。真实世界的场景涉及两个金融机构:一个提供可疑账户的黑名单,另一个提供活跃客户账户列表。目标是安全地识别共同的可疑账户,而无需任何一方披露其他私有客户信息。这种设置经过精心设计,以提供明确、不容置疑的证据,证明其量子安全机制能够有效且实用地运行,直接解决了在金融等敏感领域对隐私保护计算的迫切需求。

证据证明的内容

本文提供的证据有力地证明了其QOT协议的功能、安全性和实际适用性。首先,实验证实了QOT协议本身成功运行,展示了其以量子安全方式执行不可见传输的能力。

其验证的一个关键方面是对协议对抗恶意对手的安全性的严格分析。作者量化了一个不诚实的Bob试图绕过比特承诺方案并获取Alice两条消息的“欺骗成本”。该成本定义为成功欺骗尝试的期望时间,计算结果约为 $3.8 \times 10^{12}$。将其置于透视中,如果协议的一次执行需要一秒钟,那么恶意Bob平均需要大约120,000年才能成功欺骗一次。这一惊人的数字提供了令人信服的、不容置疑的证据,表明核心比特承诺机制有效地保护了协议免受量子攻击,使得在任何现实部署中欺骗都变得几乎可以忽略不计。此外,诱饵态BB84协议的使用在实验中被证明能有效对抗PNS攻击,如果Bob试图进行此类攻击,Alice能够检测到Bob报告的光子点击统计数据的偏差。

除了基础的QOT之外,本文还提供了其在应用于私有集合交集(PSI)问题时的可扩展性和实用性的硬证据。处理每方高达 $10^5$ 个元素的集合的实验表明,通信成本和运行时间都几乎线性地随元素数量而扩展。例如,处理每方 $10^5$ 个元素,在1Gbps网络上总通信量约为20MB,运行时间低于0.4秒。这些性能指标对于许多现实世界应用来说非常实用,尤其是在银行和欺诈检测等领域。

至关重要的是,与经典OT基PSI相比,QOT基PSI的通信开销略有增加,但运行时间几乎相同。这是一个深刻的发现,因为它证明了其QOT协议提供的增强的量子安全性不需要与经典对应物相比付出显著的性能代价。两家模拟银行之间成功识别共同的可疑电信欺诈银行账户,是确凿的现实世界应用,展示了其QOT基安全多方计算的商业可行性和实验功能。

局限性与未来方向

尽管实验结果非常令人鼓舞,证明了一个鲁棒且实用的量子安全不可见传输协议,但认识到某些局限性并考虑未来发展方向也很重要。

观察到的一个实际局限性是光衰减对协议性能的影响。随着信道损耗的增加,探测到的光子数量减少,从而降低了码率(表1)。虽然信息论安全保证仍然有效,但这会影响吞吐量和最大传输距离方面的整体实用性。未来的研究可以探索更鲁棒的量子信道实现或先进的纠错技术,以减轻高衰减的影响并扩展QOT的实际范围。

另一个需要考虑的点是协议依赖于一个测试阶段(步骤4),如果比特错误率过高,协议将中止。这虽然保证了安全性,但在极其嘈杂的条件下,它意味着可靠性方面的权衡。未来的工作可以研究自适应策略或更具弹性的纠错码,允许协议即使在更高的错误率下也能继续进行,也许是通过动态调整参数或采用更复杂的后处理。

本文本身指出了潜在的优化方法,如不可见传输(OT)扩展技术和Beaver三元组的使用。OT扩展允许从少量基础OT生成大量OT,显著减少了所需的量子资源。Beaver三元组(预先生成的关联随机性)可以通过将复杂的计算转移到离线阶段,从而提高在线阶段MPC协议的效率。实现并实验验证这些优化将是进一步降低计算和通信成本的自然下一步,使协议对于更大的数据集和更复杂的函数更加可扩展和高效。

展望未来,所展示的框架对PSI以外的领域具有广泛的影响。作者建议将其应用于其他安全多方计算问题,包括隐私保护机器学习和匿名投票系统。这为未来的研究开辟了一个丰富的领域,其中QOT协议可以作为新一代量子安全MPC应用的基础原语。探索这些不同的应用将涉及将协议适应于不同的计算任务,并在这些特定环境中评估其性能和安全性。

最后,该协议的安全性依赖于量子安全比特承诺的存在,该承诺建立在抗碰撞哈希函数之上——与经典或后量子OT所依据的假设相比,这是一个更弱、更基础的密码学假设。这是一个优势,但也邀请了对实现量子密码学所需的最小假设以及这些假设如何随着量子计算和密码分析的进步而演变进行进一步的理论探索。对基于比特承诺的QOT与噪声存储模型QOT在性能和安全权衡方面的更深入的比较分析,特别是随着量子内存技术的发展,也将是社区有价值的讨论点。由于保密协议的限制而无法公开数据可用性,这是独立验证和进一步研究的一个实际限制,表明需要为未来的基准测试提供标准化的、匿名的数据集。

Figure 4. Comparison of communication cost and runtime between QOT-based and OT-based PSI experiments

Figure 4. Comparison of communication cost and runtime between QOT-based and OT-based PSI experiments

Table 2. Security assumptions for OT protocols

Table 2. Security assumptions for OT protocols

Table 1. Dependence of the QOT code rate on optical attenuation. The code rate is defined as the number of successfully transmitted qubits per second (kbps)

Table 1. Dependence of the QOT code rate on optical attenuation. The code rate is defined as the number of successfully transmitted qubits per second (kbps)

与其他领域的同构性

结构骨架

一个两方协议,用于联合计算其私有数据上的函数,确保每方仅学习结果而不知道对方未选择的数据,并通过对初始选择的不可逆承诺来保证安全。