Экспериментальное безопасное многостороннее вычисление на основе квантового забытого переноса с обязательством бита

Проблема, рассматриваемая в данной статье, — безопасные многосторонние вычисления (MPC), — впервые возникла в академической области криптографии в начале 1980 х годов.

Предыстория и академическая родословная

Происхождение и академическая родословная

Проблема, рассматриваемая в данной статье, — безопасные многосторонние вычисления (MPC), — впервые возникла в академической области криптографии в начале 1980-х годов. Пионерские работы Эндрю Яо в 1982 и 1986 годах [1, 2] заложили теоретическую основу, продемонстрировав, как несколько сторон могут совместно вычислять функцию от своих частных входных данных, не раскрывая эти входные данные друг другу. Эта концепция была вызвана фундаментальной потребностью в сотрудничестве с сохранением конфиденциальности, особенно в чувствительных областях. Например, финансовые учреждения могут захотеть выявлять мошенничество, сравнивая черные списки или подозрительные шаблоны транзакций, не раскрывая свои полные базы данных клиентов. Аналогично, в машинном обучении с сохранением конфиденциальности или анализе генетических данных организации должны обучать модели или выполнять анализы на общих конфиденциальных данных, не раскрывая отдельные наборы данных.

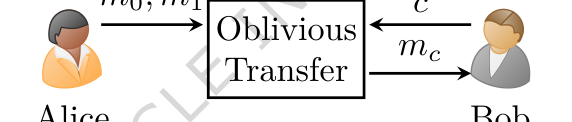

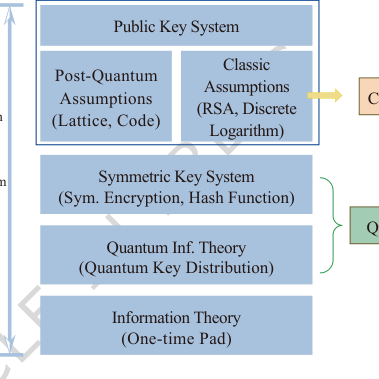

Ключевым строительным блоком для реализации MPC является забытый перенос (OT) [6]. Классические протоколы OT, которые позволяют отправителю передавать данные таким образом, что получатель узнает только выбранный фрагмент, не зная выбора отправителя, обычно полагаются на предположения о вычислительной сложности [7, 8]. Эти предположения, такие как сложность решения задачи RSA или дискретного логарифма, составляют основу их безопасности. Однако появление квантовых вычислений, в частности алгоритма Шора, выявило значительную "болевую точку": эти классические криптографические предположения уязвимы для квантовых атак. Эта уязвимость означала, что безопасность классического OT, и, как следствие, MPC, построенного на его основе, может быть фундаментально нарушена достаточно мощными квантовыми компьютерами.

Это критическое ограничение стимулировало исследование квантовых аналогов забытого переноса, что привело к разработке протоколов квантового забытого переноса (QOT) [9]. Ранние протоколы QOT, такие как те, которые широко изучались в "модели хранения с шумом" [13-15], предлагали путь к квантово-безопасной связи. Однако эти предыдущие подходы QOT имели свои собственные фундаментальные ограничения: их доказательства безопасности часто зависели от ограничения технологических возможностей противника, в частности, предполагая, что противник имел только шумную или ограниченную квантовую память [17]. Это предположение является существенным недостатком, поскольку будущие достижения в технологии квантовой памяти могут сделать эти протоколы небезопасными. Таким образом, авторы данной статьи были вынуждены разработать протокол QOT, который обеспечивает безопасность без таких ограничительных предположений относительно квантовой памяти противника, вместо этого полагаясь на надежные криптографические примитивы, такие как обязательство бита, для гарантии безопасности против любых классических или квантовых атак с полиномиальной временной сложностью. Кроме того, несмотря на несколько экспериментальных демонстраций QOT, значительной проблемой оставалось отсутствие практических, реальных реализаций безопасных многосторонних вычислений на основе QOT, что данная статья призвана решить.

Интуитивные термины предметной области

-

Безопасные многосторонние вычисления (MPC): Представьте себе группу друзей, которые хотят узнать, у кого из них самый высокий доход, но никто не хочет раскрывать свою фактическую зарплату другим. MPC — это как специальный, доверенный калькулятор, который может обрабатывать частную информацию о зарплате каждого и выдавать только самую высокую зарплату, никогда не раскрывая никому конкретный доход каждого. Речь идет о совместном выполнении вычислений при сохранении секретности всех индивидуальных входных данных.

-

Забытый перенос (OT): Подумайте о цифровом торговом автомате, который предлагает два секретных сообщения, $m_0$ и $m_1$. Вы, как получатель, можете выбрать получение либо $m_0$, либо $m_1$, и автомат доставит выбранное вами сообщение. "Забытая" часть означает, что автомат (отправитель) никогда не узнает, какое сообщение вы выбрали, а вы никогда не узнаете ничего о сообщении, которое вы не выбрали. Вы получаете желаемый предмет, а отправитель остается в неведении о вашем выборе.

-

Обязательство бита: Это похоже на запечатывание секретного предсказания в защищенном от вскрытия конверте. Перед событием вы записываете свое предсказание (бит информации) на листке бумаги, запечатываете его в непрозрачный конверт и передаете доверенной третьей стороне. Это фаза "обязательства". Позже, после наступления события, вы можете попросить третью сторону открыть конверт и раскрыть ваше предсказание. Это фаза "раскрытия". Ключевым моментом является то, что после обязательства вы не можете изменить свое предсказание, и третья сторона не может узнать ваше предсказание, пока вы не решите его раскрыть. Это гарантирует, что ваше предсказание было сделано до события и не было изменено.

-

Пересечение частных множеств (PSI): Рассмотрите два банка, каждый из которых имеет список счетов клиентов. Один банк имеет черный список подозрительных счетов, а другой — список новых клиентов. Они хотят узнать, какие новые клиенты фигурируют в черном списке, но ни один банк не хочет раскрывать другому свой полный список счетов. PSI — это криптографический протокол, который позволяет им обнаружить только общие счета (пересечение) без раскрытия какой-либо другой информации из любого списка. Это похоже на поиск общих друзей между двумя группами без раскрытия полного списка друзей в каждой группе.

Таблица обозначений

| Обозначение | Описание | Тип |

|---|---|---|

| $x \in \{0,1\}^n$ | Случайно выбранная строка битов Алисы для кодирования | Переменная |

| $\theta \in \{0,1\}^n$ | Случайно выбранная строка базисов Алисы для кодирования | Переменная |

| $|x\rangle_{\theta}$ | Однофотонное состояние, закодированное поляризацией, отправленное Алисой | Переменная |

| $\hat{\theta} \in \{0,1\}^n$ | Случайно выбранная строка базисов Боба для измерения | Переменная |

| $\hat{x} \in \{0,1\}^n$ | Результаты измерений Боба | Переменная |

| $c_i$ | Обязательство Боба для $i$-го раунда | Переменная |

| $h$ | Криптографическая хеш-функция (например, SHA-256) | Параметр |

| $r_i$ | Случайная строка битов, используемая Бобом в обязательстве $c_i$ | Переменная |

| $T \subset [n]$ | Случайно выбранное Алисой подмножество раундов для тестирования | Переменная |

| $\alpha$ | Соотношение тестовых битов, $|T| = \alpha n$ | Параметр |

| $c \in \{0,1\}$ | Бит выбора Боба, указывающий, какое сообщение он хочет получить | Переменная |

| $m_0, m_1$ | Два сообщения Алисы, одно из которых получит Боб | Переменная |

| $m_c$ | Сообщение, которое Боб успешно получает (либо $m_0$, либо $m_1$) | Переменная |

| Encode | Функция для кода коррекции ошибок | Параметр |

| Decode | Функция для декодирования сообщений с коррекцией ошибок | Параметр |

| $f_0, f_1$ | Хеш-функции для усиления конфиденциальности | Параметр |

| $\lambda$ | Длина сообщений $m_0, m_1$ | Параметр |

| $n$ | Общее количество обменяемых однофотонных состояний | Параметр |

| $N$ | Длина кода коррекции ошибок | Параметр |

| $t$ | Максимальное количество исправляемых ошибок типа "бит-флип" | Параметр |

| $P_{\text{fpass}}$ | Вероятность ложного сбоя во время теста Алисы | Параметр |

| $P_{\text{fcorrect}}$ | Вероятность сбоя коррекции ошибок | Параметр |

| $\text{cost}_{\text{cheat}}$ | Ожидаемая стоимость для злонамеренного Боба успешно обмануть | Параметр |

Figure 1. 1-out-of-2 Oblivious Transfer

Figure 1. 1-out-of-2 Oblivious Transfer

Определение проблемы и ограничения

Формулировка основной проблемы и дилемма

Основная проблема, рассматриваемая в данной статье, заключается в разработке и экспериментальной демонстрации протокола квантового забытого переноса (QOT), который надежно безопасен против любых квантовых атак, включая атаки со стороны противников, обладающих мощной квантовой памятью, и практичен для реальных приложений безопасных многосторонних вычислений (MPC).

- Входные данные/Текущее состояние:

- Две или более стороны (например, Алиса и Боб) владеют частными наборами данных.

- Они хотят совместно вычислить функцию над этими наборами данных (например, найти общие элементы в пересечении частных множеств, PSI), не раскрывая друг другу никакой дополнительной информации о своих частных входных данных.

- Существующие классические протоколы забытого переноса (OT), которые служат фундаментальным строительным блоком для MPC, полагаются на предположения о вычислительной сложности (такие как задача RSA или задача дискретного логарифма). Эти предположения известны своей уязвимостью к квантовым атакам, в частности к алгоритму Шора, который может эффективно нарушить эти криптографические основы.

- Предшествующие протоколы QOT, хотя и предлагали определенный уровень квантовой безопасности, часто работали в рамках "модели хранения с шумом". Эта модель предполагает, что противник имеет только ограниченную или шумную квантовую память, физическое ограничение, которое становится все более нереалистичным с развитием квантовых технологий.

- Выходные данные/Целевое состояние:

- Протокол QOT, который обеспечивает безопасность против любых классических или квантовых атак, включая атаки со стороны противников с идеальной, долгоживущей квантовой памятью. Это означает, что безопасность не должна зависеть от предположений об ограничениях противника в технологиях.

- Безопасность протокола должна основываться на более фундаментальных и надежных криптографических примитивах, в частности на квантово-безопасных схемах обязательства бита, полученных из коллизионно-устойчивых хеш-функций.

- Экспериментальная реализация этого протокола QOT, демонстрирующая его функциональность и практичность для реальных проблем MPC, таких как возможность для двух банков безопасно идентифицировать общие подозрительные счета без раскрытия других данных клиентов.

- Отсутствующее звено/Математический пробел: Точным отсутствующим звеном является протокол QOT, который преодолевает разрыв между теоретической квантовой безопасностью (которая часто опирается на сильные, иногда нереалистичные, физические предположения) и практической, надежной реализацией. Предыдущие реализации QOT были либо теоретическими, либо ограниченными моделью хранения с шумом. Данная статья призвана предоставить протокол QOT, безопасность которого гарантируется криптографическими примитивами (обязательство бита), а не физическими ограничениями, что делает его устойчивым к будущим усовершенствованиям квантовой памяти, а затем продемонстрировать его применимость в реальном мире.

Центральная дилемма, которая поставила в тупик предыдущих исследователей, — это болезненный компромисс между достижением сильной, безусловной квантовой безопасности и поддержанием практической осуществимости. Классический OT эффективен, но уязвим для квантовых атак. Более ранние протоколы QOT предлагали квантовую безопасность, но ценой опоры на предположение "модели хранения с шумом". Это создает дилемму: улучшение одного аспекта (например, технологии квантовой памяти) напрямую нарушает безопасность протоколов, опирающихся на модель хранения с шумом. Задача состоит в том, чтобы разработать протокол QOT, который был бы одновременно безопасен против всемогущего квантового противника (т. е. не ограниченного шумом в памяти) и достаточно эффективен для реализации и использования в реальных сценариях без непомерных вычислительных или коммуникационных накладных расходов. Авторы решают эту задачу, используя обязательство бита, которое предлагает более прочную основу безопасности, но вводит свои собственные сложности реализации.

Ограничения и режимы сбоя

Авторы столкнулись с несколькими суровыми, реалистичными препятствиями и ограничениями в ходе разработки и реализации своего протокола QOT:

-

Физические ограничения квантового оборудования:

- Несовершенные источники одиночных фотонов: Реальные квантовые устройства, такие как лазерный источник Алисы, не излучают идеальные одиночные фотоны. Они обычно аппроксимируют их слабыми когерентными состояниями, что может привести к ненулевой вероятности излучения нескольких фотонов или полного отсутствия фотонов. Это несовершенство является критической уязвимостью, которую злонамеренный Боб мог бы использовать (например, посредством атак с разделением числа фотонов).

- Потери при передаче и шум детектора: Фотоны неизбежно теряются при передаче по квантовому каналу из-за поглощения и рассеяния. Кроме того, однофотонные детекторы (SPD) Боба не идеальны и страдают от "темновых отсчетов" (ложных срабатываний без входящего фотона) и ограниченной эффективности детектирования. Эти факторы способствуют общим потерям в канале и увеличивают частоту ошибок по битам.

- Ошибки типа "бит-флип": Шум при передаче и ошибки измерения присущи квантовой связи, что приводит к ошибкам типа "бит-флип". Эти ошибки могут привести к сбою протокола на критических этапах проверки (например, тест Алисы на шагах 3-5 протокола QOT) или помешать Бобу успешно декодировать предполагаемое сообщение на шаге 9. Общая вероятность сбоя ограничена $P_{failed} \leq P_{fpass} + P_{fcorrect}$.

- Оптическое затухание: Как показано в экспериментах, увеличение оптического затухания (потерь в канале) напрямую снижает количество детектируемых фотонов, что, в свою очередь, снижает эффективную скорость кода (пропускную способность) протокола QOT. Это серьезно ограничивает практическое расстояние и скорость, на которых может работать протокол.

-

Возможности противника и требования к безопасности:

- Неограниченная квантовая память: В отличие от предыдущих протоколов QOT, данная работа явно не предполагает, что противник имеет шумную или ограниченную квантовую память. Это означает, что протокол должен быть безопасен даже в том случае, если злонамеренный Боб обладает идеальной, долгоживущей квантовой памятью, позволяющей ему хранить полученные кубиты неопределенно долго и откладывать свои измерения до тех пор, пока Алиса не раскроет свои базисы. Это значительно более строгое требование к безопасности.

- Атаки с разделением числа фотонов (PNS): Злонамеренный Боб может попытаться провести атаку PNS, используя многофотонное излучение от источника слабых когерентных состояний Алисы. Он может немедленно измерить один фотон, а остальные сохранить в квантовой памяти, затем измерить сохраненные фотоны после того, как Алиса объявит свои базисы измерения, тем самым получив информацию, которую он не должен был получить. Протокол должен включать механизмы (например, QKD с приманкой) для обнаружения и предотвращения таких атак.

- Обход обязательства бита: Злонамеренный Боб может попытаться обмануть проверки обязательства бита, откладывая свои измерения до тех пор, пока Алиса не раскроет правильный базис. Это позволило бы ему узнать оба сообщения Алисы ($m_0$ и $m_1$). Протокол должен гарантировать, что вычислительная стоимость для Боба обхода проверок обязательства (шаги 3-5) астрономически высока, что делает такую атаку практически неосуществимой. В статье рассчитывается эта "стоимость обмана", которая составляет примерно $3.8 \times 10^{12}$, что подразумевает, что злоумышленнику потребуется около 120 000 лет для успешного обмана один раз, если каждый прогон протокола занимает одну секунду.

-

Вычислительные и основанные на данных ограничения:

- Накладные расходы на коррекцию ошибок: Для противодействия ошибкам типа "бит-флип" необходимы классические коды коррекции ошибок (например, коды BCH). Это вносит вычислительные накладные расходы на кодирование и декодирование и требует тщательного управления частотой ошибок; если частота ошибок превышает определенный порог, протокол должен быть прерван.

- Усиление конфиденциальности: Чтобы гарантировать, что Боб получает пренебрежимо мало информации о сообщении, которое он не выбрал, применяется усиление конфиденциальности с использованием универсальных хеш-функций. Это добавляет еще один уровень вычислительной обработки.

- Масштабируемость для реальных приложений: Протокол должен быть масштабируемым для обработки больших наборов данных, таких как $10^5$ элементов на сторону в приложении пересечения частных множеств (PSI). Хотя в статье демонстрируются практические коммуникационные затраты (например, 20 МБ для $10^5$ элементов) и время выполнения (менее 0,4 секунды в сети 1 Гбит/с), масштабирование для еще больших наборов данных или более сложных функций MPC остается постоянной проблемой.

- Сложность интеграции: Протокол QOT не является самостоятельным решением, а должен быть интегрирован с другими классическими криптографическими примитивами (такими как псевдослучайная функция забытого переноса, OPRF, и хеш-функции для обязательства бита) и классическими каналами связи, что увеличивает общую сложность проектирования и реализации системы.

Почему такой подход

Неизбежность выбора

Принятие данного конкретного протокола квантового забытого переноса (QOT), усиленного схемой обязательства бита, было не просто предпочтением, а неизбежностью, учитывая строгие требования безопасности безопасных многосторонних вычислений (MPC) в условиях угрозы со стороны квантовых вычислений. Авторы признали, что традиционные методы "передового опыта" (SOTA), в первую очередь классические протоколы забытого переноса (OT), были принципиально недостаточными. Классический OT полагается на предположения о вычислительной сложности, такие как сложность решения задачи RSA или задач дискретного логарифма. Однако эти предположения известны своей уязвимостью к квантовым атакам, в частности к алгоритму Шора, который может эффективно нарушить эти криптографические основы. Эта уязвимость делает классический OT непригодным для приложений, требующих долгосрочной безопасности против квантовых противников.

Более того, даже предшествующие протоколы QOT, которые пытались использовать квантовую механику для обеспечения безопасности, оказались недостаточными. Многие из этих более ранних квантовых подходов работали в рамках "модели хранения с шумом", предполагая, что квантовая память противника будет по своей сути шумной или ограниченной. Авторы явно заявляют, что эти протоколы "становятся уязвимыми, когда становится доступна большая и надежная квантовая память" [17]. Точный момент осознания того, что эти методы недостаточны, вероятно, возник из понимания того, что опора на ограничения технологии противника (например, шумную квантовую память) является слабой позицией безопасности. Истинное надежное решение должно гарантировать безопасность даже против противника с передовой, надежной квантовой памятью. Следовательно, протокол QOT, который не делает таких ограничительных предположений, а вместо этого строит безопасность на более сильных криптографических примитивах, таких как обязательство бита, стал единственным жизнеспособным путем вперед для достижения безусловной безопасности против любых классических или квантовых атак.

Сравнительное превосходство

Данный протокол QOT демонстрирует качественное превосходство над предыдущими золотыми стандартами, фундаментально изменяя модель безопасности. В отличие от более ранних протоколов QOT, которые опирались на "модель хранения с шумом", данный подход не ограничивает технологические возможности противника. Вместо этого он использует схему обязательства бита для гарантии безопасности против атак с отложенным измерением, даже если противник обладает большой и надежной квантовой памятью. Это критическое структурное преимущество, переход от безопасности, основанной на ограничениях противника, к безопасности, основанной на криптографических примитивах.

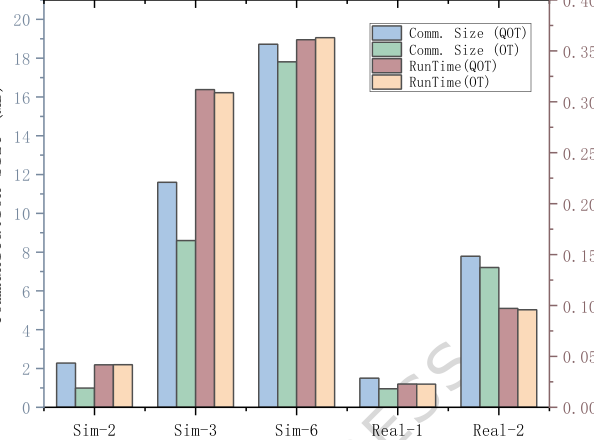

Безопасность данного протокола основана на "квантово-безопасных схемах обязательства бита", которые могут быть построены из коллизионно-устойчивых хеш-функций. Как подробно описано в Таблице 2 и на Рисунке 5 статьи, это ставит безопасность протокола на "неструктурированные" симметричные криптографические задачи, которые считаются более фундаментальными и опираются на более слабые криптографические предположения по сравнению со "структурированными" задачами (такими как решетчатые или дискретные логарифмы), лежащими в основе классического или даже постквантового OT. Это делает метод подавляюще превосходящим с точки зрения гарантий фундаментальной безопасности, предлагая устойчивость к будущим достижениям, которые могут нарушить структурированные задачи.

Количественно в статье демонстрируется огромная стоимость для злонамеренного Боба, чтобы обойти схему обязательства бита и украсть оба сообщения Алисы. Расчетная "стоимость обмана" составляет приблизительно $3.8 \times 10^{12}$ (Уравнение 6). Чтобы дать интуитивное понимание, если один прогон протокола занимает одну секунду, Бобу потребуется в среднем около 120 000 лет, чтобы успешно обмануть всего один раз. Это делает вероятность обмана "практически пренебрежимой при любом реалистичном развертывании", уровень безопасности, далеко превосходящий то, что могут предложить классические протоколы QOT или QOT на основе модели хранения с шумом. Это структурное преимущество, основанное на сильных, проверяемых криптографических примитивах, а не на технологических предположениях, является тем, что делает его качественно превосходящим.

Соответствие ограничениям

Выбранный протокол QOT, дополненный схемой обязательства бита, идеально соответствует суровым требованиям, обычно предъявляемым к проблемам безопасных многосторонних вычислений (MPC). Предполагая, что ограничения из Шага 2 включали потребность в сильной конфиденциальности, безопасности против квантовых противников и практической экспериментальной осуществимости, это решение образует идеальный "брак" с этими требованиями.

- Сохранение конфиденциальности: Основная задача MPC, и в частности пересечения частных множеств (PSI), заключается в обеспечении совместных вычислений без раскрытия индивидуальных частных данных. Протокол QOT по своей сути достигает этого, позволяя отправителю передавать данные таким образом, что получатель узнает только выбранный фрагмент, в то время как отправитель остается в неведении о выборе (Рисунок 1). Применение к PSI, где два банка идентифицируют общие подозрительные счета "без раскрытия каких-либо других данных", напрямую удовлетворяет этому ограничению конфиденциальности.

- Квантовая безопасность: Первостепенным требованием в современной криптографии является устойчивость к квантовым атакам. Классические протоколы OT терпят неудачу здесь из-за их опоры на предположения, уязвимые для алгоритма Шора. Предыдущие протоколы QOT в модели хранения с шумом также недостаточны против противников с передовой квантовой памятью. Однако данный протокол явно разработан для того, чтобы быть "безопасным против любых классических или квантовых атак с полиномиальной временной сложностью" (стр. 4, раздел 2.1) и, что крайне важно, "не полагается на предположения о шумной или ограниченной квантовой памяти со стороны противника" (стр. 9, раздел 3). Интеграция схемы обязательства бита и использование системы QKD с приманкой (для предотвращения атак с разделением фотонов) являются уникальными свойствами, которые напрямую решают и преодолевают угрозу квантовой угрозы.

- Практическая экспериментальная осуществимость: Статья представляет собой экспериментальную реализацию QOT, демонстрирующую его "первое практическое применение" к реальной проблеме (PSI). Результаты показывают, что протокол масштабируется для размеров множеств до $10^5$ элементов, с коммуникационными затратами (например, 20 МБ для $10^5$ элементов) и временем выполнения (менее 0,4 секунды в сети 1 Гбит/с), которые "уже практичны для многих реальных приложений" (стр. 8, раздел 2.3). Эта прямая экспериментальная валидация и продемонстрированная масштабируемость подтверждают его соответствие ограничению практической осуществимости.

Отклонение альтернатив

В статье четко изложены причины отклонения альтернативных подходов, в частности классического OT и предыдущих протоколов QOT, основанных на модели хранения с шумом.

- Классический забытый перенос (OT): Основная причина отклонения классического OT заключается в его присущей уязвимости к квантовым атакам. Авторы заявляют, что безопасность классических протоколов OT "основана на предполагаемых предположениях о вычислительной сложности [7, 8], таких как задача RSA и дискретный логарифм, которые уязвимы для квантовых атак с использованием алгоритма Шора" (стр. 3, раздел 1). Для приложений, требующих долгосрочной безопасности в постквантовую эпоху, классический OT просто не жизнеспособен.

- Предыдущие протоколы квантового забытого переноса (QOT) (модель хранения с шумом): Хотя и являясь усовершенствованием по сравнению с классическими методами, более ранние протоколы QOT, широко изучавшиеся в "модели хранения с шумом" [13-15], также считаются недостаточными. В статье прямо отмечается, что "этот протокол становится уязвимым, когда становится доступна большая и надежная квантовая память" [17] (стр. 3, раздел 1). Протокол авторов разработан для того, чтобы "превзойти предыдущие подходы, безопасные только в модели хранения с шумом" (стр. 2, аннотация), не предполагая ограничений на квантовую память противника. Ключевое отличие заключается в обязательном обязательстве базисов измерения Боба посредством схемы обязательства бита, которая предотвращает атаки с отложенным измерением, которые в противном случае нарушили бы безопасность, если бы противник обладал идеальной квантовой памятью (стр. 4, раздел 2.1; стр. 12). Это отклонение основано на более сильной модели противника, где противник не ограничен шумной или ограниченной квантовой памятью.

В статье не рассматриваются другие популярные подходы к машинному обучению или обработке данных, такие как GAN, диффузионные модели или трансформеры, поскольку они не являются релевантными альтернативами для фундаментального криптографического примитива забытого переноса или безопасных многосторонних вычислений. Представленный здесь эксперимент является фундаментальным шагом к квантово-безопасным MPC.

Figure 5. Hierarchy of cryptographic assumptions

Figure 5. Hierarchy of cryptographic assumptions

Математический и логический механизм

Мастер-уравнение

Основной математический движок данной статьи, особенно в отношении заявлений о безопасности, заключен в расчете минимальной ожидаемой стоимости для злонамеренного Боба, чтобы успешно обмануть протокол. Это значение, обозначенное как $cost_{cheat}$, представляет собой оптимальную стратегию противника для обхода механизмов безопасности. Это задача оптимизации, которая количественно определяет надежность протокола квантового забытого переноса (QOT) против конкретного типа атаки.

$$ cost_{cheat} = \min_{0 \le s_1 \le n, 0 \le s_2 \le 2(N-t)-s_1} \frac{2^{s_2}}{P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}} $$

Хотя это уравнение определяет конечную метрику безопасности, его компоненты, $P_{bypass, s_1}$ и $P_{cheat, s_1, s_2}$, сами по себе являются сложными вероятностями, которые опираются на другие фундаментальные расчеты, такие как $P_{fpass}$ и $P_{fcorrect}$ для корректности честных сторон, и $Pr[check\ passed]$ для проверки обязательства. Эти взаимосвязанные уравнения в совокупности составляют математический каркас для оценки целостности протокола.

Поэлементный разбор

Давайте разберем мастер-уравнение и его основные компоненты, объяснив каждую переменную, коэффициент и математический оператор. Параметры, используемые в экспериментальной реализации: $\lambda = 256$ (длина сообщения), $n = 2044$ (количество состояний одиночных фотонов), $\alpha = 1/2$ (соотношение тестовых битов), $\beta = 0.95$ (минимально допустимое соотношение совпадающих битов), $N = 511$ (длина кода коррекции ошибок) и $t = 30$ (максимальное количество исправляемых ошибок типа "бит-флип").

-

$\min_{0 \le s_1 \le n, 0 \le s_2 \le 2(N-t)-s_1}$: Оператор минимизации.

- Математическое определение: Находит наименьшее значение следующего выражения, перебирая все возможные допустимые комбинации $s_1$ и $s_2$.

- Физическая/логическая роль: Это представляет собой оптимальную стратегию злонамеренного Боба. Боб, как противник, выберет количество кубитов для отсрочки измерения ($s_1$) и количество битов для угадывания ($s_2$) таким образом, чтобы минимизировать свою "стоимость" обмана. Находя этот минимум, разработчики протокола гарантируют, что даже самая эффективная стратегия обмана будет непомерно дорогой.

- Почему минимизация?: Цель состоит в том, чтобы установить наихудший сценарий для безопасности протокола. Если обман дорог даже при оптимальной стратегии противника, протокол надежен.

-

$s_1$: Количество кубитов, измерение которых Боб откладывает.

- Математическое определение: Целочисленная переменная, $0 \le s_1 \le n$.

- Физическая/логическая роль: Это стратегический выбор злонамеренного Боба. Он может отложить измерение некоторых кубитов, надеясь позже узнать базисы кодирования Алисы (на шаге 6 протокола) и таким образом получить больше информации, чем разрешено.

-

$s_2$: Количество битов, которые Боб угадывает.

- Математическое определение: Целочисленная переменная, $0 \le s_2 \le 2(N-t)-s_1$.

- Физическая/логическая роль: Еще один стратегический выбор злонамеренного Боба. После отсрочки измерений и потенциального получения некоторой информации ему все еще может потребоваться угадать дополнительные биты, чтобы полностью восстановить оба сообщения Алисы. Верхняя граница $2(N-t)-s_1$ отражает общую информацию, необходимую для двух сообщений, с учетом возможностей коррекции ошибок и уже полученных битов.

-

$2^{s_2}$: Вычислительная стоимость угадывания $s_2$ битов.

- Математическое определение: Экспоненциальный член.

- Физическая/логическая роль: Это количественно определяет вычислительные усилия, которые Боб должен приложить, если ему придется угадать $s_2$ битов. Каждый бит имеет две возможности, поэтому $s_2$ битов имеют $2^{s_2}$ комбинаций. Этот член действует как "штраф" за стратегию угадывания Боба.

- Почему экспоненциация?: Угадывание — это мультипликативный процесс с точки зрения возможностей. Если вы угадываете один бит, есть 2 варианта. Если вы угадываете два, $2 \times 2 = 4$ варианта и так далее.

-

$P_{bypass, s_1}$: Вероятность того, что Боб обойдет первоначальную проверку обязательства, откладывая $s_1$ измерений.

- Математическое определение: Определяется Уравнением 3 в статье:

$$ P_{bypass, s_1} = \sum_{i=0}^{s_1} \binom{s_1}{i} \binom{n-s_1}{\alpha n - i} \text{Pr[check passed]} $$ - Физическая/логическая роль: Это вероятность того, что злонамеренный Боб успешно обманет Алису на этапе критической проверки обязательства (шаги 3-5 протокола). Боб пытается скрыть свои истинные измерения для $s_1$ кубитов, но все равно должен пройти проверку Алисы.

- Члены внутри $P_{bypass, s_1}$:

- $\sum$: Суммирование, используемое потому, что Боб может пройти проверку через различные комбинации того, как тестовые биты попадают в его отложенные и немедленно измеренные наборы.

- $i$: Индекс суммирования, представляющий количество "удачных" битов среди $s_1$ отложенных кубитов, которые попадают в тестовый набор и способствуют прохождению проверки.

- $\binom{s_1}{i}$: Количество способов выбрать $i$ битов из $s_1$ отложенных кубитов.

- $\binom{n-s_1}{\alpha n - i}$: Количество способов выбрать оставшиеся $\alpha n - i$ битов для тестового набора из $n-s_1$ кубитов, которые Боб измерил немедленно.

- $\text{Pr[check passed]}$: Вероятность того, что тест Алисы (шаг 4) пройдет, при заданном количестве совпадающих битов. Это условная вероятность, определяемая Уравнением 4 в статье:

$$ \text{Pr[check passed]} = \begin{cases} 1 & \text{if } \alpha n - i \ge \beta \alpha n \\ \sum_{j=\lceil i-(1-\beta)\alpha n \rceil}^{\alpha n - i} \binom{\alpha n - i}{j} \frac{1}{2^{\alpha n - i}} & \text{otherwise} \end{cases} $$- Физическая/логическая роль: Этот член гарантирует, что даже если Боб попытается обмануть, он все равно должен удовлетворять критериям проверки Алисы. Если количество правильных битов ($\alpha n - i$) в тестовом наборе уже превышает порог ($\beta \alpha n$), проверка проходит с вероятностью 1. В противном случае Боб должен полагаться на угадывание (с вероятностью $1/2^{\alpha n - i}$), чтобы компенсировать разницу, суммируя по $j$ успешным угадываниям. $\lceil \dots \rceil$ обеспечивает целочисленный подсчет минимального требуемого количества угадываний.

- Математическое определение: Определяется Уравнением 3 в статье:

-

$P_{cheat, s_1, s_2}$: Вероятность того, что Боб успешно восстановит оба сообщения, учитывая $s_1$ отложенных измерений и $s_2$ угадываний.

- Математическое определение: Определяется Уравнением 5 в статье:

$$ P_{cheat, s_1, s_2} = \frac{1}{2^{(1-\alpha)n}} \sum_{i=2(N-t)-s_1-s_2}^{(1-\alpha)n} \binom{(1-\alpha)n}{i} $$ - Физическая/логическая роль: Это вероятность успеха Боба на втором этапе его стратегии обмана, после того как он обошел проверку обязательства. Она количественно определяет вероятность того, что он получит достаточно информации для декодирования обоих сообщений $m_0$ и $m_1$.

- Члены внутри $P_{cheat, s_1, s_2}$:

- $(1-\alpha)n$: Количество битов в нетестовом наборе, которые являются фактическими битами, несущими сообщения.

- $2(N-t)-s_1-s_2$: Минимальное количество "правильных" битов, которые Бобу нужны из $(1-\alpha)n$ нетестовых битов для успешного декодирования обоих сообщений, учитывая $s_1$ битов, которые он отложил, и $s_2$ битов, которые он угадал. Этот порог выводится из требования коррекции ошибок в $N-t$ совпадающих битов для каждого из двух сообщений.

- $\binom{(1-\alpha)n}{i}$: Количество способов выбрать $i$ правильных битов из $(1-\alpha)n$ нетестовых битов.

- $1/2^{(1-\alpha)n}$: Этот множитель подразумевает, что для $(1-\alpha)n$ битов у Боба есть шанс $1/2$ правильно угадать каждый бит, если у него нет правильного базиса. Он нормализует сумму, представляя вероятность конкретной последовательности исходов.

- Математическое определение: Определяется Уравнением 5 в статье:

-

$P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}$: Общая вероятность успешного обмана Боба с использованием конкретной стратегии $(s_1, s_2)$.

- Математическое определение: Произведение двух вероятностей.

- Физическая/логическая роль: Эти два события (обход обязательства и последующее успешное восстановление сообщений) являются последовательными и условно независимыми. Умножение дает общую вероятность успешной попытки обмана.

- Почему умножение?: Для независимых событий вероятность того, что оба произойдут, равна произведению их индивидуальных вероятностей.

-

$\frac{2^{s_2}}{P_{bypass, s_1} \cdot P_{cheat, s_1, s_2}}$: Ожидаемая стоимость.

- Математическое определение: Отношение.

- Физическая/логическая роль: Этот член представляет собой ожидаемое количество "единиц стоимости" (например, вычислительных операций для угадывания), которое Бобу требуется на одну успешную попытку обмана. Если событие имеет вероятность $p$, ожидаемое количество попыток до успеха равно $1/p$. Здесь $2^{s_2}$ масштабирует это с учетом усилий по угадыванию.

- Почему деление?: Это стандартный способ расчета ожидаемой стоимости или количества попыток: общая стоимость (или усилия), деленная на вероятность успеха.

Стоит отметить, что в статье также определены $P_{fpass}$ (Уравнение 1) и $P_{fcorrect}$ (Уравнение 2) для корректности протокола для честных сторон. Эти параметры имеют решающее значение для обеспечения того, чтобы протокол работал должным образом без ошибок или ложных прерываний.

- $P_{fpass} = \sum_{i=0}^{\beta \alpha n} \binom{\alpha n}{i} p_e^i (1-p_e)^{\alpha n - i}$: Вероятность ложного сбоя при прохождении теста Алисы.

- Физическая/логическая роль: Это вероятность того, что честные Алиса и Боб из-за случайных ошибок типа "бит-флип" ($p_e$) не пройдут тест на шагах 3-5, что приведет к ненужному прерыванию. Это должно быть низким.

- $P_{fcorrect} = 1 - \frac{1}{2^{n-\alpha n}} \sum_{i=N-t}^{n-\alpha n} \binom{n-\alpha n}{i} \left( \sum_{j=N-t}^{N} \binom{N}{j} p_e^j (1-p_e)^{N-j} \right) \left( \sum_{k=N-t-j}^{N-i} \binom{N-i}{k} \frac{1}{2^{N-i}} \right)$: Вероятность сбоя коррекции ошибок на шаге 9.

- Физическая/логическая роль: Это вероятность того, что для честных сторон коррекция ошибок не удастся, что помешает Бобу правильно декодировать выбранное им сообщение. Это также должно быть очень низким, чтобы протокол был практичным. Честно говоря, я не до конца уверен в точном толковании индексов и члена $1/2^{N-i}$ в контексте сбоя коррекции ошибок, как представлено в формуле статьи, но в целом это представляет собой шанс недостаточного количества совпадающих битов для успешного декодирования сегментов сообщения.

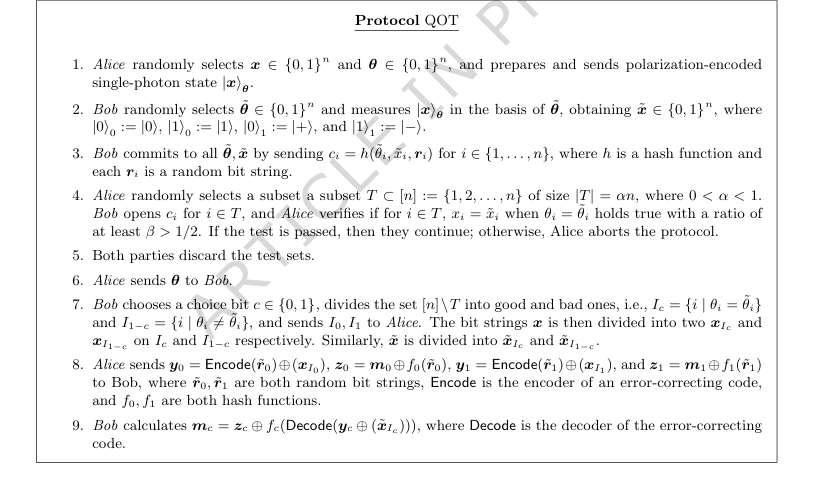

Пошаговый поток

Давайте проследим путь одного абстрактного набора данных, скажем, бита сообщения Алисы $m_c$ (где $c$ — выбор Боба), через протокол квантового забытого переноса (QOT). Представьте это как сложную конвейерную линию для безопасной передачи информации.

-

Подготовка квантового состояния (Алиса): Для каждого раунда $i$ Алиса начинает с секретного бита $x_i$ и случайного базиса $\theta_i$. Она подготавливает однофотонное квантовое состояние $|x_i\rangle_{\theta_i}$, которое является крошечным пакетом света (фотоном), чья поляризация (например, горизонтальная/вертикальная или диагональная) кодирует $x_i$ в базисе $\theta_i$. Это сырье, поступающее в систему.

-

Квантовое измерение (Боб): Этот фотон проходит через квантовый канал к Бобу. Боб, не зная $\theta_i$ Алисы, случайно выбирает свой собственный базис измерения $\tilde{\theta}_i$. Затем он измеряет входящий фотон, коллапсируя его квантовое состояние и получая классический бит $\tilde{x}_i$. Если $\tilde{\theta}_i$ Боба совпадает с $\theta_i$ Алисы, то $\tilde{x}_i$ почти наверняка будет равен $x_i$. Если они не совпадают, $\tilde{x}_i$ будет случайным (0 или 1 с вероятностью 50%). Это первое преобразование данных из квантового в классическое, и именно здесь начинается "забытость" Боба.

-

Обязательство (Боб): Прежде чем Алиса раскроет что-либо о своих базисах, Боб должен "обязаться" к своим выборам и результатам измерений. Для каждого раунда $i$ он берет свой измеренный бит $\tilde{x}_i$, свой выбранный базис $\tilde{\theta}_i$ и случайную строку $r_i$ и пропускает их через криптографическую хеш-функцию $h$. Результат $c_i = h(\tilde{\theta}_i, \tilde{x}_i, r_i)$ является цифровым отпечатком. Он отправляет этот $c_i$ Алисе. Это обязательство действует как запечатывание его выборов в конверте, защищенном от вскрытия, предотвращая его изменение в дальнейшем.

-

Проверка теста (Алиса и Боб): Алиса случайным образом выбирает подмножество этих обязательств ( "тестовый набор" $T$). Она просит Боба "раскрыть" эти конкретные конверты. Боб раскрывает исходное содержимое $(\tilde{\theta}_i, \tilde{x}_i, r_i)$ для $i \in T$. Алиса пересчитывает хеш $h(\tilde{\theta}_i, \tilde{x}_i, r_i)$ и проверяет, совпадает ли он с $c_i$, отправленным Бобом. Она также проверяет, был ли квантовый канал надежным, сравнивая $x_i$ и $\tilde{x}_i$ для раундов, где $\theta_i = \tilde{\theta}_i$. Если обнаружено слишком много ошибок или обязательства Боба не совпадают, Алиса прерывает протокол, и поток данных останавливается. Это шаг контроля качества и обнаружения мошенничества.

-

Отбрасывание тестовых данных: Данные из тестового набора $T$ отбрасываются обеими сторонами. Они выполнили свою цель для проверки и не используются для фактической передачи сообщения.

-

Раскрытие базиса (Алиса): Для всех оставшихся раундов (не входящих в $T$) Алиса раскрывает свои исходные базисы кодирования $\theta_i$ Бобу. Это критическое раскрытие информации от Алисы.

-

Разделение данных (Боб): Теперь Боб знает, какие из его измерений были "хорошими" (где $\theta_i = \tilde{\theta}_i$), а какие "плохими" (где $\theta_i \neq \tilde{\theta}_i$). Основываясь на своем секретном бите выбора $c$, он формирует два набора: $I_c$ (содержащий индексы, где $\theta_i = \tilde{\theta}_i$) и $I_{1-c}$ (содержащий индексы, где $\theta_i \neq \tilde{\theta}_i$). Он отправляет метки этих наборов ($I_0$ и $I_1$) Алисе, но Алиса все еще не знает, какой из них соответствует выбору Боба $c$. Здесь выбор Боба начинает формировать путь данных.

-

Кодирование сообщения (Алиса): У Алисы есть два сообщения, $m_0$ и $m_1$. Она генерирует две случайные строки битов, $r_0$ и $r_1$. Затем она использует код коррекции ошибок (Encode) и хеш-функции ($f_0, f_1$) для подготовки двух замаскированных пакетов данных:

- $y_0 = \text{Encode}(r_0) \oplus x_{I_c}$ (где $x_{I_c}$ — биты Алисы, соответствующие "хорошим" измерениям Боба)

- $y_1 = \text{Encode}(r_1) \oplus x_{I_{1-c}}$ (где $x_{I_{1-c}}$ — биты Алисы, соответствующие "плохим" измерениям Боба)

Она также подготавливает $z_0 = m_0 \oplus f_0(r_0)$ и $z_1 = m_1 \oplus f_1(r_1)$. Здесь сообщения Алисы подготавливаются к передаче, используя общую случайность и коррекцию ошибок.

-

Декодирование сообщения (Боб): Боб, зная свой бит выбора $c$, выбирает соответствующий $y_c$ и использует свои собственные "хорошие" измеренные биты $\tilde{x}_{I_c}$ для восстановления $r_c = \text{Decode}(y_c \oplus \tilde{x}_{I_c})$. Код коррекции ошибок помогает ему восстановить $r_c$ даже при наличии ошибок типа "бит-флип". Наконец, он использует $r_c$ для снятия маски с выбранного им сообщения: $m_c = z_c \oplus f_c(r_c)$. Он не может восстановить $r_{1-c}$ или $m_{1-c}$, потому что у него нет правильных $\tilde{x}_{I_{1-c}}$ (из-за несовпадающих базисов, что означает, что $\tilde{x}_{I_{1-c}}$ является по сути случайным шумом). Это финальный этап, на котором Боб получает выбранное им сообщение, а другое сообщение остается скрытым от него.

Весь этот процесс гарантирует, что Боб получает ровно одно сообщение, а Алиса ничего не узнает о выборе Боба, делая передачу "забытой" и "безопасной".

Оптимизационная динамика

Протокол QOT, в отличие от алгоритма машинного обучения, не "обучается" или "обновляет" свои внутренние параметры итеративно через градиенты или функцию потерь в традиционном смысле. Вместо этого его "оптимизационная динамика" в первую очередь связана с:

-

Оптимизация параметров перед протоколом: Перед началом протокола Алиса и Боб (или разработчики системы) должны тщательно выбрать различные параметры, чтобы обеспечить как корректность, так и безопасность.

- Параметры корректности: Параметры, такие как $\alpha$ (соотношение тестовых битов), $\beta$ (минимально допустимое соотношение совпадающих битов), $N$ (длина кода коррекции ошибок) и $t$ (максимальное количество исправляемых ошибок), выбираются для минимизации вероятностей сбоя честных сторон, $P_{fpass}$ и $P_{fcorrect}$. Например, Алиса устанавливает диапазон для коэффициента потери фотонов Боба и порог $\epsilon$ для вероятности прохождения теста, чтобы обеспечить надежное выполнение протокола для честных сторон.

- Параметры безопасности: Выбор $n$ (общее количество раундов), стойкости хеш-функции $h$ и кода коррекции ошибок разработан для максимизации $cost_{cheat}$ для любого злонамеренного Боба. В статье также упоминается оптимизация средних чисел фотонов ($\mu, \nu, 0$) и их вероятностей ($P_1, P_2, 1-P_1-P_2$) в протоколе BB84 с приманкой для предотвращения атак с разделением числа фотонов, что является формой оптимизации перед протоколом для квантовой безопасности.

-

Ландшафт оптимизации противника: Само уравнение $cost_{cheat}$ представляет собой задачу оптимизации, с которой сталкивается злонамеренный Боб. "Обучение" или "оптимизация" Боба заключается в поиске значений $s_1$ (отложенные измерения) и $s_2$ (угадываемые биты), которые минимизируют стоимость обмана. Протокол разработан таким образом, что эта минимальная стоимость астрономически высока (например, $3.8 \times 10^{12}$), эффективно формируя "ландшафт противника", где все пути к обману чрезвычайно трудны. Безопасность протокола основана на том факте, что независимо от того, насколько хитро Боб оптимизирует свою стратегию, стоимость остается непомерной.

-

Механизм динамического прерывания: Протокол включает в себя критический динамический элемент: фазу тестирования (Шаг 4), где, если частота ошибок в фазе тестирования (из-за шума или злонамеренных действий Боба) превышает предопределенный порог (определяемый $\beta$), протокол немедленно прерывается. Это предотвращает продолжение протокола в небезопасном состоянии или когда качество канала слишком низкое. Это "обновление состояния" в реальном времени, которое останавливает выполнение, если безопасность или корректность не могут быть гарантированы.

-

Коррекция ошибок как обновление данных: На Шаге 9 Боб использует код коррекции ошибок для восстановления $r_c$. Этот механизм динамически "обновляет" потенциально поврежденную строку битов $r_c$, исправляя ошибки типа "бит-флип" в пределах возможностей кода $t$. Это гарантирует, что шум в квантовом канале не нарушает целостность передаваемой информации, позволяя протоколу сходиться к правильному сообщению $m_c$.

По сути, "оптимизационная динамика" здесь менее связана с непрерывным обучением и более с надежной конструкцией с предварительно рассчитанными параметрами, рассчитанной оптимальной стратегией атаки противника и встроенными механизмами защиты, которые гарантируют, что протокол либо успешно выполняется безопасно, либо безопасно завершается с ошибкой.

Figure 2. Quantum Oblivious Transfer Protocol

Figure 2. Quantum Oblivious Transfer Protocol

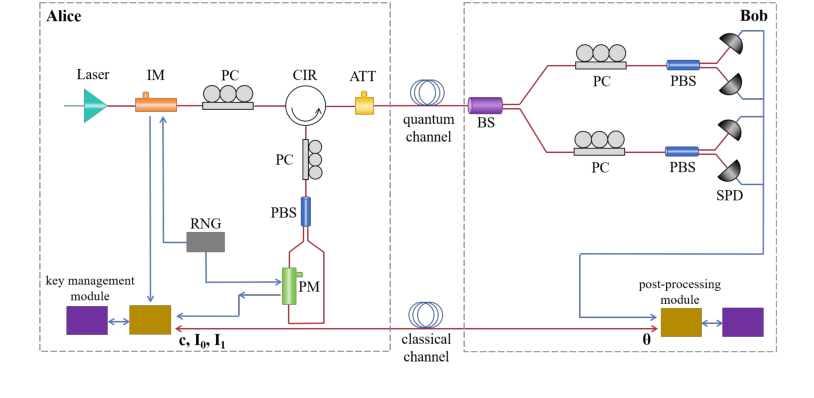

Figure 3. Schematic of experimental setup

Figure 3. Schematic of experimental setup

Результаты, ограничения и заключение

Экспериментальный дизайн и базовые уровни

Для строгой проверки своего протокола квантового забытого переноса (QOT) авторы приступили к комплексному экспериментальному стенду. Основу их дизайна составила реализация протокола QOT 1 из 2, который затем был применен для решения реальной проблемы пересечения частных множеств (PSI). В отличие от предыдущих протоколов QOT, которые часто опирались на модель хранения с шумом, данная работа отличалась интеграцией схемы обязательства бита, тем самым укрепляя ее теоретическую безопасность против квантовых атак.

Физическая реализация квантового устройства Алисы использовала источник слабых когерентных лазеров в сочетании с методом приманки. Эта архитектура была специально выбрана для противодействия атакам с разделением числа фотонов (PNS), распространенной уязвимости в практической квантовой связи. Установка Алисы включала модулятор интенсивности (IM) для генерации сигнальных, приманочных и вакуумных состояний, а также модуль поляризационного кодирования, состоящий из контроллера поляризации (PC), поляризационного разделителя лучей (PBS) и модулятора фазы (PM). Боб на приемном конце использовал разветвитель лучей (BS) для направления фотонов для измерения либо в базисе Z, либо в базисе X, за которым следовали PC, PBS и однофотонные детекторы (SPD) для проективных измерений.

Для практического применения протокол QOT был беспрепятственно интегрирован в оптимизированный протокол PSI на основе псевдослучайной функции забытого переноса (OPRF), как подробно описано в ссылке [32]. "Жертвами" (базовыми уровнями) в этой экспериментальной валидации были классические реализации PSI на основе OT. Эксперименты проводились как с симулированными, так и с реальными наборами данных. Реальный сценарий включал два финансовых учреждения: одно предоставляло черный список подозрительных счетов, а другое — список активных клиентских счетов. Цель состояла в том, чтобы безопасно идентифицировать общие подозрительные счета, не раскрывая ни одному из банков какую-либо другую конфиденциальную информацию о клиентах. Эта установка была тщательно разработана для предоставления однозначных, неоспоримых доказательств того, что их квантово-безопасный механизм может функционировать эффективно и практически, напрямую решая насущную потребность в вычислениях с сохранением конфиденциальности в чувствительных областях, таких как финансы.

Что доказывают доказательства

Представленные в данной статье доказательства надежно демонстрируют функциональность, безопасность и практическую применимость их протокола QOT. Прежде всего, эксперименты подтверждают успешную работу самого протокола QOT, демонстрируя его способность выполнять забытый перенос в квантово-безопасном режиме.

Критическим аспектом их валидации был строгий анализ безопасности протокола против злонамеренных противников. Авторы количественно оценили "стоимость обмана" для недобросовестного Боба, пытающегося обойти схему обязательства бита и получить оба сообщения Алисы. Эта стоимость, определяемая как ожидаемое время для успешной попытки обмана, была рассчитана примерно в $3.8 \times 10^{12}$. Чтобы представить это в перспективе, если одно выполнение протокола занимает одну секунду, злонамеренному Бобу в среднем потребуется около 120 000 лет, чтобы успешно обмануть всего один раз. Эта ошеломляющая цифра предоставляет убедительные, неоспоримые доказательства того, что основной механизм обязательства бита эффективно обеспечивает безопасность протокола против квантовых атак, делая обман практически пренебрежимым при любом реальном развертывании. Кроме того, использование протокола BB84 с приманкой экспериментально показало свою эффективность против атак PNS: Алиса смогла обнаружить отклонения в статистике срабатываний фотонов Боба, если он попытается такую атаку.

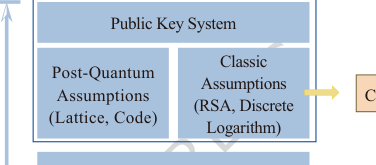

Помимо фундаментального QOT, статья предоставляет неопровержимые доказательства его масштабируемости и практичности при применении к проблеме пересечения частных множеств (PSI). Эксперименты с размерами множеств до $10^5$ элементов показали, что как коммуникационные затраты, так и время выполнения масштабировались почти линейно с количеством элементов. Например, обработка $10^5$ элементов на сторону привела к общим коммуникациям около 20 МБ и времени выполнения менее 0,4 секунды в сети 1 Гбит/с. Эти показатели производительности очень практичны для многих реальных приложений, особенно в таких секторах, как банковское дело и обнаружение мошенничества.

Критически важно, что при сравнении с классическим PSI на основе OT, PSI на основе QOT потребовал лишь незначительно более высоких коммуникационных накладных расходов, сохраняя при этом почти идентичное время выполнения. Это глубокое открытие, поскольку оно доказывает, что повышенная квантовая безопасность, предлагаемая их протоколом QOT, не требует существенного снижения производительности по сравнению с его классическими аналогами. Успешная идентификация общих подозрительных счетов телекоммуникационного мошенничества между двумя симулированными банками является окончательным применением в реальном мире, демонстрирующим коммерческую жизнеспособность и экспериментальную функциональность их безопасных многосторонних вычислений на основе QOT.

Ограничения и будущие направления

Хотя экспериментальные результаты весьма обнадеживают, демонстрируя надежный и практичный квантово-безопасный протокол забытого переноса, важно признать определенные ограничения и рассмотреть направления для будущего развития.

Одним из наблюдаемых практических ограничений является влияние оптического затухания на производительность протокола. По мере увеличения потерь в канале уменьшается количество детектируемых фотонов, что, соответственно, снижает скорость кода (Таблица 1). Хотя гарантии информационной безопасности остаются неизменными, это влияет на общую практичность с точки зрения пропускной способности и максимального расстояния передачи. Будущие исследования могли бы изучить более надежные реализации квантовых каналов или передовые методы коррекции ошибок для смягчения последствий высокого затухания и расширения практического диапазона QOT.

Другим моментом, который следует учитывать, является зависимость протокола от фазы тестирования (Шаг 4), где, если частота ошибок по битам становится слишком высокой, протокол прерывается. Хотя это обеспечивает безопасность, это подразумевает компромисс с надежностью в чрезвычайно шумных условиях. Дальнейшая работа могла бы исследовать адаптивные стратегии или более устойчивые коды коррекции ошибок, которые позволяют протоколу продолжать работу даже при более высоких частотах ошибок, возможно, путем динамической корректировки параметров или использования более сложных методов постобработки.

Сама статья указывает на потенциальные методы оптимизации, такие как методы расширения забытого переноса (OT) и использование троек Боба. Расширение OT позволяет генерировать большое количество OT из небольшого набора базовых OT, значительно сокращая требуемые квантовые ресурсы. Тройки Боба, предварительно сгенерированная коррелированная случайность, могут позволить протоколам MPC работать более эффективно в фазе онлайн, перенося сложные вычисления в фазу офлайн. Реализация и экспериментальная проверка этих оптимизаций были бы естественным следующим шагом для дальнейшего снижения вычислительных и коммуникационных затрат, делая протокол еще более масштабируемым и эффективным для больших наборов данных и более сложных функций.

Заглядывая вперед, продемонстрированная структура имеет широкие последствия за пределами пересечения частных множеств. Авторы предполагают ее применимость к другим задачам безопасных многосторонних вычислений, включая машинное обучение с сохранением конфиденциальности и системы анонимного голосования. Это открывает богатое поле для будущих исследований, где протокол QOT может служить фундаментальным примитивом для нового поколения квантово-безопасных приложений MPC. Исследование этих разнообразных приложений потребовало бы адаптации протокола к различным вычислительным задачам и оценки его производительности и безопасности в этих конкретных контекстах.

Наконец, безопасность протокола опирается на существование квантово-безопасного обязательства бита, которое построено на коллизионно-устойчивых хеш-функциях — более слабом и фундаментальном криптографическом предположении по сравнению с теми, которые лежат в основе классического или постквантового OT. Это является сильной стороной, но также побуждает к дальнейшему теоретическому исследованию минимальных предположений, необходимых для квантовой криптографии, и того, как они могут развиваться с достижениями в области квантовых вычислений и криптоанализа. Более глубокий сравнительный анализ компромиссов в производительности и безопасности между QOT на основе обязательства бита и QOT на основе модели хранения с шумом, особенно по мере развития технологии квантовой памяти, также был бы ценным пунктом для обсуждения в сообществе. Текущее отсутствие доступности публичных данных из-за соглашений о конфиденциальности является практическим ограничением для независимой проверки и дальнейших исследований, что указывает на потребность в стандартизированных, анонимизированных наборах данных для будущих бенчмарков.

Figure 4. Comparison of communication cost and runtime between QOT-based and OT-based PSI experiments

Figure 4. Comparison of communication cost and runtime between QOT-based and OT-based PSI experiments

Table 2. Security assumptions for OT protocols

Table 2. Security assumptions for OT protocols

Table 1. Dependence of the QOT code rate on optical attenuation. The code rate is defined as the number of successfully transmitted qubits per second (kbps)

Table 1. Dependence of the QOT code rate on optical attenuation. The code rate is defined as the number of successfully transmitted qubits per second (kbps)